أعلنت وكالة الأمن السيبراني وأمن البنية التحتية الأمريكية (CISA) عن إضافة ثغرات أمنية خطيرة في نظام التشغيل ويندوز وبرنامج ConnectWise ScreenConnect إلى قائمة الثغرات المستغلة المعروفة (KEV)، وذلك بعد رصد أدلة قوية على استغلالها نشطاً من قبل مجموعات قرصنة متطورة.

ما هي الثغرات الأمنية الجديدة التي حذرت منها CISA؟

وفقاً لما ذكرته تيكبامين، فإن التحذير الجديد يستهدف حماية المؤسسات والمستخدمين من هجمات سيبرانية محتملة تستغل نقاط الضعف في البرمجيات الأساسية. تتضمن القائمة المحدثة ثغرات تسمح للمهاجمين بالسيطرة الكاملة على الأجهزة المتضررة.

- CVE-2026-32202: ثغرة في نظام مايكروسوفت ويندوز تسمح بتجاوز ميزات الأمان وتسهيل الهجمات.

- CVE-2024-1708: ثغرة في برنامج ConnectWise ScreenConnect تتعلق بالوصول غير المصرح به للملفات.

تفاصيل ثغرة نظام مايكروسوفت ويندوز الخطيرة

أوضحت التقارير التقنية أن ثغرة ويندوز (CVE-2026-32202) تم تصنيفها كـ "يوم صفر" (Zero-day)، وقد تم استغلالها من قبل مجموعة التسلل الروسية المعروفة باسم APT28. استهدفت هذه الهجمات بشكل خاص دول الاتحاد الأوروبي وأوكرانيا لسرقة البيانات الحساسة.

المثير للقلق هو أن هذه الثغرة ناتجة عن تصحيح أمني غير مكتمل لثغرة سابقة كانت قد ظهرت في نهاية عام 2025، مما جعل الأنظمة التي تعتمد على الإصدارات القديمة عرضة للاختراق المتكرر رغم محاولات مايكروسوفت لسد الثغرات.

كيف يتم استغلال ثغرات ConnectWise في هجمات الفدية؟

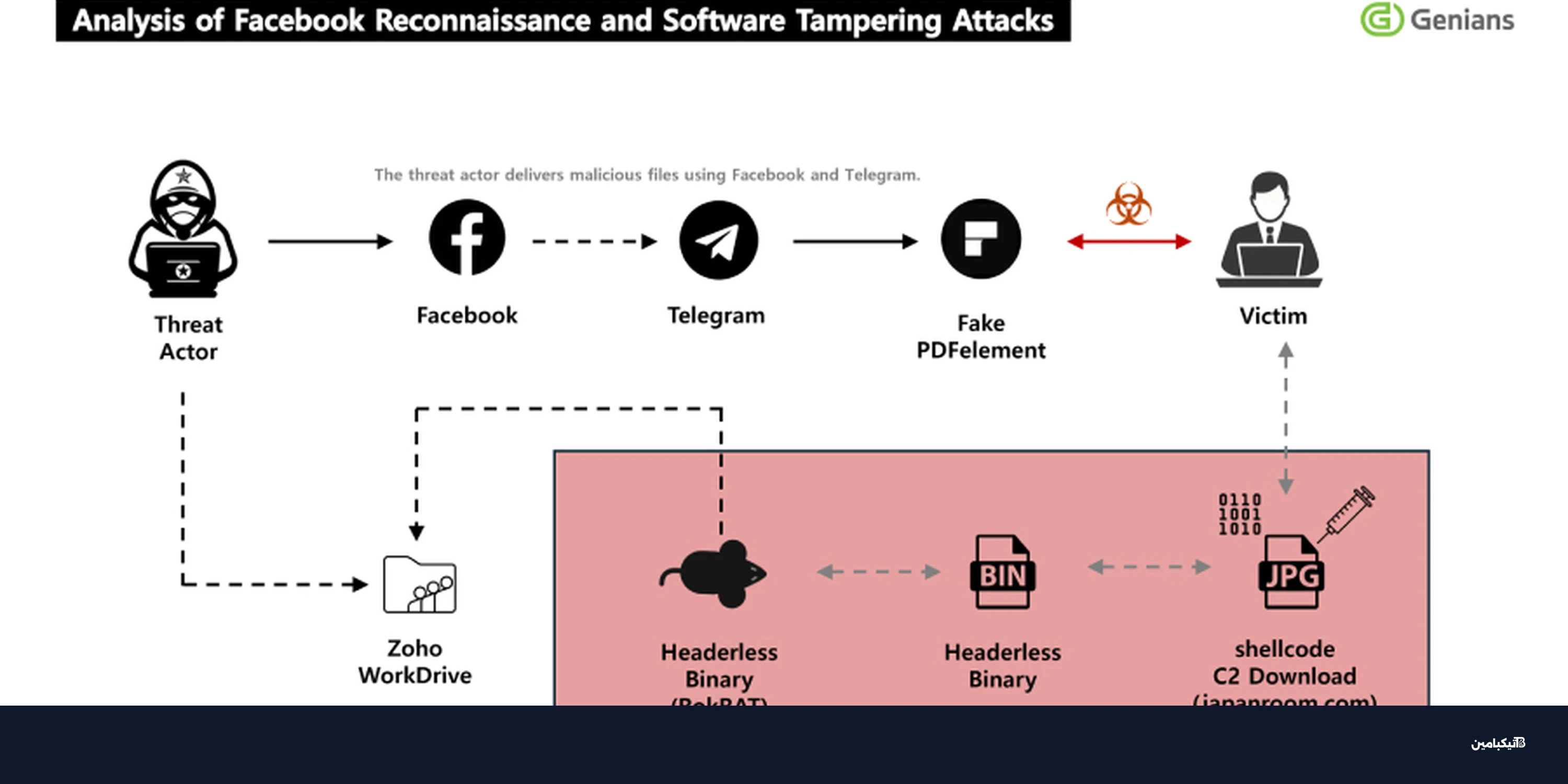

أما فيما يخص ثغرة ConnectWise ScreenConnect، فقد تم ربطها بهجمات واسعة النطاق تستهدف الشركات التي تعتمد على أدوات التحكم عن بعد. وحسب ما تابعت تيكبامين، فإن المهاجمين يقومون بدمج هذه الثغرة مع نقاط ضعف أخرى لتحقيق اختراق كامل للشبكة.

ارتباط الهجمات بمجموعة Storm-1175 الصينية

أشارت التحقيقات الأمنية إلى تورط مجموعة صينية تسمى Storm-1175 في استغلال هذه الثغرات لنشر برمجيات الفدية من نوع Medusa. تسببت هذه الهجمات في تشفير بيانات العديد من المؤسسات وطلب مبالغ مالية ضخمة لاستعادتها.

- نوع الهجوم: تجاوز المصادقة والسيطرة على الخوادم.

- الجهة المتضررة: الشركات التي تستخدم برامج إدارة الأنظمة عن بعد.

- الموعد النهائي للتحديث: 12 مايو 2026 للجهات الحكومية والأمنية.

كيف يمكنك حماية أجهزتك من هذه الثغرات الأمنية؟

تعتبر سرعة الاستجابة هي المفتاح الأول في عالم الأمن الرقمي. إن إضافة هذه الثغرات إلى كتالوج CISA يعني أنها تشكل تهديداً مباشراً وفورياً، ويجب على مديري الأنظمة والمستخدمين العاديين اتخاذ إجراءات وقائية عاجلة لضمان سلامة بياناتهم.

تؤكد تيكبامين أن تجاهل التحديثات الدورية لنظام ويندوز قد يجعل جهازك نقطة انطلاق لهجمات سيبرانية أوسع نطاقاً تستهدف خصوصيتك وأمانك المالي.

أهم الإجراءات الوقائية المقترحة:

- تثبيت التحديثات الأمنية الأخيرة لنظام ويندوز (Windows Updates) فور صدورها.

- تحديث برنامج ScreenConnect إلى أحدث نسخة متاحة لسد ثغرة الوصول غير المصرح به.

- تفعيل ميزة المصادقة الثنائية (2FA) لجميع حسابات التحكم عن بعد.

- مراقبة أي نشاط غير معتاد في سجلات النظام أو محاولات دخول غريبة.

في الختام، شددت وكالة CISA على ضرورة التزام كافة الوكالات والمؤسسات بالجدول الزمني المحدد للإصلاح، حيث أن التأخر في سد هذه الثغرات الأمنية قد يؤدي إلى عواقب وخيمة في ظل تزايد نشاط مجموعات القرصنة المدعومة من دول.