كشفت تقارير أمنية حديثة عن حملة هجمات سيبرانية جديدة تقودها مجموعة قراصنة كوريا الشمالية، المعروفة باسم APT37، حيث تستخدم منصة فيسبوك للإيقاع بالضحايا. تعتمد هذه الحملة على الهندسة الاجتماعية لنشر برمجية التجسس الخطيرة RokRAT داخل أجهزة المستخدمين.

كيف تستخدم مجموعة APT37 فيسبوك لاختراق أجهزة الضحايا؟

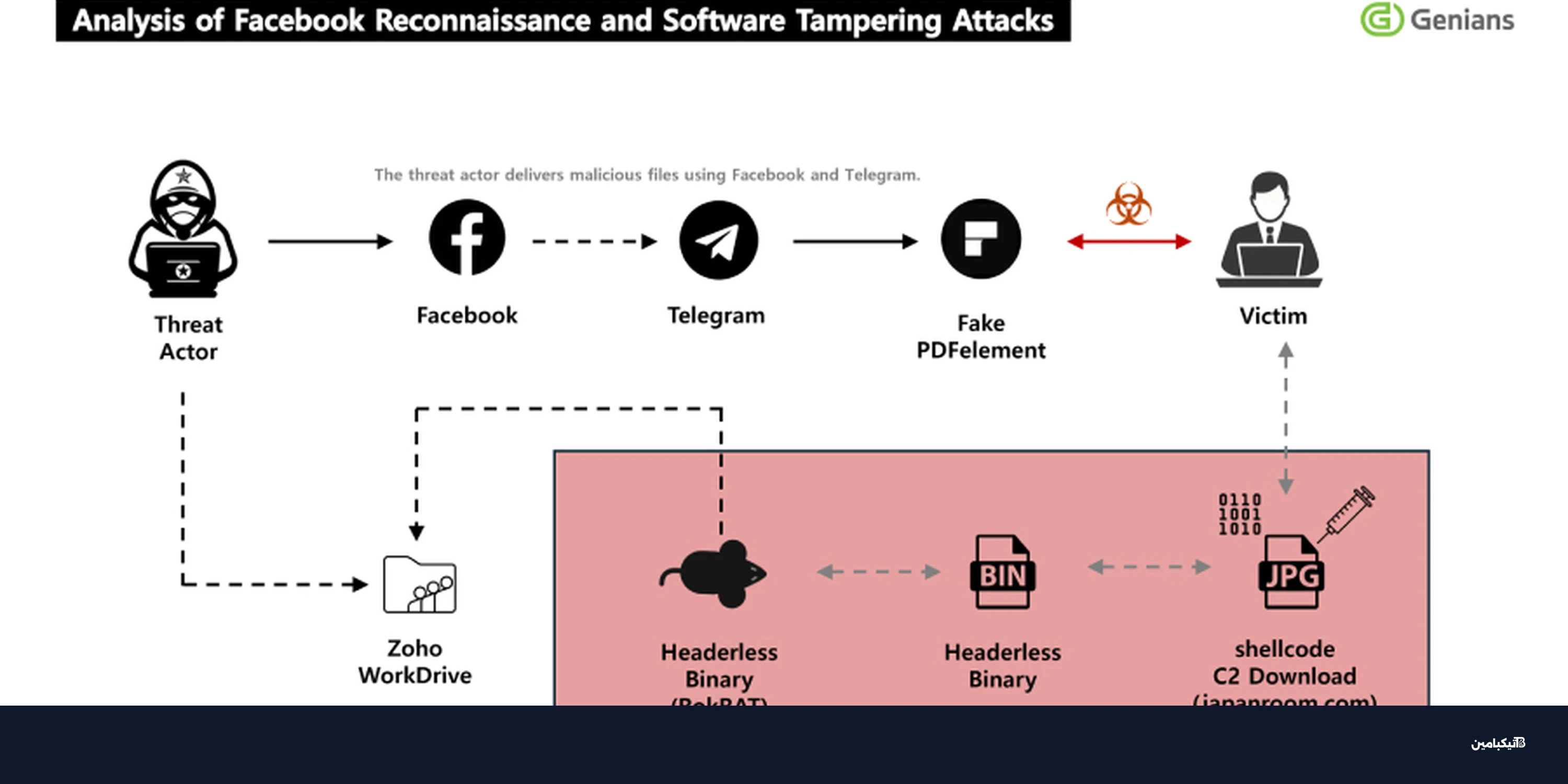

تبدأ العملية بقيام منفذي التهديد بإنشاء حسابات وهمية على شبكة فيسبوك، مع تعيين مواقعهم الجغرافية في مدن تابعة لكوريا الشمالية. يتم استخدام هذه الحسابات للبحث عن أهداف محددة وإرسال طلبات صداقة لبناء علاقة ثقة وهمية مع الضحية.

بمجرد كسب ثقة المستخدم، ينتقل القراصنة بالحديث إلى تطبيق ماسنجر أو تيليجرام. هناك، يتم استخدام مواضيع جذابة ومحددة كطعم أولي لإقناع الضحية بتنفيذ الخطوات التالية من الهجوم.

مراحل الهندسة الاجتماعية والخداع

- إنشاء حسابات بأسماء أجنبية وهمية لاستهداف الضحايا بدقة.

- استدراج المستخدمين عبر طلبات الصداقة والمحادثات الشخصية المستمرة.

- نقل التواصل إلى منصات مشفرة مثل تيليجرام لتجنب المراقبة الأمنية.

- إرسال ملفات مضغوطة (ZIP) تحتوي على البرمجيات الخبيثة.

ما هو دور برامج قراءة ملفات PDF في هذه الهجمات؟

تعتمد هذه الحملة بشكل أساسي على تكتيك اختلاق الذرائع، حيث يحاول القراصنة إقناع المستخدمين المطمئنين بضرورة تثبيت برنامج خاص لقراءة ملفات PDF. ويدعي المهاجمون أن هذا البرنامج ضروري لفتح وثائق عسكرية مشفرة وهامة.

البرنامج المستخدم في سلسلة العدوى هو في الواقع نسخة ملغمة ومعدلة من برنامج Wondershare PDFelement الشهير. وعند تشغيل هذا التطبيق الوهمي، يتم تنفيذ تعليمات برمجية مخفية تمنح المهاجمين نقطة دخول أولية إلى النظام.

كيف يتهرب القراصنة من أنظمة الحماية الأمنية؟

من أبرز سمات هذه الحملة المعقدة هو اعتمادها على بنية تحتية شرعية وموثوقة، ولكن تم اختراقها مسبقاً، لتشغيل خوادم القيادة والتحكم. على سبيل المثال، قام القراصنة بتسليح موقع إلكتروني يتبع لخدمة معلومات عقارية يابانية لإرسال الأوامر والملفات الخبيثة.

ووفقاً لتحليلات خبراء تيكبامين، فإن الهجوم لا يتوقف عند هذا الحد. يتم تحميل المرحلة الثانية من الهجوم على شكل صورة بصيغة JPG تبدو غير ضارة تماماً، ولكنها تستخدم لاحقاً لتشغيل فيروس RokRAT المدمر.

تكتيكات التخفي المتقدمة في الهجوم

- العبث بالبرمجيات الشرعية وتحويلها إلى أدوات اختراق صامتة.

- إساءة استخدام المواقع الإلكترونية الموثوقة كخوادم للتحكم وإصدار الأوامر.

- إخفاء الأكواد الخبيثة داخل امتدادات ملفات عادية مثل الصور الرقمية.

- استغلال خدمات التخزين السحابي المعروفة كقنوات اتصال آمنة للقراصنة.

كيف تحمي نفسك من هجمات الاختراق عبر وسائل التواصل؟

تؤكد هذه الهجمات المتقدمة من قراصنة كوريا الشمالية على أهمية الحذر الشديد عند التعامل مع الغرباء على الإنترنت. يوصي فريق تيكبامين بعدم قبول طلبات الصداقة من أشخاص مجهولين، وتجنب تحميل أي برامج أو فتح روابط خارجية يتم إرسالها عبر منصات المراسلة.

كما يجب التأكد دائماً من تحميل التطبيقات، خاصة برامج قراءة الملفات، من مصادرها الرسمية الموثوقة فقط، وتحديث برامج مكافحة الفيروسات بشكل دوري لاكتشاف مثل هذه التهديدات المعقدة قبل أن تسبب ضرراً بالغاً لبياناتك الشخصية وجهازك.