كشف خبراء الأمن السيبراني عن ثغرة أمنية شديدة الخطورة في محرك دوكر (Docker Engine)، تسمح للمهاجمين بتجاوز إضافات المصادقة (AuthZ) والوصول الكامل إلى النظام المضيف.

تحمل الثغرة الجديدة الرمز CVE-2026-34040، وقد حصلت على تقييم خطورة مرتفع بلغ 8.8 من أصل 10. وتعود جذور هذه المشكلة إلى معالجة غير مكتملة لثغرة سابقة (CVE-2024-41110) ظهرت في شهر يوليو من عام 2024.

ما هي تفاصيل ثغرة دوكر CVE-2026-34040 الجديدة؟

أوضح فريق المطورين أن إرسال طلب واجهة برمجة تطبيقات (API) معدل خصيصاً، يمكن أن يجبر خفي دوكر (Docker daemon) على إعادة توجيه الطلب إلى إضافة المصادقة دون تضمين محتوى الطلب الأساسي. وبالتالي، قد توافق الإضافة على طلبات اختراق كانت سترفضها في الوضع الطبيعي.

وفقاً لخبراء تيكبامين، فإن أي جهة تعتمد على إضافات المصادقة التي تفحص محتوى الطلب لاتخاذ قرارات التحكم في الوصول، تعتبر معرضة لهذا الخطر الأمني بشكل مباشر.

كيف تعمل ثغرة تجاوز الحماية في Docker؟

يكمن الخلل البرمجي في عدم قدرة النظام على التعامل مع طلبات HTTP ذات الحجم الزائد بشكل صحيح. يقوم المهاجم بتضخيم حجم طلب إنشاء الحاوية لأكثر من 1 ميجابايت، مما يؤدي إلى إسقاط محتوى الطلب قبل وصوله إلى إضافة المصادقة.

بسبب هذا الخلل، يرى النظام أنه لا يوجد ما يستدعي الحظر، ويتم معالجة الطلب بالكامل. وتشمل المخاطر الناجمة عن ذلك ما يلي:

- إنشاء حاويات بصلاحيات عالية جداً (Privileged Container).

- الحصول على وصول جذري (Root Access) للنظام المضيف.

- سرقة بيانات حساسة مثل اعتمادات AWS ومفاتيح SSH.

- اختراق ملفات تكوين Kubernetes والسيطرة التامة على الخادم.

كيف يمكن استغلال الذكاء الاصطناعي في هذه الهجمة؟

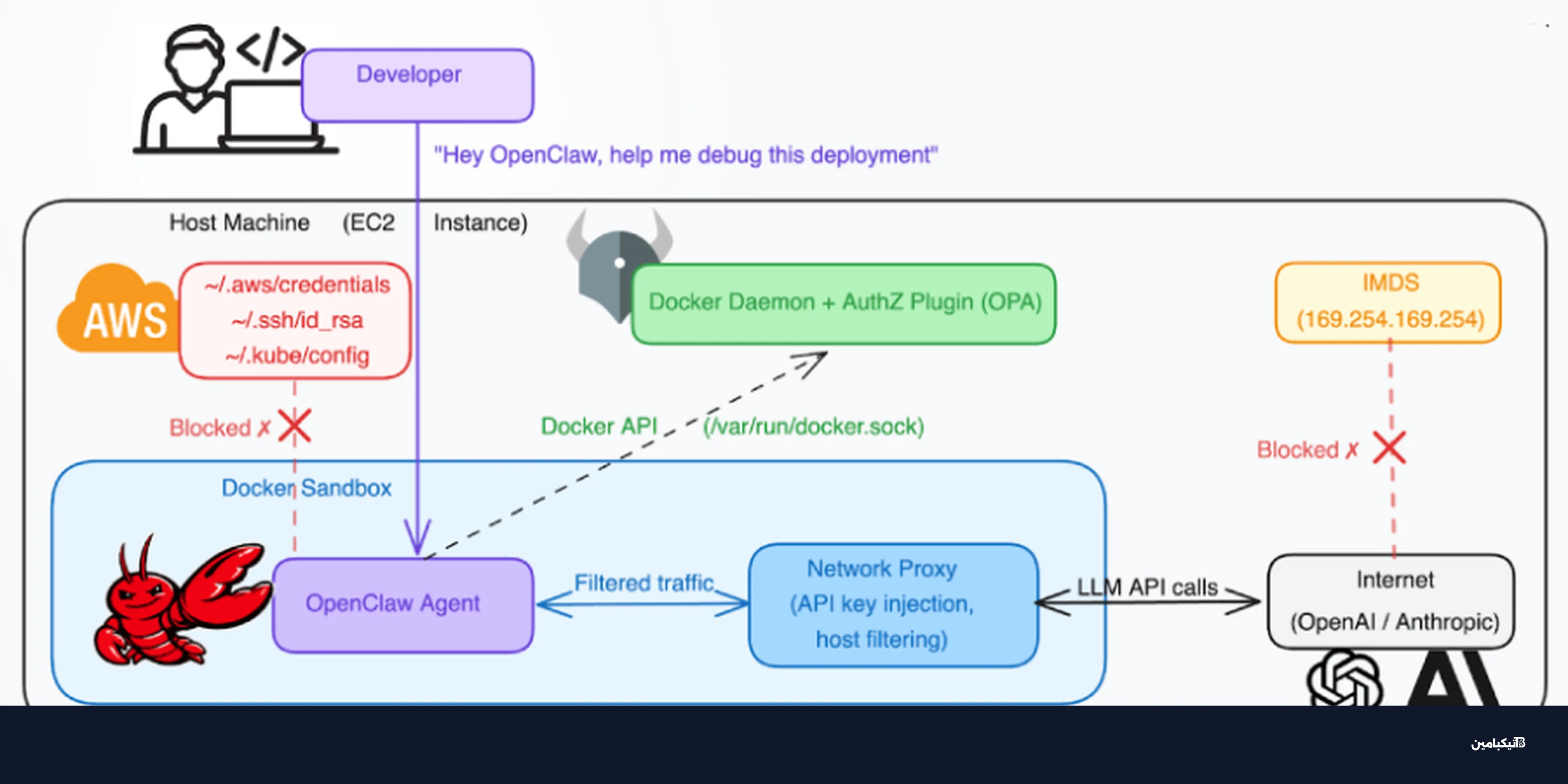

لا تقتصر خطورة ثغرة دوكر على الهجمات المباشرة، بل يمكن استغلالها عبر وكلاء الذكاء الاصطناعي (AI Agents) مثل أداة OpenClaw التي تعمل داخل بيئات معزولة. يتم ذلك عبر خداع هذه النماذج لتنفيذ تعليمات برمجية خبيثة.

تُخفى هذه التعليمات داخل مستودعات جيتهاب (GitHub) مخصصة، وبمجرد تشغيلها ضمن سير العمل الطبيعي للمطور، يتم استغلال الثغرة لتجاوز المصادقة والسيطرة المطلقة على بيئة العمل.

كيف تحمي خوادمك من ثغرة Docker الخطيرة؟

تم اكتشاف هذه الثغرة من قبل مجموعة من الباحثين الأمنيين المستقلين، وقد سارعت الشركة بإصدار تحديث أمني طارئ. ويوصي فريق تيكبامين باتخاذ الخطوات الفورية التالية لضمان الحماية:

- تحديث محرك Docker Engine فوراً إلى الإصدار 29.3.1 أو الأحدث.

- مراجعة إضافات المصادقة (AuthZ) والتأكد من سلامة إعداداتها.

- مراقبة سجلات النظام للبحث عن أي طلبات إنشاء حاويات غير اعتيادية.

يُعد التحديث الفوري أمراً بالغ الأهمية لتجنب وقوع الأنظمة السحابية وخوادم الشركات ضحية لهذه الثغرة المكتشفة، خاصة مع تزايد الاعتماد على تقنيات الحاويات في البنية التحتية الرقمية.