تعد استراتيجية الثقة الصفرية الركيزة الأساسية للأمن الرقمي المعاصر، لكن دراسة جديدة كشفت عن فجوة خطيرة في تأمين نقل البيانات تهدد سلامة الأنظمة الحساسة.

كثير من برامج الأمن الرقمي تعتمد اليوم على افتراض خاطئ مفاده أن مجرد توصيل الأنظمة ببعضها يعني أن المشكلة قد حُلت. ولكن، كما يوضح تقرير تيكبامين، فإن هذا التصور هو السبب الرئيسي وراء تعثر استراتيجيات "الثقة الصفرية" (Zero Trust) في المؤسسات الحكومية والدفاعية الكبرى.

لماذا يمثل نقل البيانات العقبة الخفية في الأمن الرقمي؟

أظهرت الأبحاث الحديثة التي شملت 500 من قادة الأمن السيبراني في قطاعات الدفاع والخدمات الحيوية أرقاماً صادمة حول واقع تأمين البيانات:

- مخاطر المشاركة: 84% من قادة أمن المعلومات الحكوميين يتفقون على أن مشاركة البيانات الحساسة عبر الشبكات تزيد من المخاطر السيبرانية.

- العمليات اليدوية: أكثر من نصف المؤسسات (53%) لا تزال تعتمد على عمليات يدويّة لنقل البيانات بين الأنظمة حتى في عام 2026.

- تسارع التهديدات: استخدام الذكاء الاصطناعي يسرع وتيرة الهجمات، مما يجعل العمليات اليدوية ثغرة أمنية قاتلة.

هذه الفجوة لا تتعلق بالهوية الرقمية أو الأجهزة الطرفية فحسب، بل تتعلق بحركة البيانات نفسها وكيفية تأمينها أثناء الانتقال من بيئة إلى أخرى.

ما هي مخاطر تزايد الهجمات السيبرانية في عام 2026؟

سجلت التقارير الأمنية ارتفاعاً ملحوظاً في وتيرة التهديدات التي تستهدف المنظمات الوطنية، حيث رصدت الإحصائيات الآتية:

- بلغ متوسط محاولات الهجمات الناجحة 137 هجوماً أسبوعياً في عام 2025.

- شهدت الوكالات الحكومية زيادة في معدل الهجمات بنسبة 25%.

- تورطت أطراف ثالثة في 30% من إجمالي حوادث الاختراق المسجلة.

- وصل متوسط تكلفة اختراق البيانات التي تشمل بيئات متعددة إلى 5.05 مليون دولار.

الفرق بين مجرد الاتصال ونقل البيانات الآمن

بمجرد أن تعبر البيانات الحدود التنظيمية - سواء بين شبكة الأنظمة التشغيلية (OT) ومركز العمليات الأمنية (SOC)، أو بين السحابة وشبكة الشركاء - فإنها تتوقف عن كونها مجرد مشكلة توجيه تقني وتصبح مشكلة "ثقة".

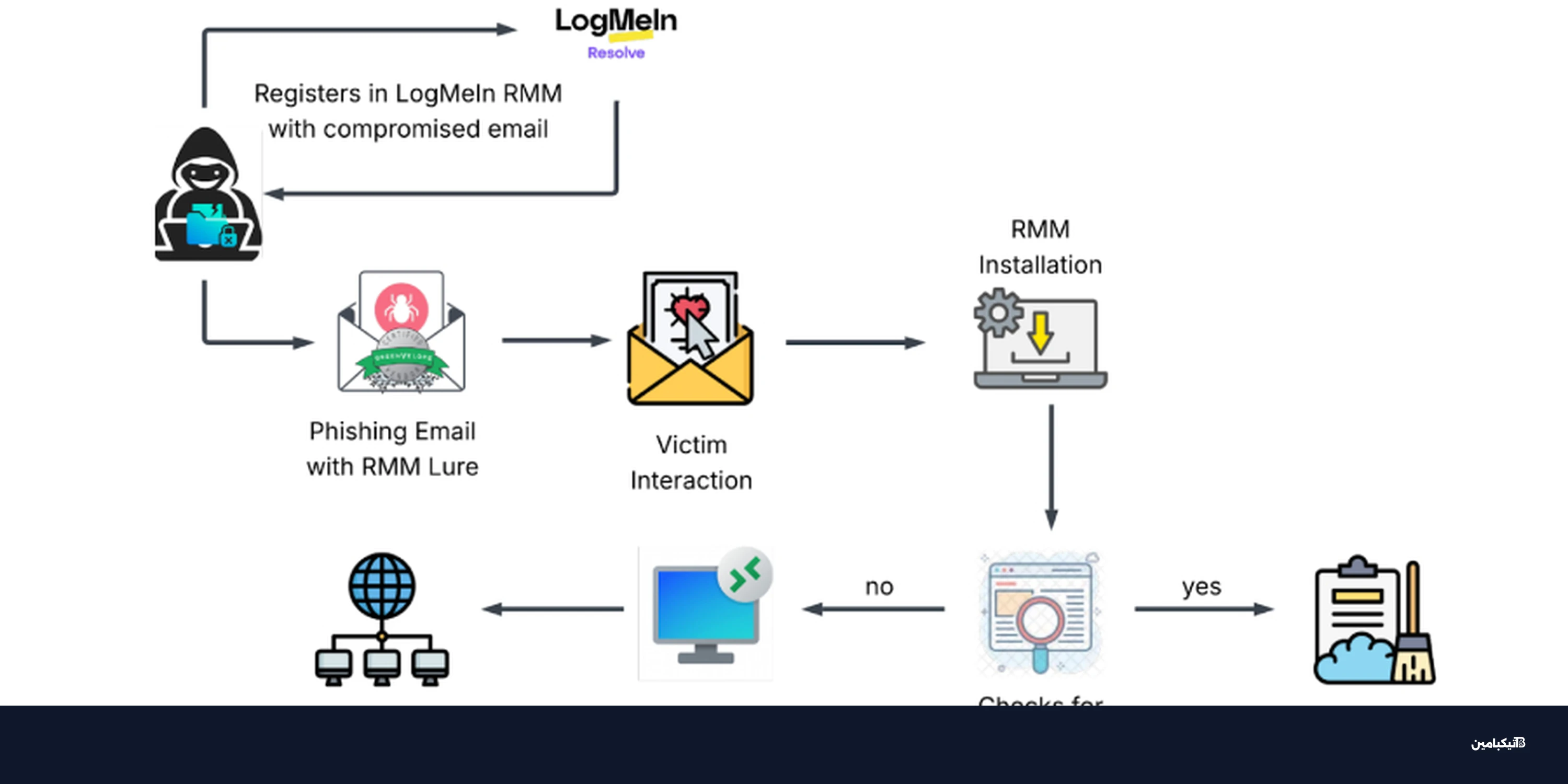

وفقاً لما ذكره تيكبامين، يجب التحقق من صحة البيانات وتصفيتها وإخضاعها لسياسات التحكم قبل أن يتمكن أي نظام في جهة الاستقبال من التعامل معها. غياب هذه الضوابط هو ما يستغله المهاجمون منذ سنوات للوصول إلى أعماق الشبكات الحساسة.

كيف تؤثر الفجوة بين أنظمة IT و OT على سلامة البيانات؟

لقد اختفت الفجوة التقليدية التي كانت تفصل بين أنظمة تكنولوجيا المعلومات (IT) والأنظمة التشغيلية (OT)، مما خلق مسارات جديدة للهجمات:

- 75% من الهجمات التي تستهدف أنظمة OT تبدأ في الأصل كاختراقات لشبكات تكنولوجيا المعلومات.

- من المتوقع أن ترتبط 70% من الأنظمة التشغيلية بشبكات IT خلال العام المقبل.

- ثغرات برامج نقل الملفات المدارة أدت إلى تضرر أكثر من 2700 مؤسسة عالمياً.

في الختام، إن استراتيجية الثقة الصفرية الحقيقية تتطلب الانتقال من مجرد تأمين الدخول إلى الشبكة إلى تأمين رحلة البيانات بالكامل. إن الاعتماد على الحلول الآلية والتحقق المستمر من سلامة البيانات أثناء الحركة هو السبيل الوحيد لسد الفجوة الأمنية التي يتجاهلها الكثيرون حالياً.