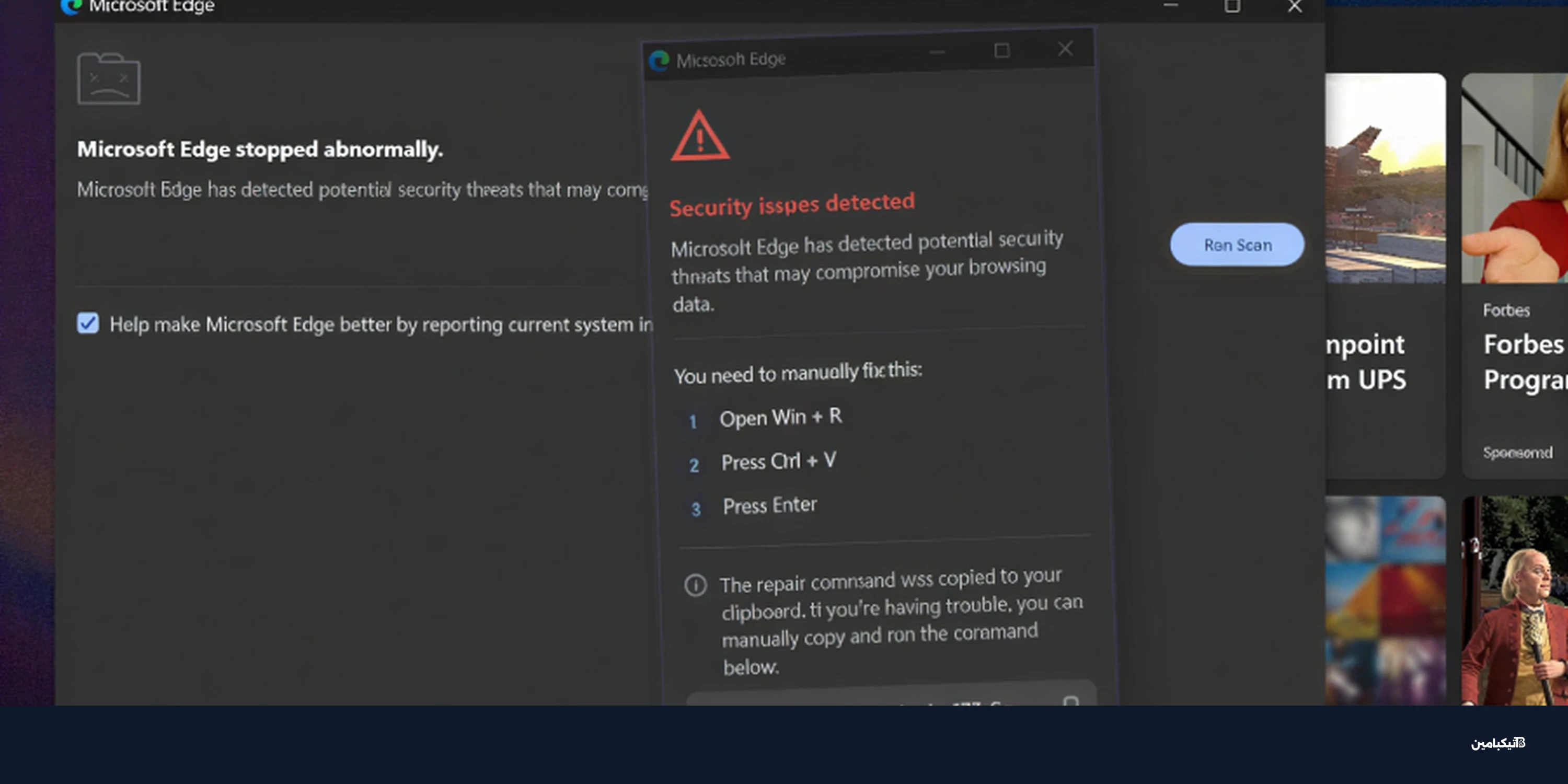

حذر خبراء الأمن السيبراني من ظهور نسخة جديدة ومتطورة من برمجية Chaos الخبيثة، والتي وسعت نطاق هجماتها مؤخراً بشكل ملحوظ لتستهدف الأنظمة السحابية غير المهيأة بشكل صحيح، متجاوزة بذلك أهدافها التقليدية السابقة.

ما هي التطورات الجديدة في برمجية Chaos الخبيثة؟

وفقاً للمعلومات والبيانات التي حللها فريق تيكبامين، فإن هذه البرمجية الخبيثة تتجه الآن وبقوة نحو استغلال البيئات السحابية للشركات، تاركة وراءها تركيزها القديم المتمثل في أجهزة التوجيه (Routers) والأجهزة الطرفية البسيطة.

تم توثيق النسخ الأولى من هذه البرمجية لأول مرة في أواخر عام 2022، حيث عُرفت آنذاك بقدرتها العالية على العمل عبر منصات متعددة ومختلفة مثل أنظمة ويندوز ولينكس بكفاءة عالية.

كانت النسخ السابقة تستخدم بشكل أساسي لتنفيذ أوامر برمجية عن بعد، وتعدين العملات الرقمية المشفرة، بالإضافة إلى شن هجمات حجب الخدمة الموزعة (DDoS) باستخدام بروتوكولات متعددة.

أبرز التغييرات الفنية في النسخة المحدثة

- إزالة وظائف الانتشار التلقائي السابقة التي كانت تتم عبر بروتوكول SSH.

- التخلي تماماً عن تقنيات استغلال الثغرات الأمنية الخاصة بأجهزة التوجيه القديمة.

- إضافة ميزة SOCKS Proxy الجديدة والمتقدمة بهدف إخفاء حركة المرور للبيانات المخترقة.

- تحديث شامل للوظائف الأساسية مع الحفاظ على القدرات التدميرية القوية للبرمجية.

كيف تتم عملية الاختراق السحابي بالنسخة الجديدة؟

أوضح الباحثون الأمنيون أن هذا الهجوم المتقدم يبدأ عادةً عبر البحث واستغلال خوادم مثل أنظمة Hadoop التي تعاني من ضعف واضح في الإعدادات الأمنية أو سوء في التهيئة الأولية.

يقوم قراصنة الإنترنت بإرسال طلبات برمجية محددة لإنشاء تطبيقات جديدة وخفية على الخادم المستهدف، والتي بدورها تقوم بتنفيذ أوامر نظام (Shell) تعتبر خطيرة جداً على استقرار وأمن النظام.

خطوات تنفيذ الهجوم بالتفصيل

- تحميل ملف الوكيل المستقل الخاص ببرمجية Chaos من خادم خارجي يتحكم فيه المهاجمون.

- تعديل الصلاحيات الأمنية للملف لتشغيله بحرية كاملة عبر النظام باستخدام الأمر البرمجي (chmod 777).

- تشغيل الملف الخبيث في الخلفية بصمت تام دون إثارة انتباه أنظمة الحماية المتوفرة.

- حذف الملف الأساسي فوراً من القرص الصلب للخادم لإخفاء جميع آثار الاختراق ومنع عمليات التتبع الجنائي الرقمي.

من يقف وراء تطوير برمجية Chaos؟

تشير التحليلات الفنية العميقة التي رصدها تيكبامين إلى وجود ارتباطات قوية ومؤشرات محتملة تدل على تورط جهات فاعلة من أصول صينية في تطوير ونشر هذه البرمجية.

يأتي هذا الاستنتاج المنطقي نظراً لاكتشاف استخدام بنية تحتية لشبكات صينية، بالإضافة إلى وجود رموز لغوية صينية مضمنة داخل الشيفرة البرمجية الأساسية للملف الخبيث.

علاوة على ذلك، تم ربط النطاق الرقمي المستخدم في الهجمات السحابية الأخيرة بمجموعة الجريمة الإلكترونية الآسيوية المعروفة والنشطة باسم Silver Fox.

وقد استخدمت هذه المجموعة الإجرامية نفس النطاق سابقاً في حملات تصيد احتيالي معقدة عبر البريد الإلكتروني، وذلك لنشر مستندات خادعة وبرمجيات ضارة مثل ValleyRAT ضمن عملية إلكترونية ضخمة عرفت باسم Silk Lure.

لماذا تعتبر ميزة SOCKS Proxy تهديداً خطيراً؟

مع التطور السريع والمستمر لهذه البرمجيات الخبيثة، يمثل هذا التحديث التقني تهديداً صريحاً ومباشراً للشركات والمؤسسات التي تعتمد بشكل كبير على خدمات التخزين السحابي.

تتيح ميزة الوكيل (SOCKS Proxy) المضافة حديثاً للمهاجمين القدرة على استخدام النظام السحابي المخترق كنقطة عبور سرية وتمرير للبيانات المشفرة بشكل خفي تماماً.

- يصعب جداً على فرق الأمن السيبراني تتبع مصدر الهجوم الحقيقي أو تحديد هوية المهاجم.

- يتم إخفاء جميع الأنشطة المشبوهة ببراعة داخل حركة المرور العادية والمشروعة للشبكة الداخلية.

- يسهل هذا التحديث على المهاجمين تنفيذ هجمات جانبية متتابعة على أنظمة وخوادم أخرى حساسة داخل نفس الشبكة السحابية.

يؤكد هذا التطور الملحوظ في أساليب الاختراق على الضرورة القصوى للمراجعة الدورية والصارمة لإعدادات الأمان في الخوادم السحابية، والعمل على إغلاق أي ثغرات برمجية محتملة لتجنب الوقوع ضحية لهذه الهجمات المتطورة والمدمرة.