كشفت تقارير الأمن السيبراني لعام 2024 أن 68% من اختراقات البنية السحابية نتجت عن حسابات خدمة مخترقة ومفاتيح API منسية، وليس بسبب التصيد أو كلمات المرور الضعيفة كما يعتقد الكثيرون.

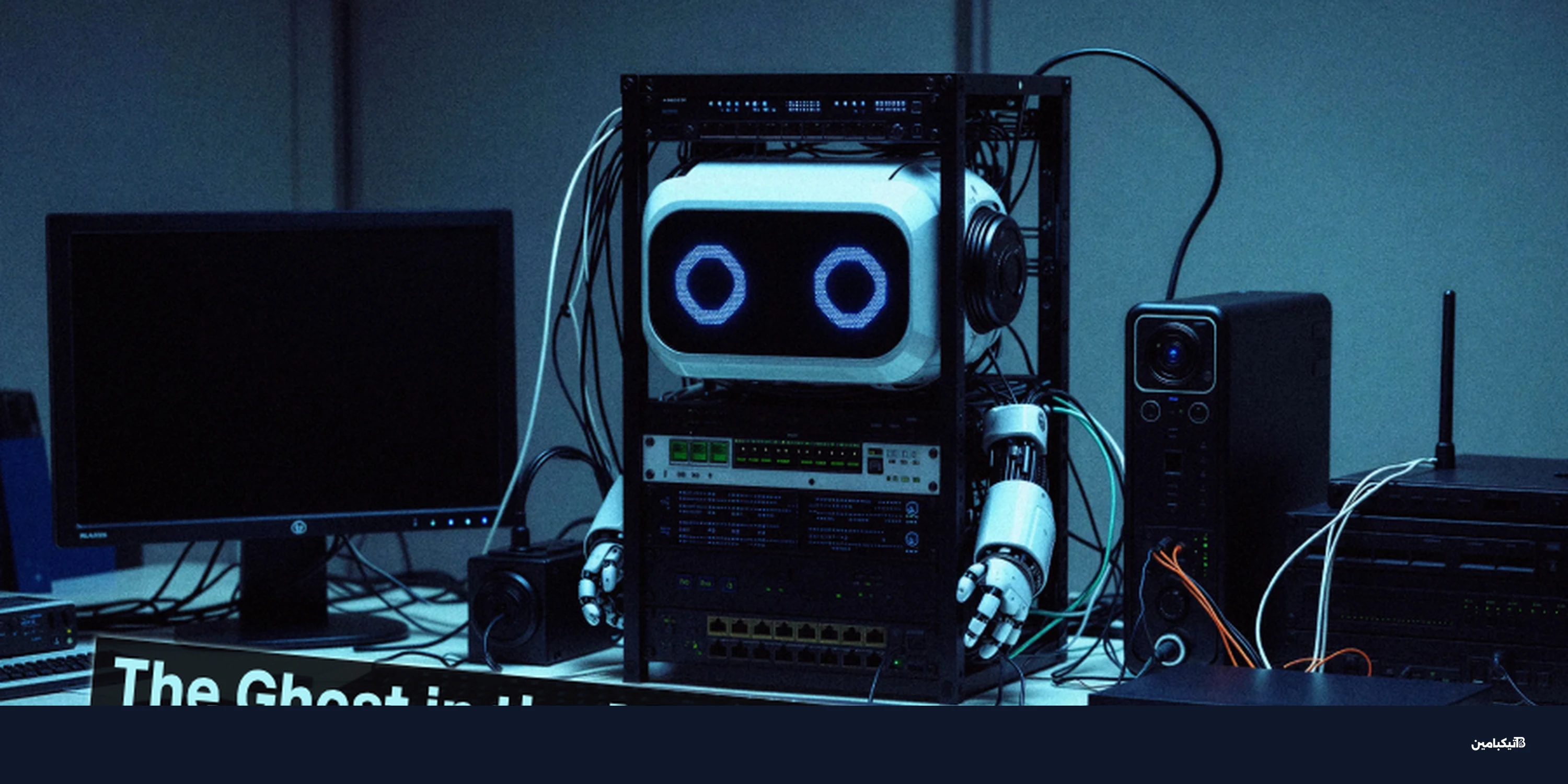

ما هي الهويات غير البشرية ولماذا تشكل خطراً؟

لكل موظف في مؤسستك، هناك ما بين 40 إلى 50 بيانات اعتماد آلية تشمل:

- حسابات الخدمة (Service Accounts)

- رموز API Tokens

- اتصالات وكلاء الذكاء الاصطناعي

- صلاحيات OAuth الممنوحة للتطبيقات

عندما تنتهي المشاريع أو يغادر الموظفون، تبقى معظم هذه الحسابات نشطة بالكامل ومزودة بأعلى الصلاحيات دون أي رقابة.

كيف يستغل المهاجمون هذه الثغرات الأمنية؟

وفقاً لما رصده تيكبامين، لا يحتاج المهاجمون إلى اختراق الأنظمة بالقوة. بل يكفيهم التقاط المفاتيح المتروكة في العراء. ويمتد متوسط وقت البقاء داخل الشبكة قبل الكشف إلى أكثر من 200 يوم.

المخاطر الرئيسية للهويات غير المدارة

- رمز واحد مخترق يمنح المهاجم حركة جانبية عبر البيئة بأكملها

- كثير من هذه الحسابات تحمل صلاحيات مسؤول لم تكن ضرورية أصلاً

- أنظمة إدارة الهوية التقليدية (IAM) صُممت لإدارة البشر لا الآلات

- وكلاء الذكاء الاصطناعي تتضاعف بسرعة تفوق قدرة فرق الأمن على المتابعة

كيف تكتشف وتقضي على الهويات الوهمية في بيئتك؟

تنصح تقارير الأمن السيبراني باتباع نهج استباقي لمعالجة هذه الهويات الوهمية قبل أن تتحول إلى باب خلفي للمخترقين. ويشمل ذلك:

- إجراء جرد شامل لجميع حسابات الخدمة والرموز النشطة

- إلغاء الصلاحيات غير المستخدمة فور انتهاء المشاريع

- تطبيق مبدأ الامتياز الأقل (Least Privilege) على جميع الحسابات الآلية

- مراقبة مستمرة لأنماط الاستخدام غير الطبيعية

- تدوير مفاتيح API بشكل دوري ومنتظم

أدوات وتقنيات الحماية المقترحة

كما أشار تيكبامين، يمكن لفرق الأمن استخدام حلول إدارة الهوية غير البشرية المتخصصة التي توفر:

- اكتشاف تلقائي لجميع البيانات الاعتمادية الآلية

- تصنيف المخاطر بناءً على مستوى الصلاحيات ونمط الاستخدام

- تنبيهات فورية عند اكتشاف نشاط مشبوه

التهديد الناتج عن الهويات غير البشرية يتصاعد باطراد مع تزايد اعتماد المؤسسات على الذكاء الاصطناعي والأتمتة. والمبادرة إلى تأمين هذه الحسابات اليوم أفضل من التعامل مع عواقب اختراق قد يكشف بعد أكثر من نصف عام.