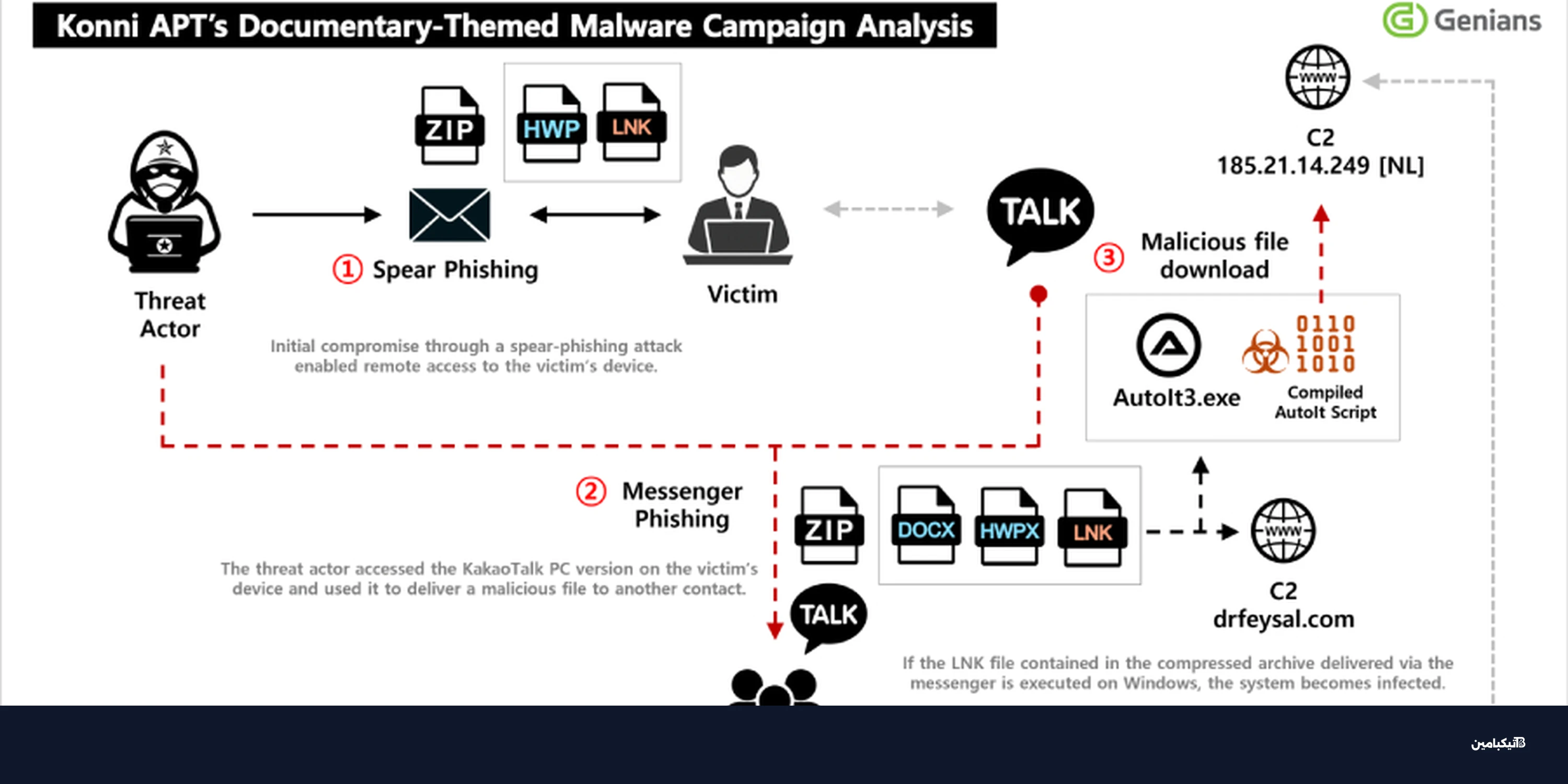

في تطور خطير للأمن السيبراني، رصد خبراء التقنية هجمات تصيد احتيالي تنفذها مجموعة قراصنة لنشر برمجية EndRAT الخبيثة عبر تطبيق KakaoTalk.

تُشير التقارير المتخصصة إلى أن مجموعة الاختراق الكورية الشمالية، المعروفة باسم "كونّي" (Konni)، تقوم بإرسال رسائل بريد إلكتروني خادعة لاختراق أجهزة الضحايا. يهدف هذا الهجوم المنظم إلى السيطرة على تطبيق المراسلة KakaoTalk المكتبي الخاص بالضحية لنشر الفيروسات وتوزيعها.

كيف يبدأ هجوم برمجية EndRAT؟

تبدأ العملية باختراق أولي عبر رسالة تصيد موجهة بعناية فائقة، حيث يتخفى المهاجمون خلف إشعار مزيف بتعيين الضحية كمحاضر في مجال حقوق الإنسان. وبمجرد نجاح هذه الخدعة الاجتماعية، يتم تنفيذ الهجوم الفعلي.

يقوم الضحية دون قصد بتشغيل ملف اختصار (LNK) ضار، مما يؤدي إلى إصابة الجهاز ببرمجيات التحكم عن بُعد. وقد أوضحت التحليلات الأمنية أن الفيروس يظل مخفياً داخل النظام لفترات طويلة لسحب البيانات.

أبرز مراحل الاختراق وسرقة البيانات:

- التصيد الاحتيالي: إرسال ملف ZIP يحتوي على ملف LNK ملغم وخطير.

- التنفيذ الخفي: تحميل حمولة ضارة من خادم خارجي مع عرض ملف PDF للتمويه.

- سرقة البيانات: سحب الوثائق الداخلية والمعلومات الحساسة من الجهاز المستهدف.

استغلال تطبيق KakaoTalk لنشر الفيروس

الجانب الأكثر خطورة في هذا الهجوم هو استغلال ثقة الضحايا للإيقاع بأهداف جديدة. فبعد اختراق الجهاز، يستخدم المهاجمون تطبيق KakaoTalk المُثبت لإرسال البرمجية الخبيثة الانتقائية إلى جهات اتصال محددة.

ووفقاً لمتابعة موقع تيكبامين المستمرة لتطورات الأمن الرقمي، فإن هذه المجموعة استخدمت نفس التطبيق سابقاً كأداة توزيع نشطة. في أواخر العام الماضي، قامت المجموعة بإرسال ملفات مضغوطة ضارة لجهات الاتصال بالتزامن مع مسح بيانات هواتف أندرويد الخاصة بالضحايا عن بُعد باستخدام بيانات اعتماد مسروقة.

ما هي قدرات برمجية EndRAT الخبيثة؟

تمت برمجة فيروس EndRAT (والمعروف أيضاً باسم EndClient RAT) باستخدام لغة AutoIt، وهو يُصنف كحصان طروادة متطور للوصول عن بُعد. يمنح هذا الفيروس المهاجمين سيطرة كاملة وشاملة على الأجهزة المخترقة.

الصلاحيات التي يمتلكها المهاجم عبر الفيروس:

- إدارة الملفات والمجلدات بشكل كامل عن بُعد.

- الوصول المباشر إلى واجهة الأوامر (Shell) للنظام.

- نقل البيانات الحساسة واستمرار التواجد المخفي داخل الجهاز.

برمجيات خبيثة إضافية لضمان الاختراق

إلى جانب برمجية EndRAT، كشفت التحليلات الفنية المتقدمة وجود نصوص برمجية خبيثة أخرى مثل RftRAT و RemcosRAT مخفية على الأجهزة المصابة.

يدل هذا التنوع في أدوات الاختراق على أن القراصنة يعتبرون بعض الضحايا أهدافاً عالية القيمة، مما يستدعي زرع أكثر من عائلة من البرمجيات الخبيثة لضمان استمرار الاختراق حتى لو تم اكتشاف أحدها.

كيف تحمي جهازك من هذه التهديدات؟

لتجنب الوقوع ضحية لبرمجية EndRAT وغيرها من التهديدات السيبرانية المعقدة، يجب على المستخدمين اتخاذ خطوات استباقية صارمة لحماية أجهزتهم.

- تجنب فتح أي روابط أو ملفات ZIP من مرسلين غير معروفين أو مشبوهين.

- التحقق المزدوج من هوية المرسل حتى لو كان من جهات الاتصال الموثوقة على تطبيق KakaoTalk.

- تحديث أنظمة التشغيل وبرامج الحماية باستمرار لسد الثغرات الأمنية المحتملة.