كشف خبراء الأمن السيبراني عن إطار عمل خبيث للمراقبة وهجمات الوسيط (AitM) يُعرف باسم DKnife، والذي يعمل بنشاط منذ عام 2019 مستهدفاً أجهزة الروتر والبوابات الشبكية. يركز هذا الإطار المتطور على مراقبة حركة المرور وزرع البرمجيات الضارة في البنية التحتية للشبكات، مما يشكل تهديداً خطيراً للخصوصية والأمان الرقمي.

ما هي قدرات إطار العمل DKnife؟

وفقاً للتحليلات التقنية التي تابعها فريق تيكبامين، يعتمد إطار DKnife على سبع برمجيات مزروعة (Implants) تعمل بنظام Linux، مصممة خصيصاً لأداء مهام تجسسية دقيقة ومعقدة داخل الشبكات المخترقة.

تتميز هذه الأدوات بقدرتها العالية على التحكم في تدفق البيانات وتنفيذ المهام التالية:

- إجراء فحص عميق للحزم (Deep Packet Inspection).

- التلاعب بحركة مرور الشبكة وتوجيهها.

- نشر البرمجيات الخبيثة عبر أجهزة الروتر وأجهزة الحافة (Edge Devices).

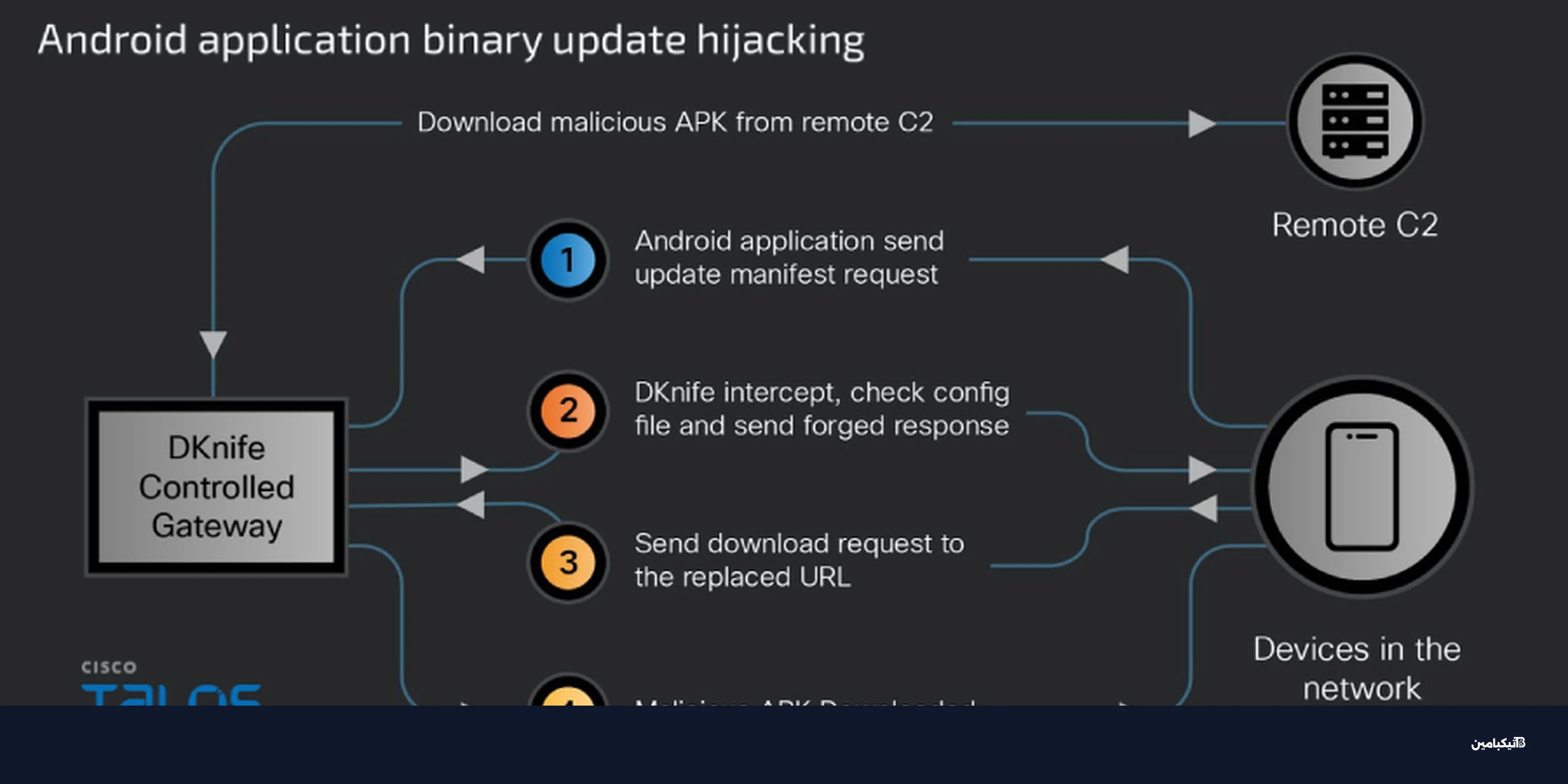

- اختراق تحميلات الملفات وتحديثات تطبيقات أندرويد.

من هم المستهدفون الرئيسيون لهذه الهجمات؟

تشير الأدلة الرقمية إلى أن الهدف الأساسي لمشغلي DKnife هم المستخدمون المتحدثون باللغة الصينية. يعتمد هذا التقييم على اكتشاف صفحات تصيد مخصصة لسرقة بيانات اعتماد خدمات البريد الإلكتروني الصينية، بالإضافة إلى وحدات استخراج بيانات مخصصة لتطبيقات صينية شهيرة.

أدوات التجسس المستخدمة

يعمل الإطار على استهداف مجموعة واسعة من الأجهزة المتصلة بالشبكة، بما في ذلك:

- أجهزة الكمبيوتر الشخصية (PCs).

- الأجهزة المحمولة والهواتف الذكية.

- أجهزة إنترنت الأشياء (IoT).

وأشار الباحثون إلى أن DKnife يتفاعل مع أبواب خلفية معروفة مثل ShadowPad وDarkNimbus، مما يسمح للمهاجمين بالسيطرة الكاملة على الأجهزة المخترقة وسرقة المعلومات الحساسة.

كيف يرتبط DKnife بمجموعات التهديد الأخرى؟

تم اكتشاف DKnife كجزء من مراقبة مستمرة لنشاط تهديد صيني يُعرف باسم Earth Minotaur. ترتبط هذه المجموعة بأدوات استغلال ثغرات ومجموعات تجسس متقدمة (APT) تُعرف باستهدافها لقطاعات حساسة.

أظهر تحليل البنية التحتية لـ DKnife وجود روابط تقنية مع برمجية خبيثة أخرى تدعى WizardNet، والتي تستهدف أنظمة ويندوز. وبحسب تقرير تيكبامين، فإن وجود هذه الروابط يشير إلى تعاون محتمل أو مشاركة في الموارد بين مجموعات التهديد المختلفة التي تستهدف قطاعات مثل المقامرة في مناطق جنوب شرق آسيا.

لماذا تعتبر أجهزة الروتر هدفاً خطيراً؟

يعد استهداف أجهزة الروتر بواسطة برمجيات مثل DKnife أمراً بالغ الخطورة لأنها تعمل كبوابة لجميع البيانات التي تمر عبر الشبكة. بمجرد اختراق الروتر، يمكن للمهاجمين اعتراض الاتصالات المشفرة وفك تشفيرها جزئياً أو كلياً باستخدام شهادات مزورة، كما تفعل مكونات DKnife مع بروتوكولات البريد الإلكتروني.

- سرقة كلمات المرور واسم المستخدم من تدفق البيانات.

- إنهاء اتصالات POP3/IMAP وفك تشفيرها.

- استضافة صفحات تصيد خادعة لخدمات أخرى.