كشفت وكالة الأمن السيبراني في سنغافورة (CSA) عن تعرض قطاع الاتصالات في البلاد لهجوم متعمد ومخطط له بدقة من قبل مجموعة تجسس سيبراني مرتبطة بالصين تُعرف باسم UNC3886.

وأوضح التقرير أن الهجمات طالت جميع مشغلي الاتصالات الرئيسيين الأربعة في سنغافورة، وهم M1 وSIMBA Telecom وSingtel وStarHub، في خطوة أثارت قلقاً أمنياً واسعاً، حسبما تابع فريق تيكبامين.

من هي مجموعة UNC3886 وما أهدافها؟

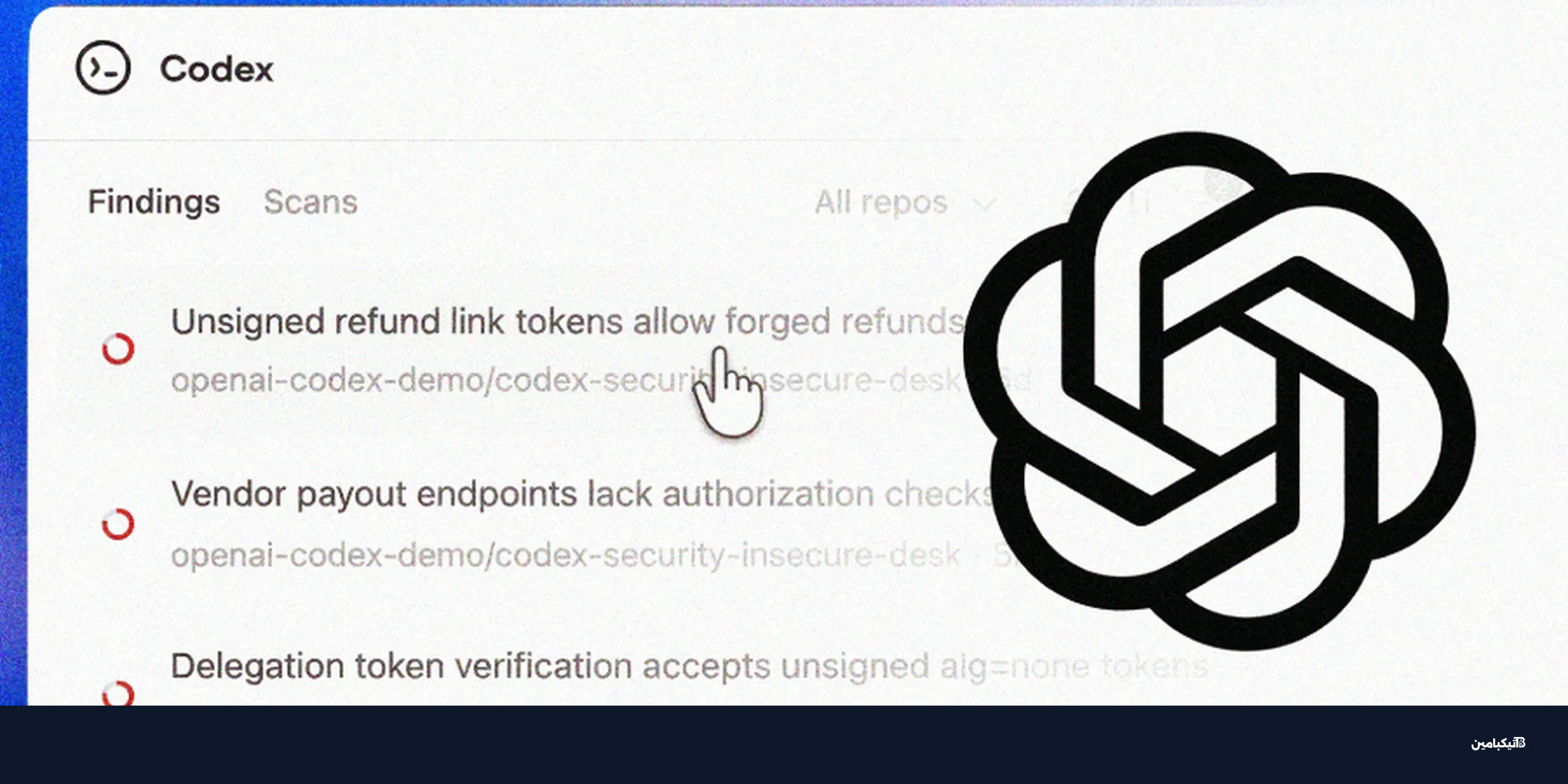

تُصنف مجموعة UNC3886 كتهديد متقدم ومستمر (APT) يمتلك قدرات عميقة، وهي نشطة منذ عام 2022 على الأقل. وفقاً للتحقيقات، تركز المجموعة هجماتها على:

- الأجهزة الطرفية (Edge Devices).

- تقنيات المحاكاة الافتراضية (Virtualization Technologies).

- أنظمة VMware ESXi وvCenter.

يأتي هذا التطور بعد أشهر من تحذيرات وزير الأمن القومي السنغافوري بشأن استهداف هذه المجموعة لأهداف استراتيجية عالية القيمة، مما يؤكد الطبيعة الحساسة لهذه العمليات التجسسية.

كيف تم اختراق شبكات الاتصالات؟

استخدم القراصنة أدوات متطورة ومعقدة لاختراق أنظمة الاتصالات، حيث كشفت الوالة عن أساليب هجومية متقدمة تضمنت:

- استغلال ثغرات يوم الصفر (Zero-day): تم استخدام ثغرة غير معروفة سابقاً لتجاوز جدران الحماية المحيطة وسحب بيانات تقنية لدعم عملياتهم.

- نشر برمجيات روت كيت (Rootkits): لضمان الوصول المستمر وإخفاء مساراتهم داخل الأنظمة لتجنب الكشف.

- اختراق الأجهزة الشبكية: التسلل إلى بيئات العمل الحساسة والسيطرة على أجزاء من الشبكة.

وأشار تقرير صادر عن شركة Sygnia في يوليو 2025 إلى وجود تقاطعات في الأدوات والأهداف بين UNC3886 ومجموعة تهديد أخرى تُعرف باسم Fire Ant، مما يشير إلى تنسيق عالٍ المستوى.

ما هو حجم الضرر والرد الحكومي؟

على الرغم من خطورة الاختراق، أكدت وكالة الأمن السيبراني أن الحادث لم يكن شديداً لدرجة تعطيل الخدمات. كما شددت على عدم وجود أدلة تشير إلى سرقة بيانات شخصية للعملاء أو التأثير على توفر خدمة الإنترنت.

إطلاق عملية CYBER GUARDIAN

رداً على هذه التهديدات، أطلقت سنغافورة عملية سيبرانية أطلقت عليها اسم "CYBER GUARDIAN" تهدف إلى:

- مواجهة التهديد والحد من حركة المهاجمين داخل الشبكات.

- إغلاق نقاط الوصول التي استغلتها مجموعة UNC3886.

- توسيع قدرات المراقبة والرصد في شركات الاتصالات المستهدفة.

وذكر تيكبامين أن المدافعين السيبرانيين قاموا بتنفيذ إجراءات تصحيحية فورية لتعزيز أمان الشبكات وضمان عدم تكرار مثل هذه الاختراقات في المستقبل القريب.