اكتشف خبراء الأمن السيبراني حملة اختراق واسعة النطاق تستغل ثغرة CVE-2025-55182 الخطيرة في تطبيقات Next.js لسرقة بيانات حساسة من مئات الخوادم عالمياً.

ما هي تفاصيل اختراق خوادم Next.js؟

تعرضت مئات الخوادم التي تعتمد على تقنيات تطوير الويب لاختراق كبير يهدف إلى جمع البيانات الحساسة وسرقة أوراق الاعتماد. وقد طال هذا الهجوم ما لا يقل عن 766 خادماً موزعة عبر مناطق جغرافية متعددة ومزودي خدمات سحابية مختلفين.

ووفقاً لتحليلات الخبراء، تستخدم المجموعة المخترقة، والتي تُعرف باسم UAT-10608، نصوصاً برمجية آلية لاستخراج البيانات وتسريبها إلى خوادم القيادة والتحكم (C2) الخاصة بهم.

أبرز البيانات التي تم تسريبها:

- مفاتيح SSH الخاصة.

- بيانات اعتماد قواعد البيانات.

- أسرار أمازون لخدمات الويب (AWS).

- رموز الوصول الخاصة بمنصة GitHub.

- مفاتيح واجهة برمجة التطبيقات (API) لخدمات Stripe.

كيف يتم استغلال ثغرة CVE-2025-55182؟

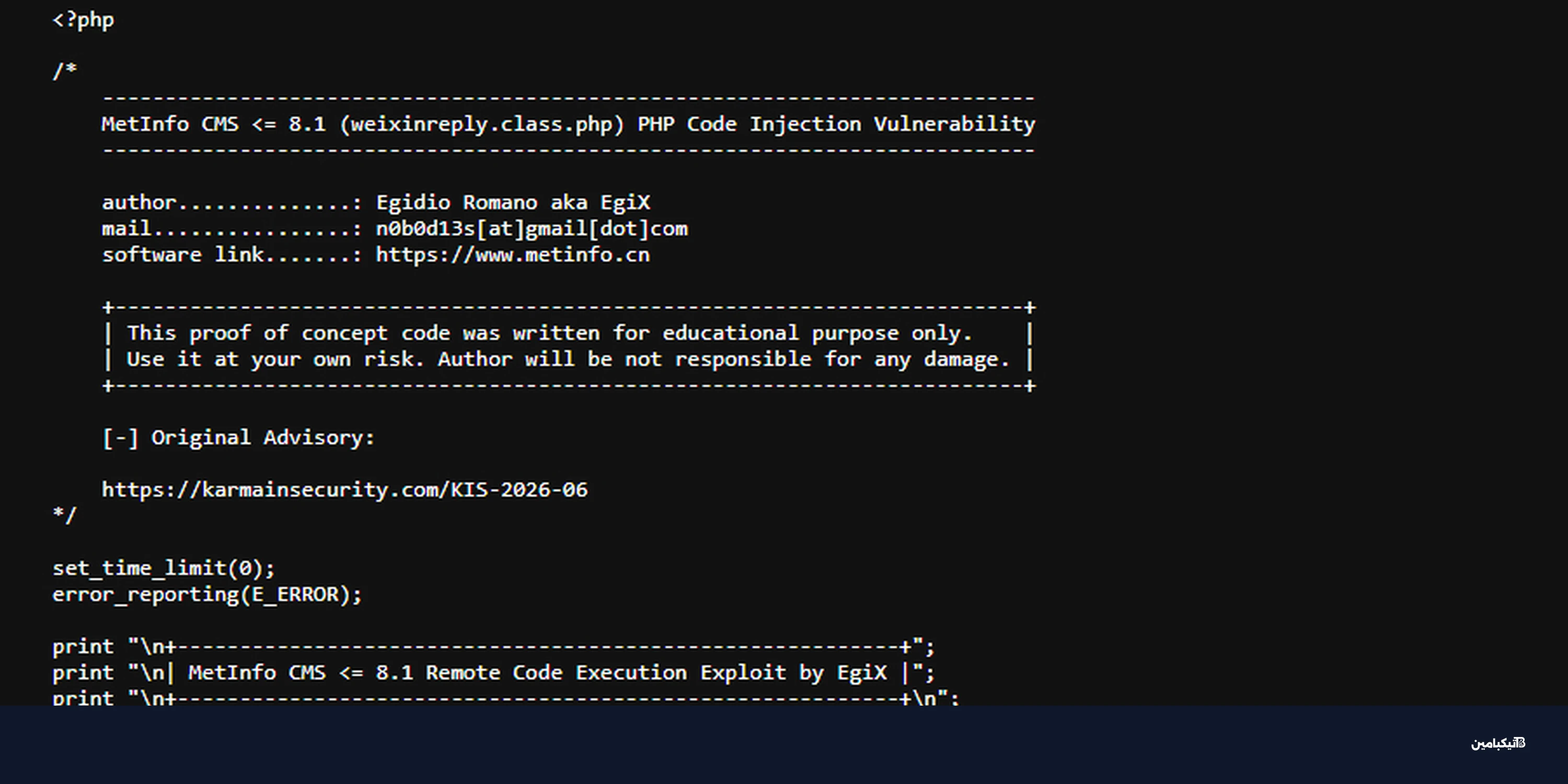

يستهدف المهاجمون بشكل أساسي التطبيقات المبنية باستخدام Next.js والتي تعاني من ثغرة React2Shell، وهي ثغرة حرجة تحمل الرمز CVE-2025-55182 وتصنف بدرجة خطورة قصوى (10.0). تسمح هذه الثغرة للمهاجمين بتنفيذ تعليمات برمجية عن بُعد.

وبحسب المتابعة التقنية من موقع تيكبامين، يعتمد القراصنة على عمليات المسح الآلي العشوائي باستخدام أدوات مثل Shodan أو Censys للبحث عن التطبيقات الضعيفة واختراقها بسرعة فائقة.

بعد الاختراق الأولي، يتم زرع برمجية خبيثة تقوم بنشر نصوص برمجية متعددة المراحل لجمع كل التفاصيل الممكنة من النظام المخترق.

ما هو دور أداة NEXUS Listener في الهجوم؟

تعتبر واجهة NEXUS Listener، والتي وصلت حالياً إلى الإصدار الثالث (V3)، حجر الأساس في هذه العملية التخريبية. وهي عبارة عن واجهة مستخدم رسومية تعمل عبر الويب ومحمية بكلمة مرور.

تتيح هذه الأداة للمهاجمين عرض المعلومات المسروقة والحصول على رؤى تحليلية دقيقة بناءً على إحصائيات مجمعة مسبقاً.

مميزات لوحة تحكم NEXUS Listener:

- عرض عدد الخوادم التي تم اختراقها بنجاح.

- إحصاء إجمالي لكل نوع من بيانات الاعتماد المستخرجة.

- إمكانية البحث والتصفية عبر جميع الخوادم المخترقة.

- تتبع وقت تشغيل التطبيق الخبيث نفسه.

هل تأثرت منصات الذكاء الاصطناعي بهذا الاختراق؟

أكدت التحليلات الأمنية، كما يوضح فريق تيكبامين، أن البيانات المسروقة لم تقتصر على خدمات الاستضافة والدفع فحسب، بل شملت مفاتيح حساسة لمنصات الذكاء الاصطناعي الرائدة.

فقد عثر الباحثون ضمن لوحة تحكم NEXUS Listener على مفاتيح API تابعة لشركات مثل OpenAI، و Anthropic، ومنصة NVIDIA NIM، بالإضافة إلى خدمات الاتصال مثل SendGrid.

يُعد هذا الاختراق بمثابة جرس إنذار لجميع المطورين بضرورة تحديث بيئات العمل الخاصة بهم، وترقيع الثغرات الأمنية في تطبيقات Next.js لتجنب الوقوع ضحية لهذه الهجمات المدمرة. إن تسريب هذا الكم الهائل من البيانات الحساسة قد يؤدي إلى خسائر مالية فادحة وتهديدات أمنية طويلة الأمد للشركات المتضررة.

لذلك، يُنصح بشدة بإجراء مراجعة شاملة للأنظمة، وتغيير كلمات المرور ومفاتيح التشفير، بالإضافة إلى تفعيل المصادقة الثنائية (2FA) لجميع الحسابات والخدمات السحابية كإجراء وقائي عاجل.