حسب ما رصده تيكبامين، ظهرت ثغرة أمنية حرجة في منصة ويفر إي-كولوجي (Weaver E-cology) المخصصة للأتمتة المكتبية، حيث يتم استغلالها حالياً بشكل نشط لاختراق أنظمة الشركات والمؤسسات الكبرى حول العالم.

تُصنف هذه الثغرة تحت الرمز CVE-2026-22679، وقد حصلت على درجة خطورة قصوى بلغت 9.8 من 10 وفقاً لمقياس CVSS، مما يجعلها واحدة من أخطر التهديدات التي واجهتها المنصة مؤخراً، نظراً لقدرتها على السماح للمهاجمين بالتحكم الكامل في النظام المستهدف.

ما هي ثغرة ويفر إي-كولوجي CVE-2026-22679؟

تتعلق الثغرة الأمنية المكتشفة بخلل في واجهة برمجة تطبيقات التصحيح (Debug API) الخاصة بنظام Weaver E-cology الإصدار 10.0. تكمن المشكلة في إمكانية الوصول غير المصرح به إلى نقطة نهاية محددة تسمح بتنفيذ الأوامر البرمجية عن بُعد (RCE) دون الحاجة إلى تسجيل دخول أو مصادقة.

وفقاً للتحليلات التقنية، فإن الأنظمة المتضررة هي:

- إصدارات ويفر إي-كولوجي 10.0.

- النسخ التي لم يتم تحديثها قبل تاريخ 12 مارس 2026.

- الأنظمة التي تترك واجهات التصحيح مفتوحة للوصول الخارجي.

كيف يتم استغلال الثغرة الأمنية في أنظمة الشركات؟

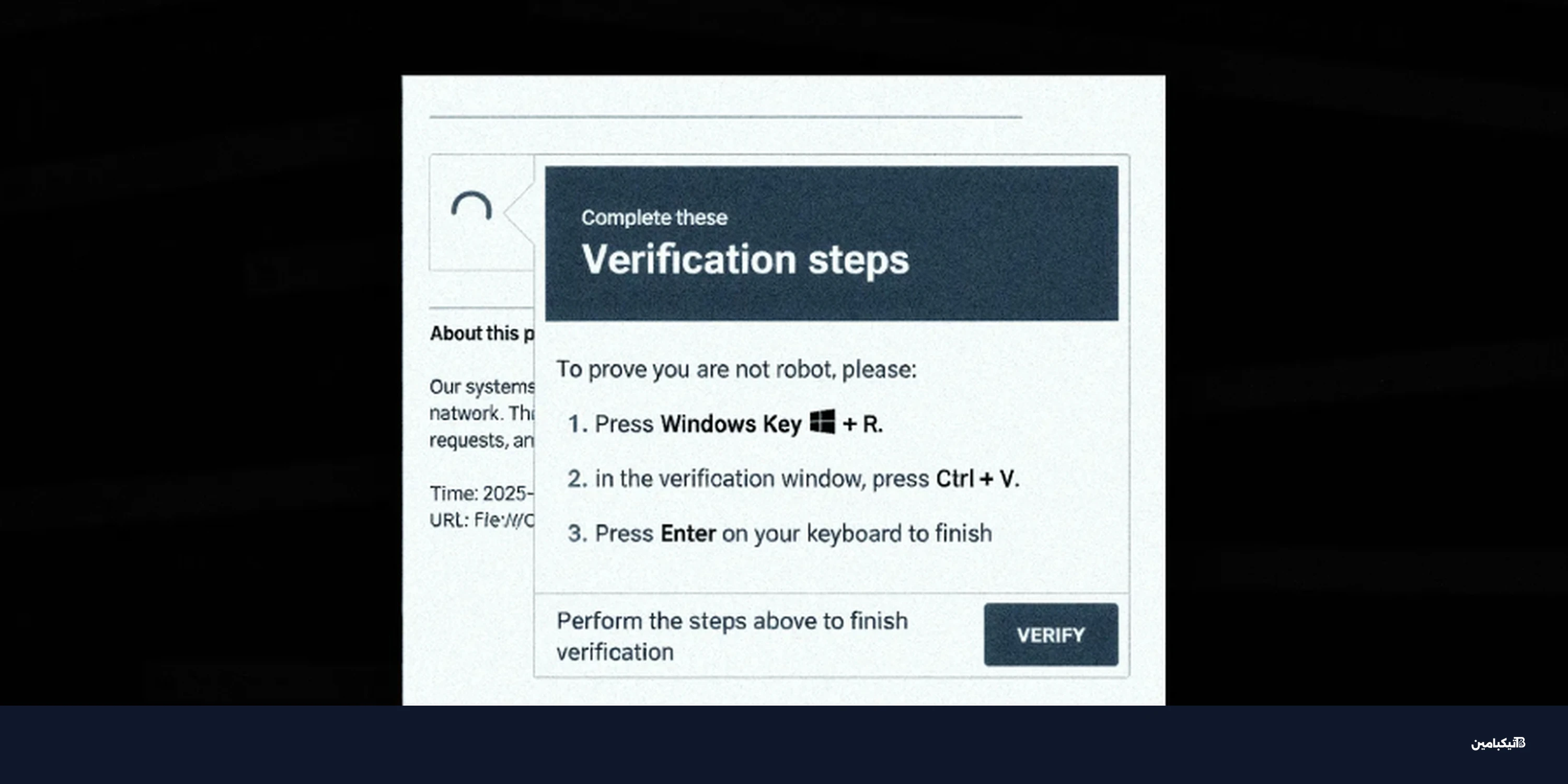

يقوم المهاجمون بإرسال طلبات من نوع "POST" مصممة بدقة إلى المسار البرمجي المتضرر في النظام. من خلال التلاعب ببارامترات محددة مثل اسم الواجهة وطريقة التنفيذ، يتمكن المهاجم من الوصول إلى أدوات المساعدة في تنفيذ الأوامر داخل النظام الأساسي.

تتضمن العملية التقنية للاستغلال ما يلي:

- استهداف المسار البرمجي "/papi/esearch/data/devops/dubboApi/debug/method".

- حقن أوامر برمجية خبيثة عبر الواجهات المكشوفة.

- الحصول على صلاحيات واسعة داخل خادم الشركة المتضرر.

وتشير التقارير إلى أن أولى علامات الاستغلال النشط بدأت في منتصف مارس 2026، حيث تمكن باحثون أمنيون من إعادة إنتاج الثغرة بنجاح، مما أكد سهولة استغلالها من قبل القراصنة ذوي المهارات المتوسطة.

ما هي مخاطر استمرار هذه الثغرة دون تحديث؟

وفقاً لما ذكره تيكبامين، فإن التهديد لا يتوقف عند مجرد اختراق النظام، بل يمتد ليشمل أنشطة تجسس وتخريب واسعة النطاق. وقد رصدت الفرق الأمنية نشاطاً مريباً لمجموعات التهديد شمل محاولات فاشلة لتحميل برمجيات خبيثة، تلتها محاولات ناجحة لتنفيذ أوامر استكشافية.

استخدم المهاجمون تكتيكات متنوعة تشمل:

- محاولة تثبيت ملفات خبيثة تحت اسم "fanwei0324.msi" للتمويه.

- استخدام أوامر الاستكشاف مثل (whoami) و(ipconfig) و(tasklist) لجمع معلومات عن الشبكة.

- محاولة جلب حمولات برمجية عبر "PowerShell" من خوادم تحت سيطرة المهاجمين.

كيف يمكن حماية أنظمة Weaver E-cology من الهجمات؟

لحماية بيانات مؤسستك وضمان أمن المعلومات، يجب اتخاذ إجراءات فورية وحاسمة. يوصي خبراء الأمن الرقمي بضرورة فحص الأنظمة للتأكد من عدم وجود أي مؤشرات على الاختراق المسبق قبل تطبيق التحديثات.

خطوات التأمين المطلوبة:

- تثبيت التحديثات الأمنية الرسمية التي أصدرتها شركة ويفر (Fanwei) فوراً.

- إغلاق الوصول الخارجي إلى واجهات برمجة التطبيقات (APIs) غير الضرورية.

- استخدام برامج فحص متخصصة للتأكد من إغلاق ثغرة "Debug API".

- مراقبة سجلات النظام للبحث عن أي طلبات مشبوهة للمسارات المتضررة.

في النهاية، يظل الوعي الأمني وسرعة الاستجابة للثغرات المكتشفة هما خط الدفاع الأول لأي مؤسسة تعتمد على الأنظمة الرقمية في إدارة عملياتها اليومية.