برمجية DeepLoad الخبيثة تستهدف بيانات المتصفح عبر خدعة ClickFix وتستغل WMI للاستمرارية، ما يرفع المخاطر على مستخدمي ويندوز في 2024.

ما هي برمجية DeepLoad وكيف تعمل؟

الحملة الجديدة تكشف عن مُحمّل برمجيات خبيثة غير موثّق سابقًا يعتمد على سلسلة تحميل متعددة المراحل، ووفق تيكبامين فإن الهدف الرئيسي هو سرقة بيانات الدخول بسرعة.

اللافت أن البرمجية تبدأ جمع كلمات المرور والجلسات مباشرة حتى لو تم إيقاف المرحلة الأولى، ما يجعل زمن الاستجابة القصير عنصرًا حاسمًا للحماية.

وتشير المؤشرات إلى أن الضحية قد لا تلاحظ شيئًا، لأن حركة الشبكة تبدو كعمليات نظام طبيعية، وهو ما يطيل زمن الاختراق.

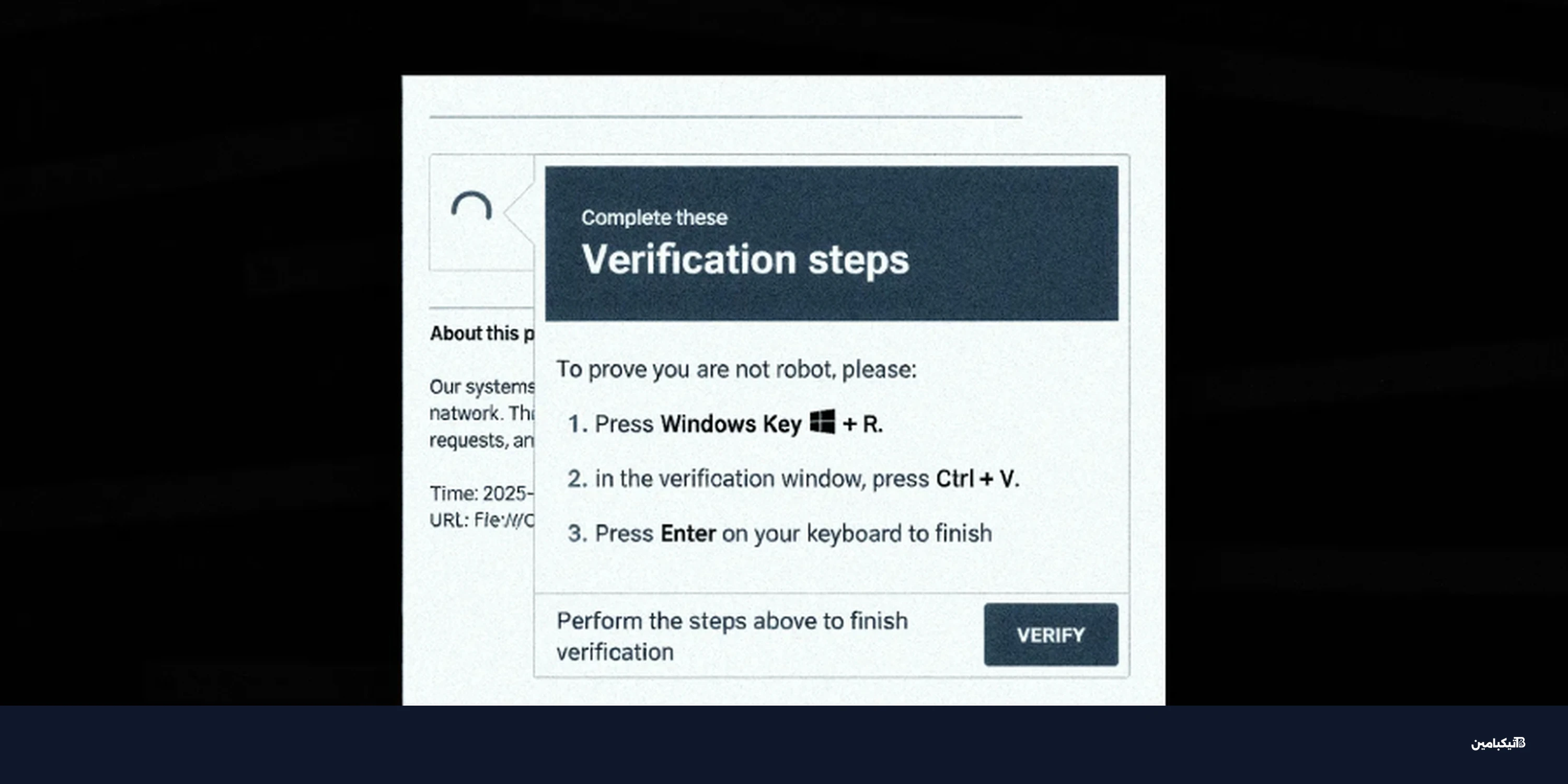

مرحلة البداية والخداع

تنطلق الهجمة من رسالة مزيفة تدّعي وجود مشكلة في النظام، وتدفع المستخدم لنسخ أوامر PowerShell من نافذة Run، ثم تُشغَّل أداة mshta.exe لتنزيل مُحمّل مُشوّش.

- رسالة خطأ وهمية تستغل الهندسة الاجتماعية لتمرير الأمر.

- تحميل ملف PowerShell مُشوّش يخفي وظيفته داخل متغيرات بلا معنى.

- تنفيذ التحميل من دون إنذار واضح في كثير من البيئات.

كيف تستغل DeepLoad خدعة ClickFix وPowerShell؟

تعتمد البرمجية على تشويش متقدم يُعتقد أنه صُمم بأدوات ذكاء اصطناعي، ما يصعّب على أدوات الفحص الثابت فهم الشيفرة قبل التشغيل.

ويعتمد الأسلوب على إقناع المستخدم بأن الأمر يعالج مشكلة تقنية عاجلة، ما يمنح المهاجم صلاحيات الضحية نفسها دون إنذار.

طبقات الإخفاء الذكية

لزيادة التخفي، يتم إخفاء الحمولة داخل عملية LockAppHost.exe الشرعية، كما يتم تعطيل سجل أوامر PowerShell كي يصعب تتبع الخطوات اللاحقة.

- حقن الشيفرة داخل عمليات موثوقة لتفادي الرصد التقليدي.

- تجاوز تتبع PowerShell عبر تعطيل سجل الأوامر المحلي.

- تمويه المهام عبر أسماء عمليات تبدو عادية في ويندوز.

كما تستخدم البرمجية حقن APC لتشغيل الحمولة داخل عملية متوقفة ثم استئنافها، ما يمنع كتابة الشيفرة المفكوكة على القرص.

ما أساليب الاستمرارية عبر WMI ولماذا تقلق؟

توظّف DeepLoad آليات WMI للبقاء بعد إعادة التشغيل، وهو أسلوب معروف بالقدرة على الاختباء عن أدوات المراقبة التقليدية.

هذا النوع من الاستمرارية يجعل الإزالة اليدوية أصعب، لأن المهام تعود للعمل فور تسجيل الدخول أو إعادة التشغيل.

توليد ملفات مؤقتة على الطاير

تستفيد البرمجية من ميزة Add-Type في PowerShell لتجميع كود C# وإنتاج DLL مؤقت داخل مجلد Temp باسم عشوائي يتغير في كل تشغيل.

- إنشاء DLL مؤقتة تحمل أسماء غير ثابتة لتفادي التواقيع.

- تشغيل المهام تلقائيًا عبر اشتراكات WMI في الخلفية.

- استدعاء دوال ويندوز مباشرة بدل أوامر PowerShell العادية.

كيف تسرق كلمات المرور وما تأثيرها على المستخدم؟

الهدف المباشر هو سرقة كلمات المرور من المتصفحات، عبر استخراج قواعد البيانات المحلية والتقاط بيانات الجلسات.

- اختراق حسابات البريد والخدمات السحابية بسرعة.

- إعادة استخدام الجلسات المسروقة لتجاوز المصادقة.

- تعريض بيانات العمل الشخصية للتسريب أو الابتزاز.

وتستهدف البرمجية متصفحات شائعة مثل Chrome وEdge عبر قراءة قواعد البيانات المحلية التي تحتفظ بكلمات المرور والكوكيز.

وتقوم البرمجية أيضًا بتثبيت إضافة متصفح خبيثة تلتقط بيانات الدخول أثناء الكتابة وتبقى فعالة حتى تتم إزالتها يدويًا.

في النهاية، تبقى برمجية DeepLoad مؤشرًا على تطور أدوات سرقة البيانات، لذلك تنصح تيكبامين بتحديث ويندوز وتدقيق الإضافات ومنع تشغيل الأوامر المجهولة.