حذرت شركة مايكروسوفت من حملات تصيد احتيالي متطورة تستغل موسم الإقرارات الضريبية، حيث استهدفت أكثر من 29 ألف مستخدم لتوزيع برمجيات خبيثة وسرقة البيانات المالية.

وتهدف هذه الحملة الشرسة إلى سرقة بيانات الاعتماد الحساسة ونشر برمجيات خبيثة معقدة داخل شبكات الضحايا. وتستغل الهجمات حالة الاستعجال وضيق الوقت لدفع الضحايا نحو اتخاذ قرارات متسرعة وتحميل ملفات خطيرة.

كيف تعمل حملة التصيد الاحتيالي الجديدة؟

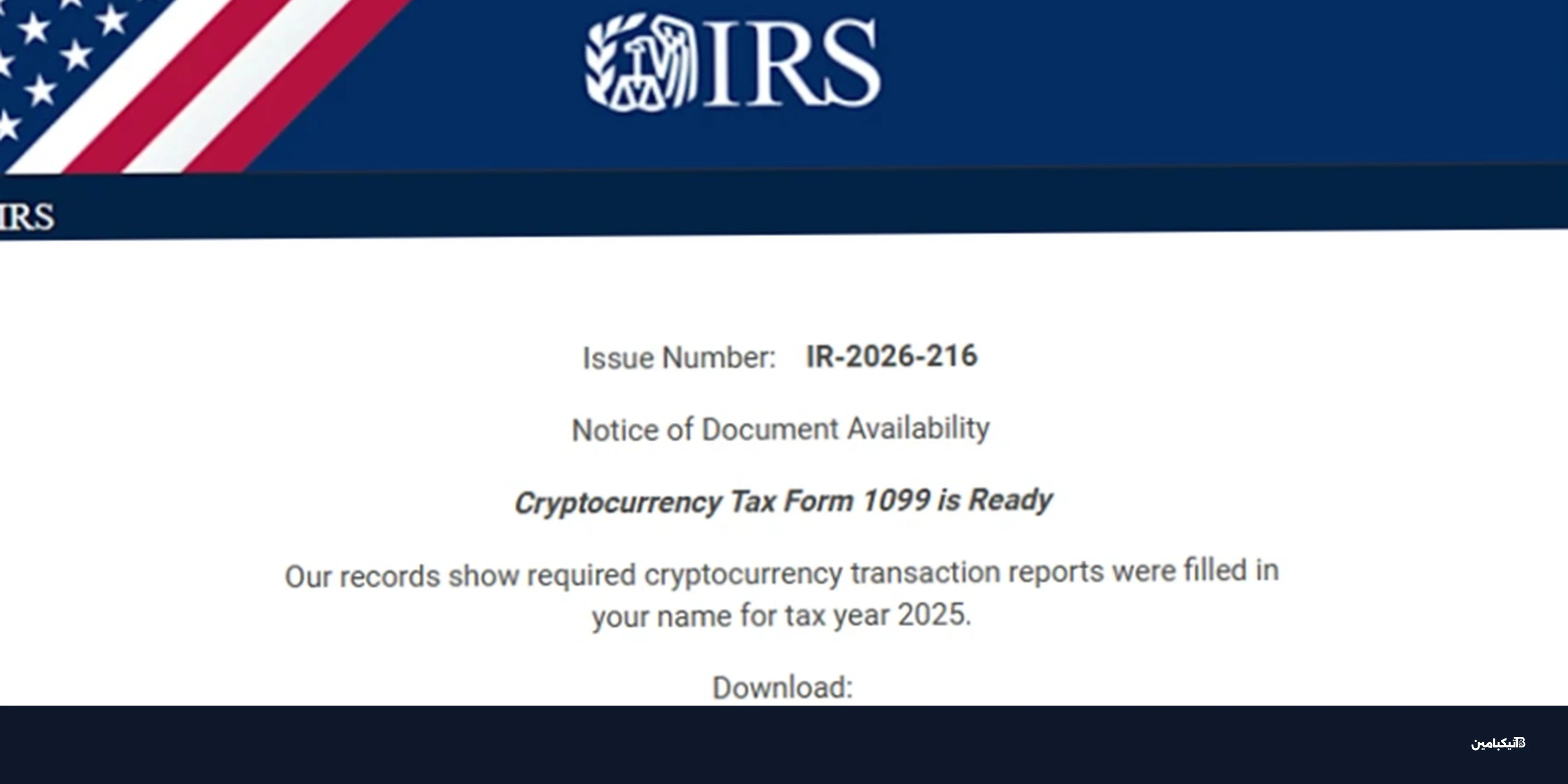

يقوم المهاجمون بإرسال رسائل بريد إلكتروني مزيفة تنتحل صفة جهات رسمية، مثل مصلحة الضرائب الأمريكية (IRS). وتتضمن هذه الرسائل إشعارات كاذبة حول استرداد أموال أو تذكيرات عاجلة بتقديم الإقرارات الضريبية لزرع الخوف والقلق.

تضمنت الرسائل الخبيثة ادعاءات بوجود مخالفات في الإقرارات الضريبية المقدمة تحت رقم التعريف الإلكتروني (EFIN) الخاص بالضحية. وبمجرد تفاعل المستخدم مع المرفقات أو مسح رموز الاستجابة السريعة (QR)، تبدأ عملية الاختراق الفعلي للجهاز بشكل صامت.

كما أشارت التقارير إلى أن بعض هذه الهجمات وجهت الضحايا نحو صفحات مصممة عبر منصات "التصيد كخدمة" (PhaaS). وتوفر هذه المنصات للمخترقين بيئة جاهزة لاصطياد الضحايا واستخراج بياناتهم دون الحاجة لخبرة برمجية عميقة.

ما هي أبرز القطاعات المستهدفة في هذا الهجوم؟

في العاشر من فبراير 2026، رصدت الأنظمة الأمنية هجوماً واسع النطاق أثر على أكثر من 29,000 مستخدم موزعين على 10,000 مؤسسة مختلفة. وقد تركزت معظم الضربات داخل الولايات المتحدة بنسبة ساحقة بلغت 95%.

وحسب تحليل فريق تيكبامين لتطورات الأمن السيبراني، فقد توزعت نسب الاستهداف على القطاعات الحيوية التالية:

- قطاع الخدمات المالية: تصدر القائمة بنسبة 19% من إجمالي الهجمات.

- قطاع التكنولوجيا والبرمجيات: جاء في المرتبة الثانية بنسبة استهداف بلغت 18%.

- قطاع التجزئة والسلع الاستهلاكية: تأثر بنسبة 15% من إجمالي الحملة الخبيثة.

تقنيات التخفي وزرع البرمجيات الخبيثة

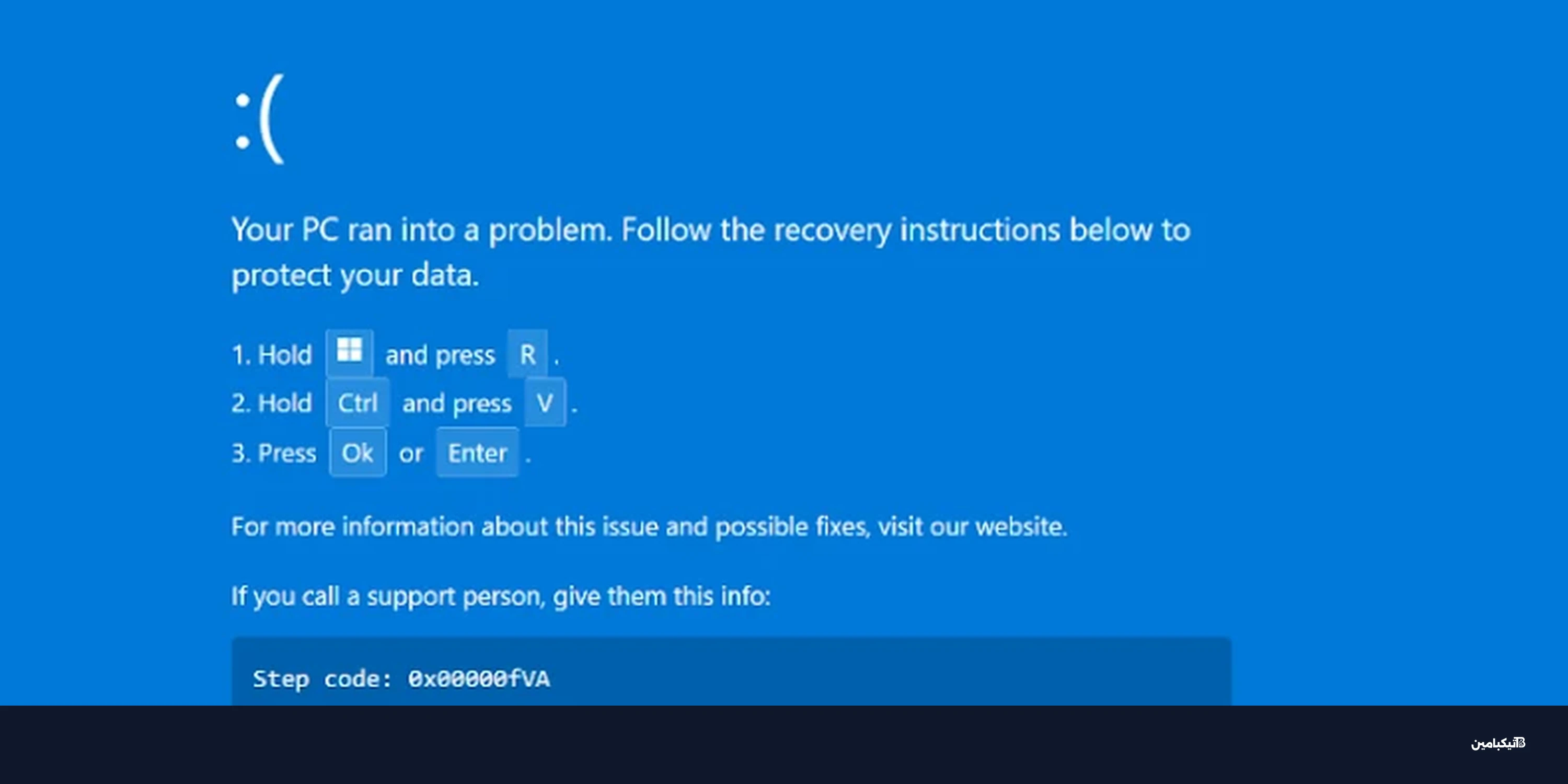

استخدم القراصنة خدمة أمازون (Amazon SES) لإرسال رسائل تحتوي على زر وهمي باسم "Download IRS Transcript View 5.1". وعند النقر عليه، يتم توجيه الضحية إلى نطاق مزيف يحاكي منصة إدارة المستندات الشهيرة SmartVault.

لجأ المهاجمون إلى استخدام خدمات Cloudflare لحجب روبوتات الفحص الأمني، مما يضمن وصول البرمجية الخبيثة للمستخدمين الحقيقيين فقط. وتؤدي هذه العملية في النهاية إلى تثبيت أدوات إدارة عن بُعد (RMM) مشروعة ولكن يساء استخدامها للسيطرة على الأجهزة.

تشمل هذه الأدوات التي حذرت منها مايكروسوفت وتم استغلالها في الهجوم ما يلي:

- برمجية ConnectWise ScreenConnect للتحكم الكامل بالجهاز.

- أداة Datto المتخصصة في المراقبة وإدارة تكنولوجيا المعلومات.

- تطبيق SimpleHelp للتحكم عن بُعد وتنفيذ الأوامر الخفية.

كيف تحمي بياناتك من برمجيات الفدية والتصيد؟

تمنح هذه الأدوات المهاجمين وصولاً دائماً ومستمراً للأجهزة المخترقة، مما يسهل عليهم سرقة البيانات وشن هجمات لاحقة داخل الشبكة. ولذلك، يوصي خبراء تيكبامين باتخاذ إجراءات صارمة فوراً لسد الثغرات الأمنية.

لحماية الأنظمة والمؤسسات من هذه التهديدات المتطورة، يجب على مديري تقنية المعلومات تطبيق المعايير الأمنية التالية:

- تفعيل المصادقة الثنائية (2FA) لجميع حسابات المستخدمين بلا استثناء.

- تطبيق سياسات الوصول المشروط (Conditional Access) للحد من الاختراقات وتأمين الشبكات.

- فحص وتصفية جميع رسائل البريد الإلكتروني الواردة، ومسح الروابط والمرفقات تلقائياً.

- تحديث أنظمة الحماية لمنع وصول الموظفين إلى النطاقات والمواقع المشبوهة.

في النهاية، تؤكد هذه الهجمات المتقدمة أن وعي المستخدم النهائي وتدريبه المستمر يمثلان خط الدفاع الأول والأهم ضد محاولات التصيد الإلكتروني المتجددة.