تواجه المؤسسات في أوروبا وأمريكا اللاتينية حملة تصيد جديدة. تستخدم هذه الهجمات ملفات PDF ملغمة لنشر فيروس Casbaneiro وسرقة البيانات البنكية.

ما هو فيروس Casbaneiro وكيف يستهدف الضحايا؟

كشف خبراء الأمن السيبراني عن حملة معقدة تستهدف المستخدمين الناطقين باللغة الإسبانية. تهدف هذه الحملة إلى اختراق المؤسسات عبر نشر برمجيات خبيثة متخصصة في سرقة الحسابات البنكية، وتعرف باسم Casbaneiro أو Metamorfo.

وتقف وراء هذه العمليات مجموعة من قراصنة الإنترنت في البرازيل، تُعرف بأسماء مثل Augmented Marauder و Water Saci. وقد بدأت هذه المجموعة نشاطها الإجرامي منذ أواخر عام 2023، وطورت أساليبها بشكل ملحوظ لاختراق الشبكات.

تكتيكات الاختراق والانتشار

تعتمد هذه المجموعات على نموذج هجوم واسع النطاق يدمج بين تقنيات متعددة. يستخدم المهاجمون أدوات متنوعة لضمان نجاح الاختراق وتجاوز أنظمة الحماية التقليدية.

- استخدام رسائل تطبيق واتساب الآلية لاستهداف الأفراد بدقة.

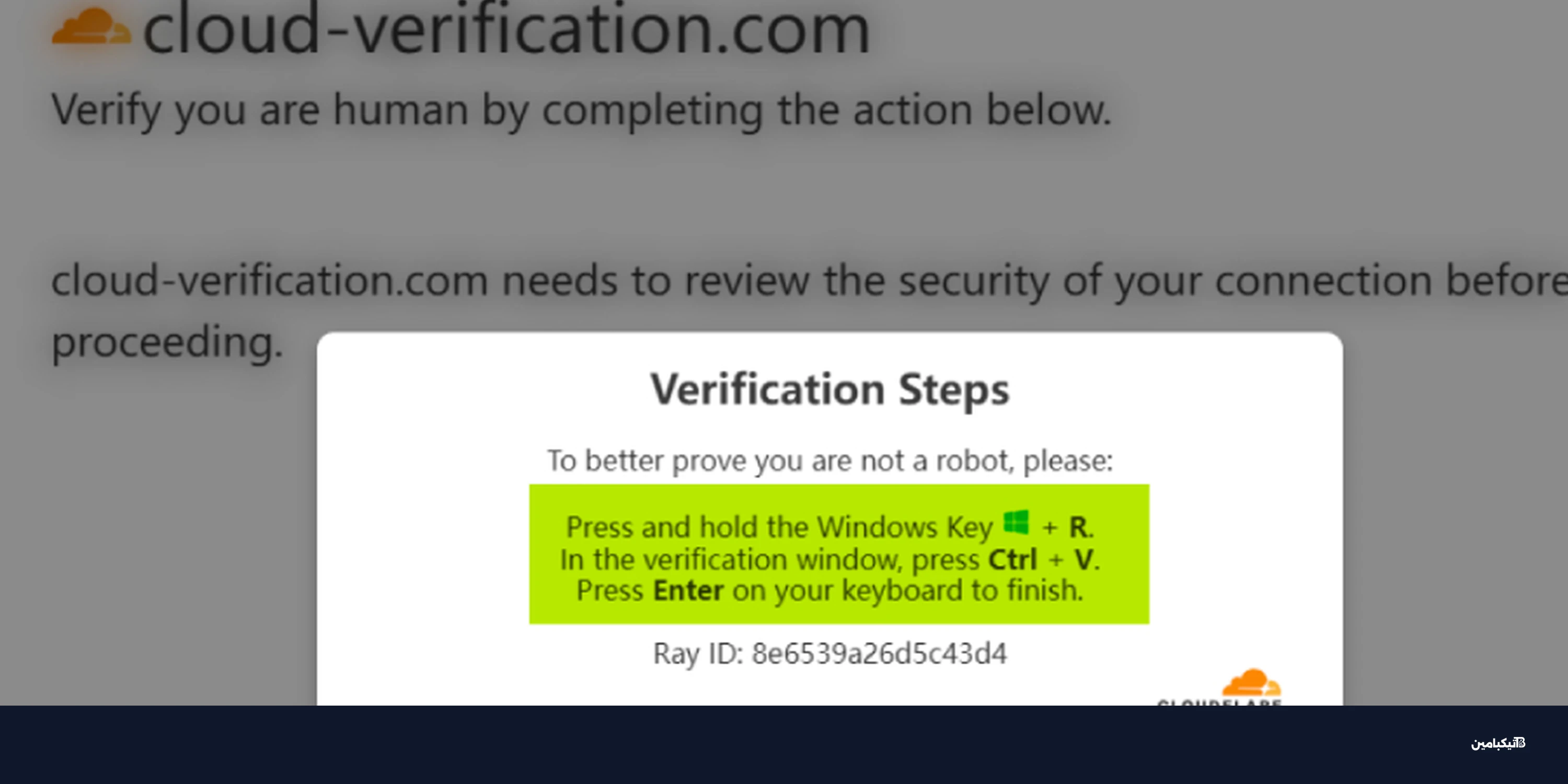

- الاعتماد على تقنيات ClickFix لخداع المستخدمين وتحميل البرمجيات.

- شن هجمات التصيد الاحتيالي عبر البريد الإلكتروني للشركات والمؤسسات.

كيف تعمل ملفات PDF الخبيثة في هذه الهجمات؟

تبدأ سلسلة الاختراق عادةً برسالة بريد إلكتروني احتيالية تنتحل صفة جهات حكومية أو استدعاءات قضائية مزيفة. يتم إرفاق ملف PDF محمي بكلمة مرور لخداع الضحية وحثها على فتحه وتخطي الحذر.

عند النقر على الرابط الموجود داخل المستند، يتم توجيه المستخدم إلى خادم خبيث تابع للقراصنة. بعد ذلك، تبدأ عملية تحميل تلقائية لملف مضغوط (ZIP) يحتوي على نصوص برمجية خطيرة.

تنفذ هذه النصوص البرمجية خطوات معقدة ومتسلسلة تشمل ما يلي:

- إجراء فحوصات لبيئة التشغيل لتجنب الكشف بواسطة مضادات الفيروسات مثل Avast.

- استخدام أدوات AutoIt لفك تشفير الحمولات الخبيثة الإضافية في الخلفية.

- تشغيل الملفات الديناميكية لتثبيت فيروس Casbaneiro وبرمجية Horabot على جهاز الضحية.

ما دور برمجية Horabot في نشر التهديدات؟

بينما يعتبر فيروس Casbaneiro الأداة الرئيسية لسرقة الأموال، تلعب برمجية Horabot دوراً حاسماً في آلية الانتشار. تعمل هذه الأداة كخادم وكيل لتوسيع نطاق الهجمات والوصول إلى ضحايا جدد.

يقوم الفيروس بالاتصال بخادم التحكم والسيطرة للبدء في تحميل نصوص PowerShell. وتستخدم هذه النصوص برمجية Horabot لاختراق حسابات Microsoft Outlook الخاصة بالضحايا لسرقة البيانات.

كما نتابع دائماً في تيكبامين، فإن تطور البرمجيات الخبيثة أصبح يعتمد بشكل كبير على الأتمتة. حيث تقوم الأداة بتوليد ملفات PDF ديناميكية ومخصصة لكل ضحية جديدة لتبدو أكثر واقعية.

خطورة التوليد الديناميكي للملفات

لا يعتمد المهاجمون على ملفات ثابتة كما في السابق لتجنب كشفهم بسهولة. بل يتم إرسال طلب HTTP إلى خادم بعيد مع رمز PIN عشوائي لتوليد مستندات جديدة كلياً في كل مرة.

- إنشاء مستندات PDF مزيفة تحمل طابعاً رسمياً وأختاماً قضائية.

- استخراج جهات الاتصال من البريد المخترق بذكاء وسرعة.

- إرسال رسائل تصيد مخصصة ومقنعة من حساب الضحية نفسه إلى زملائه.

كيف تحمي مؤسستك من هجمات التصيد المعقدة؟

تتطلب مواجهة هذه التهديدات المتقدمة وعياً أمنياً عالياً من قبل الموظفين وفرق تقنية المعلومات. يجب الانتباه دائماً للرسائل التي تطلب إجراءات عاجلة أو تهدد بإجراءات قانونية.

ونؤكد في تيكبامين على أهمية تبني سياسات أمنية صارمة داخل بيئة العمل للحد من هذه المخاطر. كما يوصى بتطبيق الخطوات الوقائية التالية للحماية الاستباقية:

- تفعيل المصادقة الثنائية (2FA) لجميع حسابات البريد الإلكتروني للموظفين.

- تدريب فرق العمل على رصد علامات التصيد الاحتيالي المتطورة وعدم التسرع.

- استخدام حلول أمنية قادرة على تحليل الروابط ومرفقات PDF الديناميكية قبل فتحها.