حذر خبراء الأمن السيبراني من تصعيد خطير في هجوم GlassWorm، حيث تم اكتشاف 72 إضافة برمجية خبيثة تستهدف المطورين وتسرق البيانات بشكل متخفٍ.

ما هو هجوم GlassWorm وكيف يستهدف المطورين؟

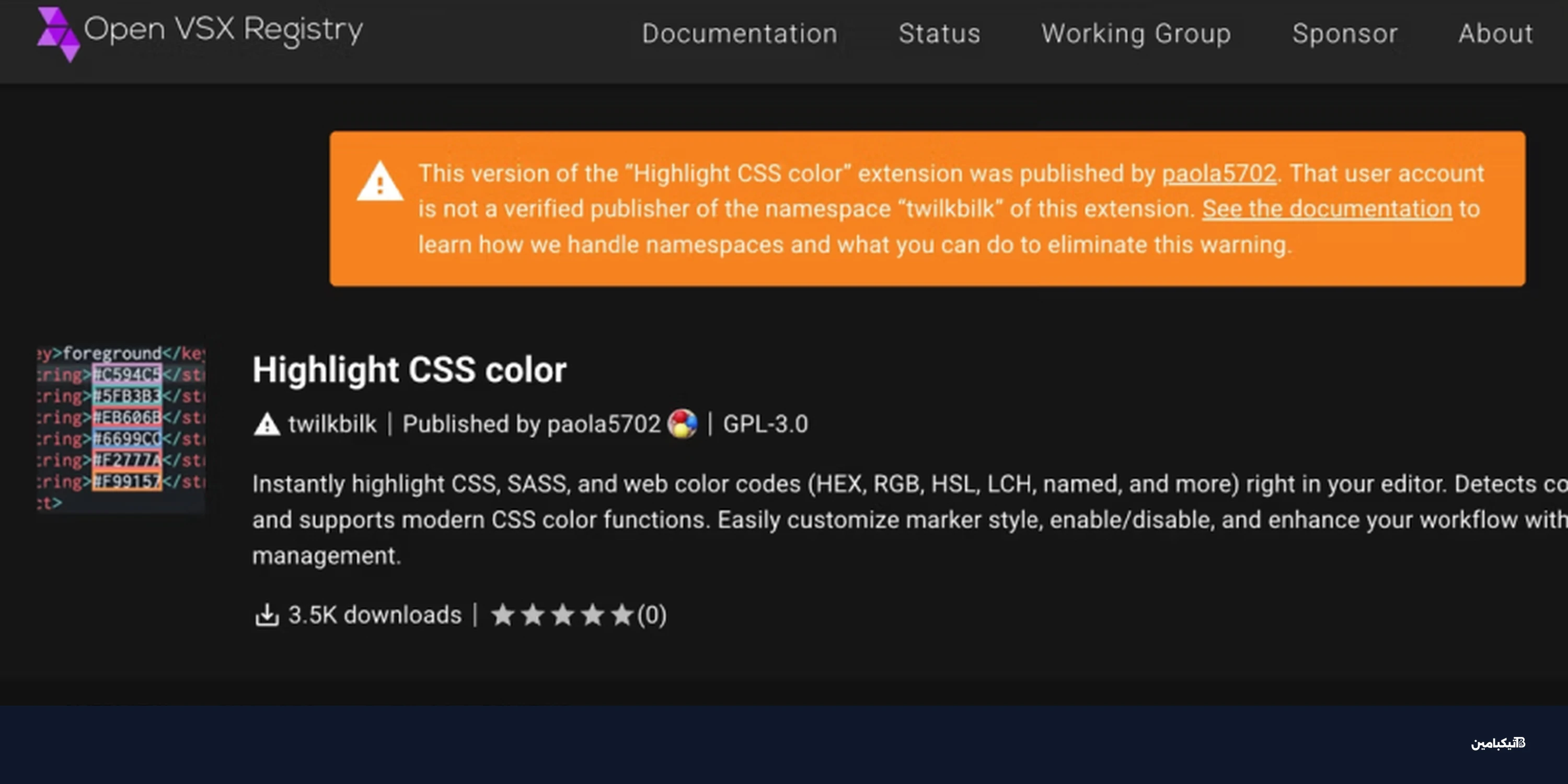

يمثل التحديث الأخير في حملة الاختراق تطوراً كبيراً في طرق الانتشار عبر منصة Open VSX المفتوحة. فبدلاً من تضمين الأكواد الخبيثة مباشرة في الإضافات، يعتمد المهاجمون الآن على استغلال حزم التبعيات البرمجية بشكل خفي.

أكد فريق العمل في منصة تيكبامين أن هذا الأسلوب يحول الإضافات التي تبدو آمنة في البداية إلى أدوات خطيرة لتوصيل البرمجيات الخبيثة. يتم ذلك من خلال تحديثات لاحقة تقوم بتنزيل حزم مصابة بعد أن يمنحها المطور ثقته الكاملة.

أبرز الأدوات المستهدفة في الهجوم

تم اكتشاف ما لا يقل عن 72 إضافة خبيثة جديدة منذ نهاية شهر يناير 2026. وتتعمد هذه الإضافات تقليد أدوات تطوير شهيرة وموثوقة لخداع المبرمجين للإيقاع بهم في الفخ المعقد.

- أدوات التنسيق وتحليل الأكواد البرمجية (Linters and Formatters).

- مشغلات الأكواد وبيئات الاختبار السريعة للمطورين.

- إضافات الذكاء الاصطناعي المساعدة في كتابة الأكواد البرمجية.

- أدوات وتطبيقات شهيرة مثل Clade Code و Google Antigravity.

كيف تعمل برمجيات GlassWorm الخبيثة؟

تُعرف حملة GlassWorm بأنها سلسلة مستمرة من الهجمات التي اخترقت متجر مايكروسوفت لتطبيقات Visual Studio ومنصة Open VSX. وتهدف هذه الحملة أساساً إلى سرقة الأسرار البرمجية وتفريغ محافظ العملات الرقمية من أجهزة الضحايا المستهدفين.

كما تعتمد هذه البرمجيات على استغلال الأجهزة المصابة وتحويلها إلى خوادم وسيطة (Proxies). ويسمح هذا الأمر للمهاجمين بتنفيذ أنشطة إجرامية أخرى عبر الإنترنت دون علم المستخدم الأساسي.

تكتيكات التخفي والمراوغة المتقدمة

يستخدم المهاجمون أساليب متطورة لضمان عدم اكتشافهم من قبل أنظمة الحماية ومكافحة الفيروسات. وقد تم رصد بعض هذه التكتيكات المعقدة في حزم برمجية سابقة منذ عدة أشهر.

- تجنب الأنظمة الروسية: تقوم البرمجية بفحص لغة النظام لتجنب إصابة الأجهزة التي تستخدم اللغة الروسية.

- محافظ Solana: استخدام شبكة سولانا كعقدة تواصل مخفية للوصول إلى خوادم التحكم والسيطرة (C2) لضمان الاستمرارية.

- الأحرف غير المرئية: الاعتماد على أحرف Unicode المخفية لدمج الأكواد الخبيثة دون إثارة الشبهات أثناء الفحص.

- التمويه والتشفير: تدوير محافظ Solana بشكل مستمر واستخدام طبقات تشفير معقدة لتجاوز المراجعة الأمنية.

ما هي خطورة إضافات التطوير على أمن الشركات؟

يفتح هذا النوع من هجمات سلسلة التوريد (Supply-Chain Attacks) أبواباً جديدة لاختراق الشركات والمؤسسات التقنية الكبرى. يعتمد المهاجم في البداية على رفع إضافة آمنة تماماً للمتجر لتجاوز المراجعة الأمنية الأولية بنجاح.

وبحسب تحليل تيكبامين، بمجرد حصول الإضافة على عدد كافٍ من التنزيلات والثقة، يتم إصدار تحديث جديد يربطها بحزمة GlassWorm الخبيثة. يتم إدراج هذه الحزمة كتابعية (Dependency) يجب على النظام تثبيتها إجبارياً.

تأثير هجمات سلسلة التوريد على المبرمجين

تعتبر هجمات سلسلة التوريد من أكثر التهديدات الأمنية تعقيداً وخطورة في الوقت الحالي. حيث لا يتم استهداف المطور بشكل مباشر، بل يتم اختراق الأدوات التي يعتمد عليها يومياً لإنجاز عمله البرمجي.

إن استغلال ملفات الإعداد لبرامج التطوير يضع مسؤولية كبيرة على عاتق منصات استضافة الأكواد. يجب على هذه المنصات تطوير آليات فحص ديناميكية ومستمرة للتحديثات اللاحقة لضمان خلوها من أي برمجيات ضارة.

للحماية من مخاطر هجوم GlassWorm، يُنصح المطورون بمراجعة التبعيات البرمجية الخاصة بكل إضافة بعناية فائقة. كما يوصى بتقييد التحديثات التلقائية للإضافات غير الأساسية في بيئة العمل المؤسسية لتقليل نسب الاختراق المحتملة.