كشف خبراء الأمن السيبراني عن تفاصيل خطيرة حول برمجية خبيثة تدعى Slopoly، تم تطويرها باستخدام الذكاء الاصطناعي لشن هجمات الفدية وسرقة البيانات.

ما هي برمجية Slopoly وكيف تعمل؟

يوضح تحليل حديث كيف تمكنت مجموعة القرصنة المعروفة باسم Hive0163 من استغلال النماذج اللغوية الكبيرة (LLM) لتطوير أدوات اختراق معقدة بوقت قياسي. وبحسب تيكبامين، فإن هذه البرمجية تمثل جرس إنذار لتصاعد خطورة الهجمات الرقمية.

تشير الدلائل التقنية إلى أن هذا السكربت تمت كتابته بمساعدة الذكاء الاصطناعي. ويظهر ذلك بوضوح من خلال وجود تعليقات برمجية مفصلة، وآليات دقيقة للتعامل مع الأخطاء، وهيكلة واضحة لأسماء المتغيرات.

أبرز خصائص البرمجية الخبيثة:

- الاعتماد على سكربت PowerShell للتحكم عن بعد في الأجهزة.

- استخدام تقنيات التخفي العالية عبر مهام النظام المجدولة مثل Runtime Broker.

- توفير وصول دائم للأنظمة المخترقة لأكثر من أسبوع دون اكتشافها.

- تكوين بيئة اتصال مستقرة مع خوادم التحكم (C2 Framework).

كيف تنفذ مجموعة Hive0163 هجمات الفدية؟

تعتمد هذه المجموعة الإجرامية بشكل أساسي على الابتزاز وسرقة البيانات الحساسة للشركات على نطاق واسع. وتستخدم في ذلك ترسانة من الأدوات الخبيثة المتطورة التي تسهل عمليات التسلل والسيطرة.

أهم الأدوات المستخدمة في الهجمات:

- برمجية NodeSnake: لتشغيل الأوامر الأولية وتثبيت الاختراق.

- أداة Interlock RAT: للتحكم الكامل عن بعد بالأنظمة المخترقة.

- فيروس Interlock: لتشفير الملفات الحيوية وطلب الفدية المالية.

- برنامج JunkFiction: لتحميل حزم البيانات الضارة الإضافية.

وقد تم رصد هجوم واسع النطاق في أوائل عام 2026، حيث تم نشر برمجية Slopoly خلال مرحلة ما بعد الاختراق لضمان بقاء القراصنة داخل الشبكة المؤسسية بحرية تامة.

هل يهدد الذكاء الاصطناعي مستقبل الأمن السيبراني؟

على الرغم من أن أداة Slopoly لا تمتلك قدرات تغيير الكود البرمجي ذاتياً بشكل معقد جداً، إلا أنها توضح مدى سهولة تحويل الذكاء الاصطناعي إلى سلاح فتاك. وكما يتابع فريق تيكبامين، فإن بناء أدوات خبيثة جديدة أصبح يستغرق جزءاً يسيراً من الوقت مقارنة بالسابق.

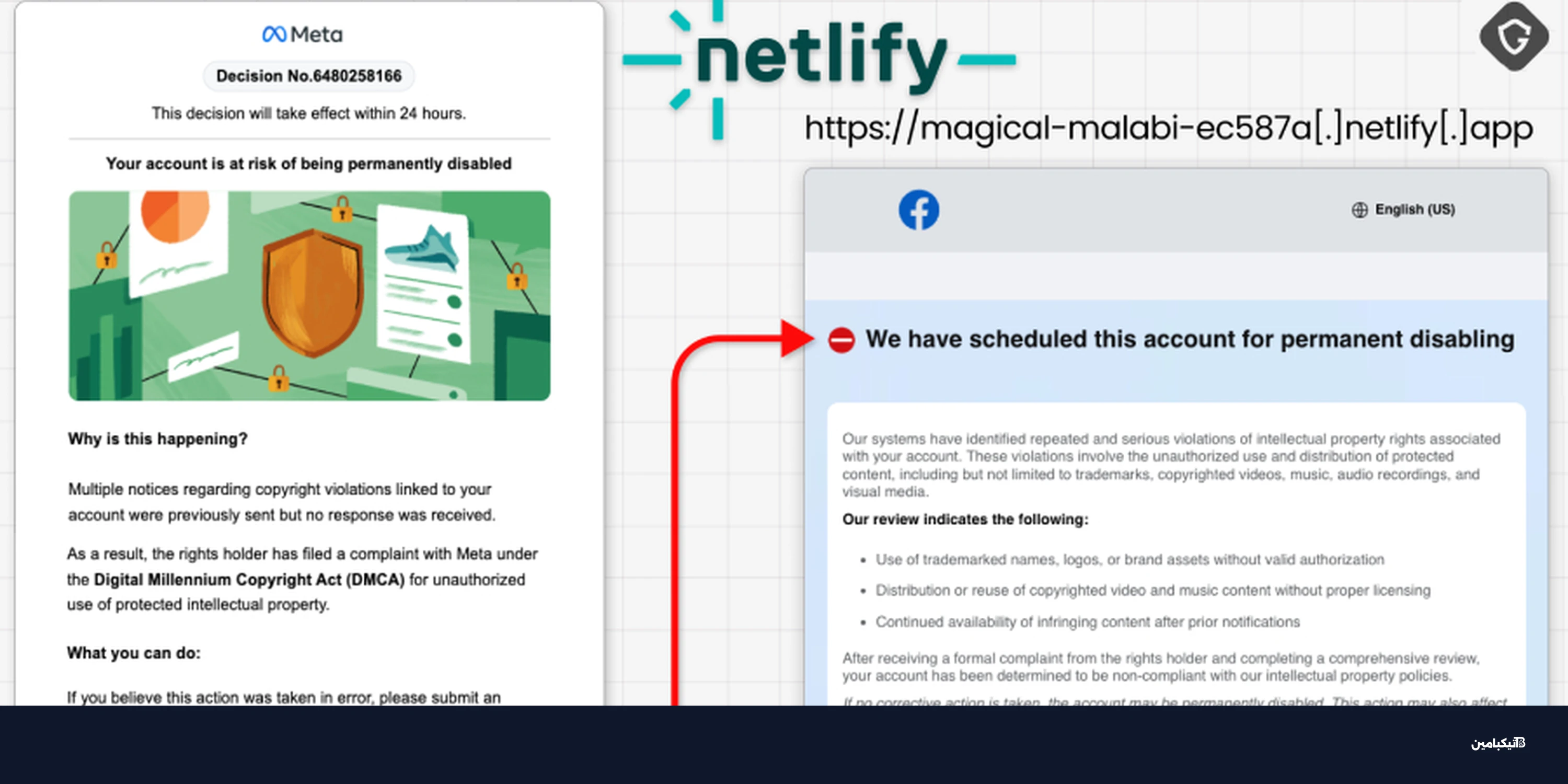

تستخدم الهجمات الحديثة تكتيكات الهندسة الاجتماعية المتقدمة، مثل حيلة النقر الوهمي (ClickFix)، لخداع الضحايا. يعتمد هذا الأسلوب على إيهام المستخدم بوجود مشكلة تتطلب تشغيل أوامر برمجية محددة لحلها.

آلية الاتصال بخوادم القراصنة:

- إرسال إشارة نبضية (Heartbeat) كل 30 ثانية لتأكيد استمرار اتصال الضحية.

- البحث المستمر عن أوامر جديدة من الخادم المهاجم بمعدل كل 50 ثانية.

- تنفيذ الأوامر المستلمة عبر موجه الأوامر المخفي وإعادة النتائج فوراً.

- تخصيص قيم عشوائية لكل ضحية جديدة لتصعيب مهمة برامج الحماية.

في النهاية، يؤكد الخبراء أن دمج أدوات الذكاء الاصطناعي في هجمات الفدية يمثل منعطفاً خطيراً في عالم الجريمة الإلكترونية، مما يفرض على جميع المؤسسات تحديث دفاعاتها الأمنية بشكل فوري لمواجهة هذه التهديدات المتطورة.