تعرف على كيفية الانتقال من مجرد أوامر بسيطة إلى إنتاج برمجي آمن واحترافي باستخدام البرمجة بالذكاء الاصطناعي، وتجنب الثغرات الأمنية القاتلة في مشاريعك.

ما هي مخاطر البرمجة بالذكاء الاصطناعي الصامتة؟

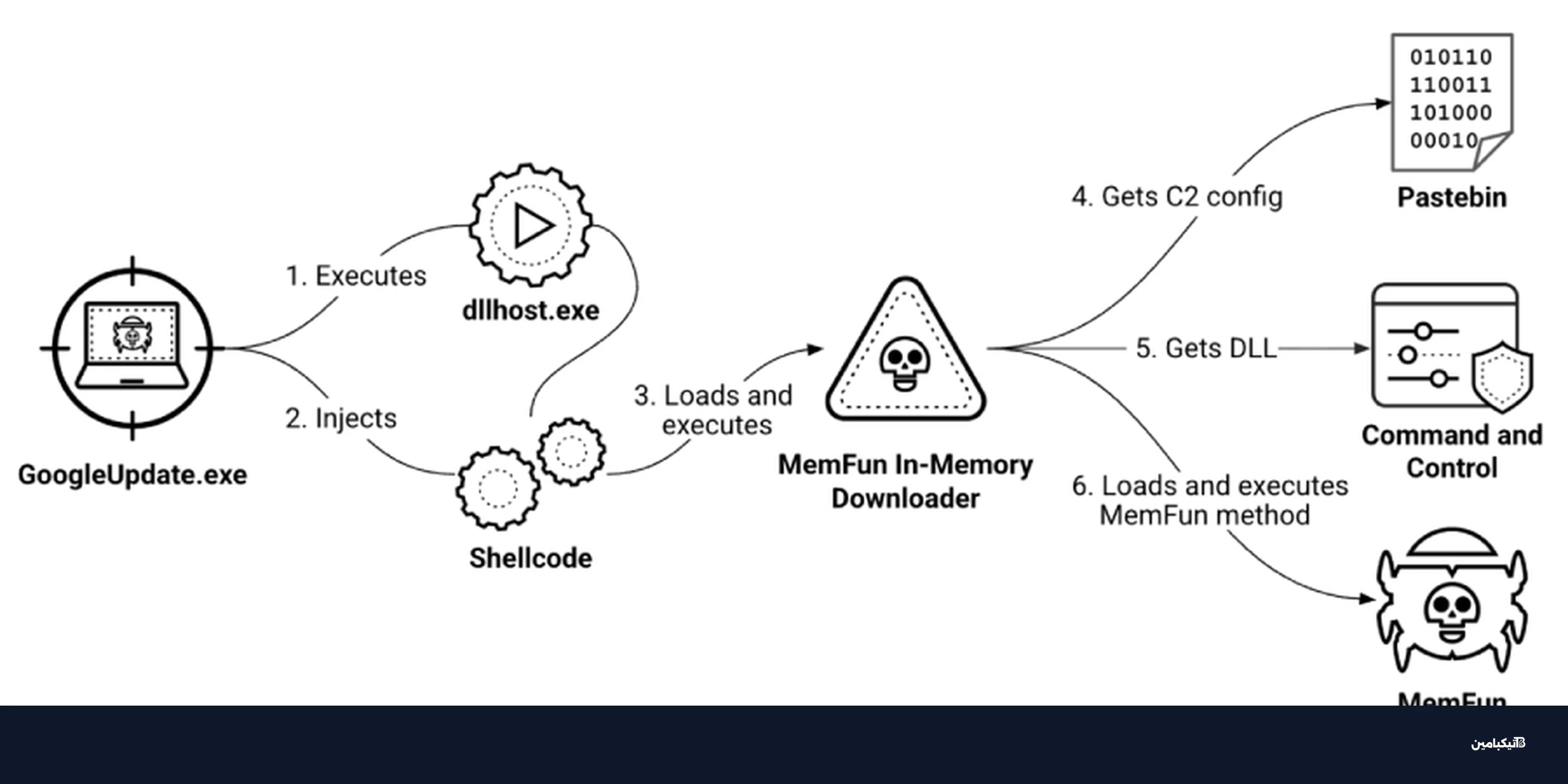

بدأ مفهوم "البرمجة بالمشاعر" أو ما يعرف بـ (Vibe Coding) في الانتشار، وهو الاعتماد على اللغة الطبيعية لتوليد الأكواد البرمجية. ومع ذلك، يشير تقرير تيكبامين إلى أن النماذج الذكية تركز غالباً على الوظيفة وتهمل الأمان بشكل خطير.

تؤدي هذه الممارسة إلى ظهور ما يسمى بـ "القاتل الصامت"، وهي ثغرات برمجية تجتاز اختبارات التشغيل بنجاح ولكنها تفشل أمام تدقيق الأمان. ومن أبرز هذه المخاطر:

- الثغرات بالحذف: تجاهل النماذج لعمليات تنقية المدخلات أو وضع قيود على عدد الطلبات.

- تسريب الأسرار: زيادة بنسبة 40% في معدلات تسريب مفاتيح API وبيانات الاعتماد المشفرة يدوياً.

- العيوب المنطقية: توليد وظائف تعمل تقنياً لكنها تفتقر إلى الأمان مثل انتهاء صلاحية الرموز (Tokens).

كيف تضمن أمان الكود المولد بالذكاء الاصطناعي؟

للانتقال من مرحلة التجربة إلى الإنتاج الفعلي، يجب اتباع منهجية صارمة تضمن عدم تحول السرعة في التطوير إلى كارثة أمنية. كما ذكر تيكبامين، فإن الأمان يبدأ من لحظة كتابة الأمر البرمجي (Prompt).

أولاً: صياغة الأوامر البرمجية بمنظور أمني

لا تطلب من الذكاء الاصطناعي مجرد كتابة ميزة معينة، بل حدد القيود الأمنية المطلوبة بوضوح داخل الأمر. على سبيل المثال:

- استخدم تشفير bcrypt عند طلب إنشاء نظام تسجيل دخول.

- اطلب صراحة استخدام متغيرات البيئة (Environment Variables) لجميع الأسرار.

- قم بتقسيم المهام الكبيرة إلى أوامر صغيرة ومحددة لتقليل احتمالية حدوث "هلوسة" برمجية.

ثانياً: نموذج المراجعة والتحقق المتعدد

لا تقبل أبداً المخرجات الأولى من نموذج الذكاء الاصطناعي. اتبع نمط "المراجع" عبر ثلاث خطوات أساسية:

- التوليد: اطلب الكود البرمجي المطلوب.

- النقد: أعد إرسال الكود للذكاء الاصطناعي واطلب منه تحليله بحثاً عن ثغرات OWASP Top 10.

- التحصين: اطلب إعادة كتابة الكود لمعالجة الثغرات المكتشفة في الخطوة السابقة.

خطوات عملية لتأمين بيئة الإنتاج البرمجي

يجب دمج الأكواد المولدة آلياً ضمن خطوط الإنتاج التقليدية (CI/CD) مع تفعيل أدوات التحكم التقنية لضمان أقصى حماية ممكنة:

- استخدام أدوات المسح الثابت والديناميكي (SAST/DAST) لفحص الكود قبل دمجه.

- تفعيل ماسحات الأسرار (Secret Scanning) لاكتشاف أي مفاتيح مشفرة بالخطأ.

- تطبيق مبدأ "الحد الأدنى من الصلاحيات" عند التعامل مع وكلاء الذكاء الاصطناعي.

قائمة التحقق التقنية للبرمجة الآمنة في 2026

إليك أهم النقاط التي يجب مراجعتها قبل اعتماد أي كود برمجي مولد بالذكاء الاصطناعي في بيئة عمل حقيقية:

- المدخلات: تنقية كافة المدخلات باستخدام القوائم المسموحة (Allow-lists).

- المصادقة: فرض بروتوكولات JWT أو OAuth2 مع رموز قصيرة الأجل وتدوير آمن.

- النقل: فرض تشفير HTTPS ورؤوس HSTS في جميع إعدادات الخادم.

- البنية التحتية: استخدام الكود كبنية تحتية (IaC) لتحديد بيئات آمنة ومحمية.

في النهاية، السرعة دون أمان ليست سوى فشل متسارع. يمكن للذكاء الاصطناعي كتابة الكود الخاص بك، لكنه لن يحميه ما لم تطلب ذلك صراحة وتتحقق من النتائج بنفسك وبشكل مستمر.