البرمجيات الخبيثة

اكتشاف 4 حزم npm خبيثة تسرق البيانات وتشن هجمات DDoS

اكتشف باحثون أمنيون أربع حزم برمجية خبيثة على منصة npm تستهدف المطورين لسرقة بياناتهم الحساسة وشن هجمات DDoS، وفقاً ل...

برمجية NGate تخترق تطبيق هاندي باي لسرقة بيانات البطاقات

اكتشف باحثون برمجية NGate الخبيثة التي تستهدف هواتف أندرويد عبر تطبيق HandyPay لسرقة بيانات NFC والرموز السرية للبطاق...

حملة GlassWorm تستهدف بيئات التطوير بدروبر Zig

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

حزم خبيثة تضرب npm وPyPI: أكثر من 1700 حزمة

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

إنتاجية Tier 1 في مراكز SOC: 3 إصلاحات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

أداة CTRL الخبيثة تخطف RDP عبر ملفات LNK

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

جوجل تفرض 24 ساعة على التثبيت الجانبي للتطبيقات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات خبيثة أندرويد تستهدف Pix والبنوك

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

برمجيات خبيثة جديدة تستهدف مسؤولين عراقيين

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

كيف يقلل مدراء الأمن السيبراني إرهاق فرق SOC؟

تعاني فرق العمليات الأمنية (SOC) من ضغوط هائلة وإرهاق مستمر رغم الاستثمار الكبير في الأدوات الأمنية. يوضح خبراء تيكبا...

مجموعة TGR-STA-1030 تخترق 70 جهة حكومية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

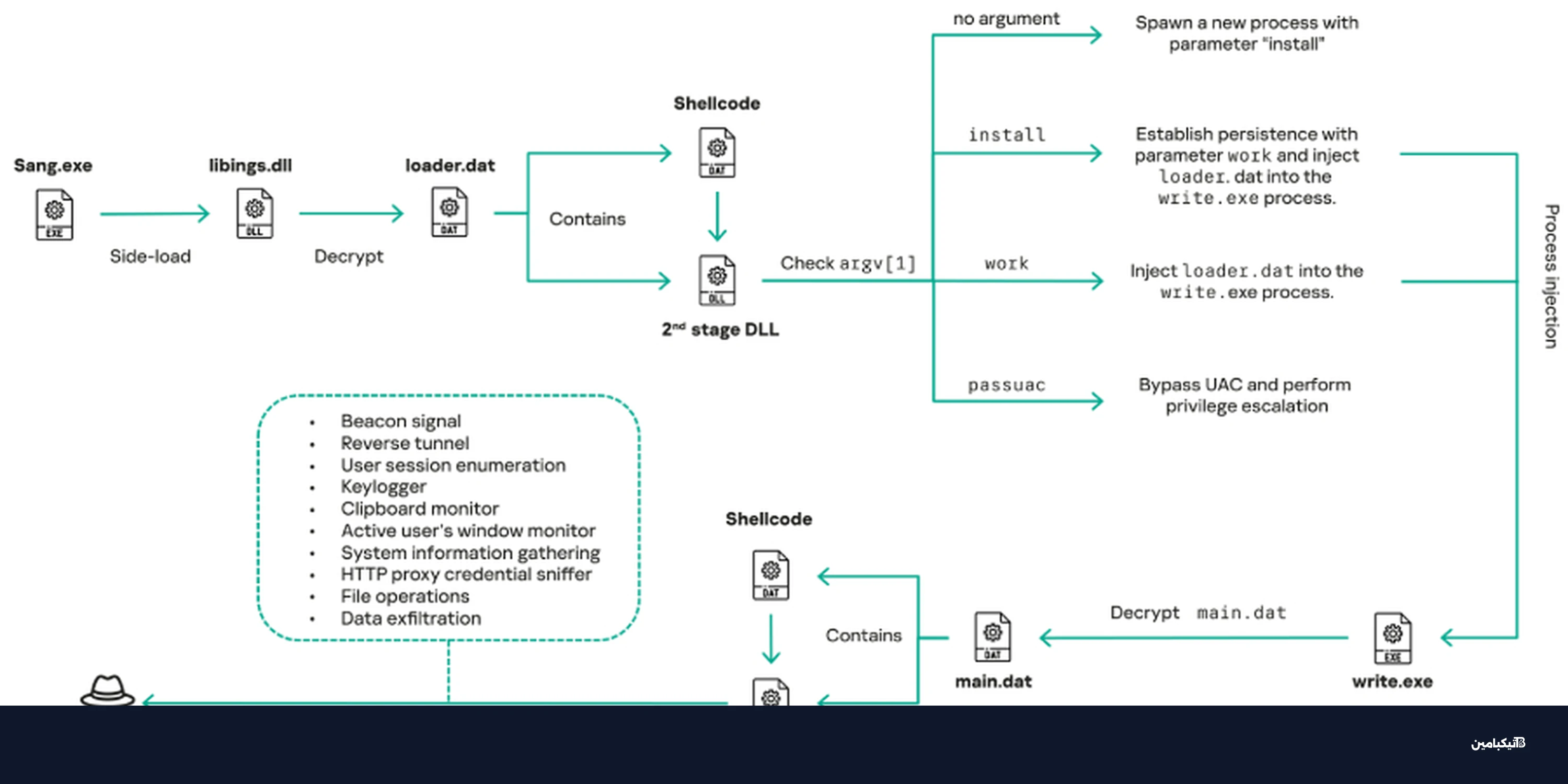

COOLCLIENT يعود بهجمات حكومية واسعة في 2025

COOLCLIENT يظهر مجدداً في حملات تجسس تستهدف جهات حكومية خلال 2025، مستفيداً من ملفات موقعة ووحدات خفية لسرقة البيانات...

هجمات 2025 السيبرانية: الذكاء الاصطناعي يعيد تشكيل التهديدات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...