تحذير جديد يكشف انتشار حزم خبيثة عبر npm وPyPI وGo وRust تستهدف المطورين بسرقة بياناتهم. التقارير تتحدث عن أكثر من 1700 حزمة منذ يناير 2025.

كيف انتشرت حزم خبيثة عبر npm وPyPI؟

الحملة المعروفة باسم Contagious Interview توسعت لتغطي خمس منظومات مفتوحة المصدر، مع إخفاء شيفرة ضارة داخل أدوات تبدو شرعية للمطورين. الهدف هو تمريرها كاعتماديات عادية في المشاريع اليومية.

بحسب فرق التحليل الأمني، صُممت الحزم لتعمل كمحملات صامتة تسحب حمولة ثانية حسب النظام، ما يوسّع نطاق الهجوم عبر لغات متعددة في وقت واحد. هذا النمط يزيد فرص الوصول الأولي إلى بيئات التطوير.

وتوضح البيانات أن عدد المكتبات الضارة تجاوز 1700 منذ يناير 2025، ما يدل على أن الهجوم مستمر وليس حادثة عابرة. هذا التوسع يضغط على فرق التطوير التي تعتمد على تحديثات سريعة.

ما هي المنصات المستهدفة؟

- npm للمشاريع JavaScript

- PyPI لمكتبات Python

- Go Modules للغة Go

- Rust Crates للنظم المدمجة والسيرفرات

- حزم PHP عبر Packagist

ما الذي تفعله البرمجيات الخبيثة بعد التثبيت؟

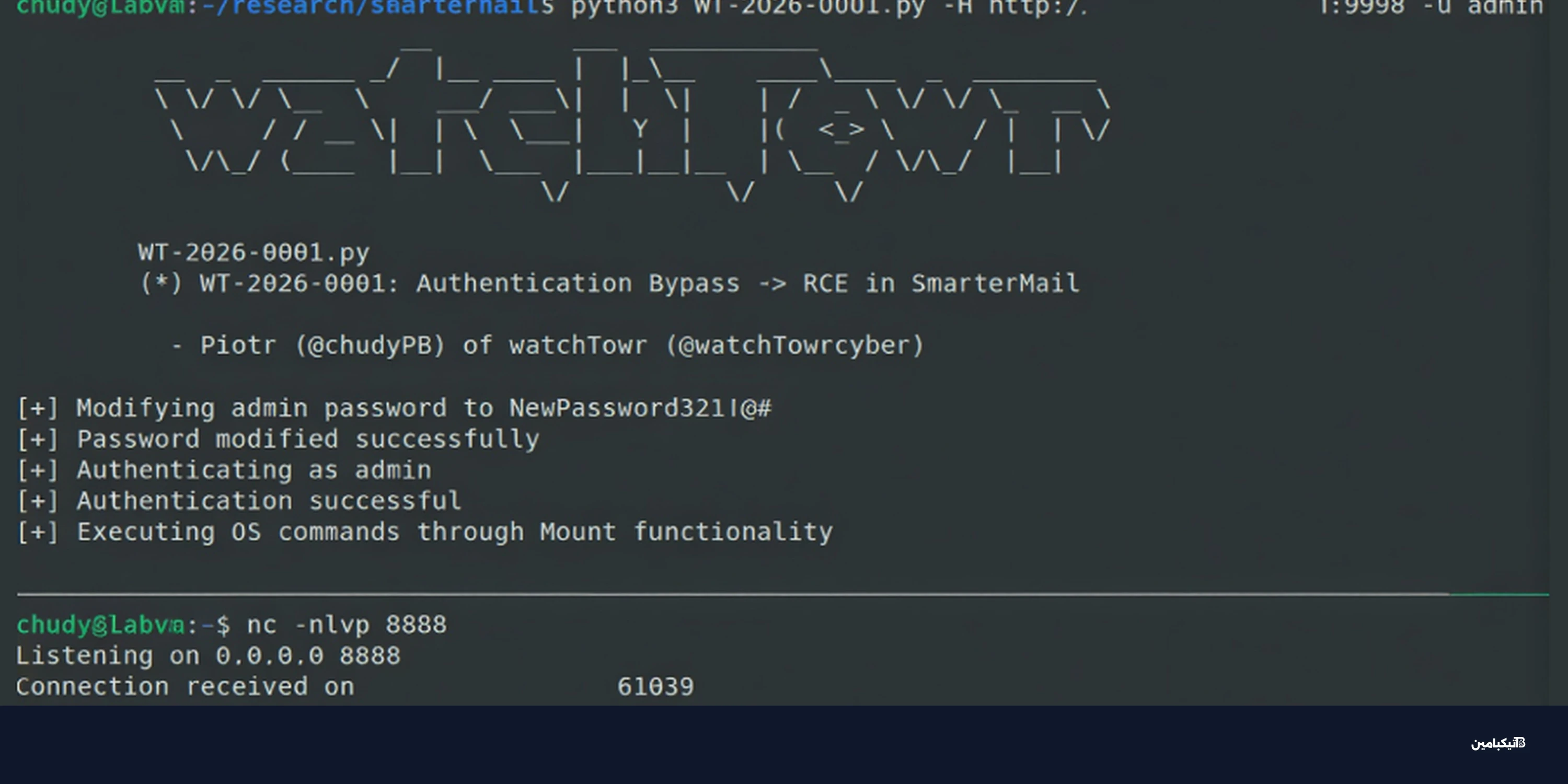

المحملات تجلب برمجية تجمع بين قدرات برمجيات سرقة البيانات وRAT، وتبحث عن بيانات المتصفحات ومديري كلمات المرور ومحافظ العملات الرقمية. هذا يعني أن الخطر لا يقتصر على الكود بل يمتد لهويات المطورين.

نسخة ويندوز المدمجة في حزمة license-utils-kit تتجاوز الأساليب التقليدية، وتعمل كزرع بعد الاختراق قادر على التحكم الكامل بالجهاز.

قدرات النسخة على ويندوز

- تشغيل أوامر shell

- تسجيل ضغطات المفاتيح

- سرقة بيانات المتصفح

- رفع الملفات

- إغلاق المتصفحات

- نشر AnyDesk للوصول عن بُعد

- إنشاء أرشيف مشفّر

- تنزيل وحدات إضافية

لماذا يمثل الهجوم تهديداً لسلسلة الإمداد البرمجية؟

المثير أن الشيفرة لا تعمل أثناء التثبيت، بل تُدمج داخل دوال تبدو منطقية مع وظيفة المكتبة، مثل Logger::trace في حزمة logtrace. هذا الأسلوب يقلل الشك أثناء المراجعة السريعة.

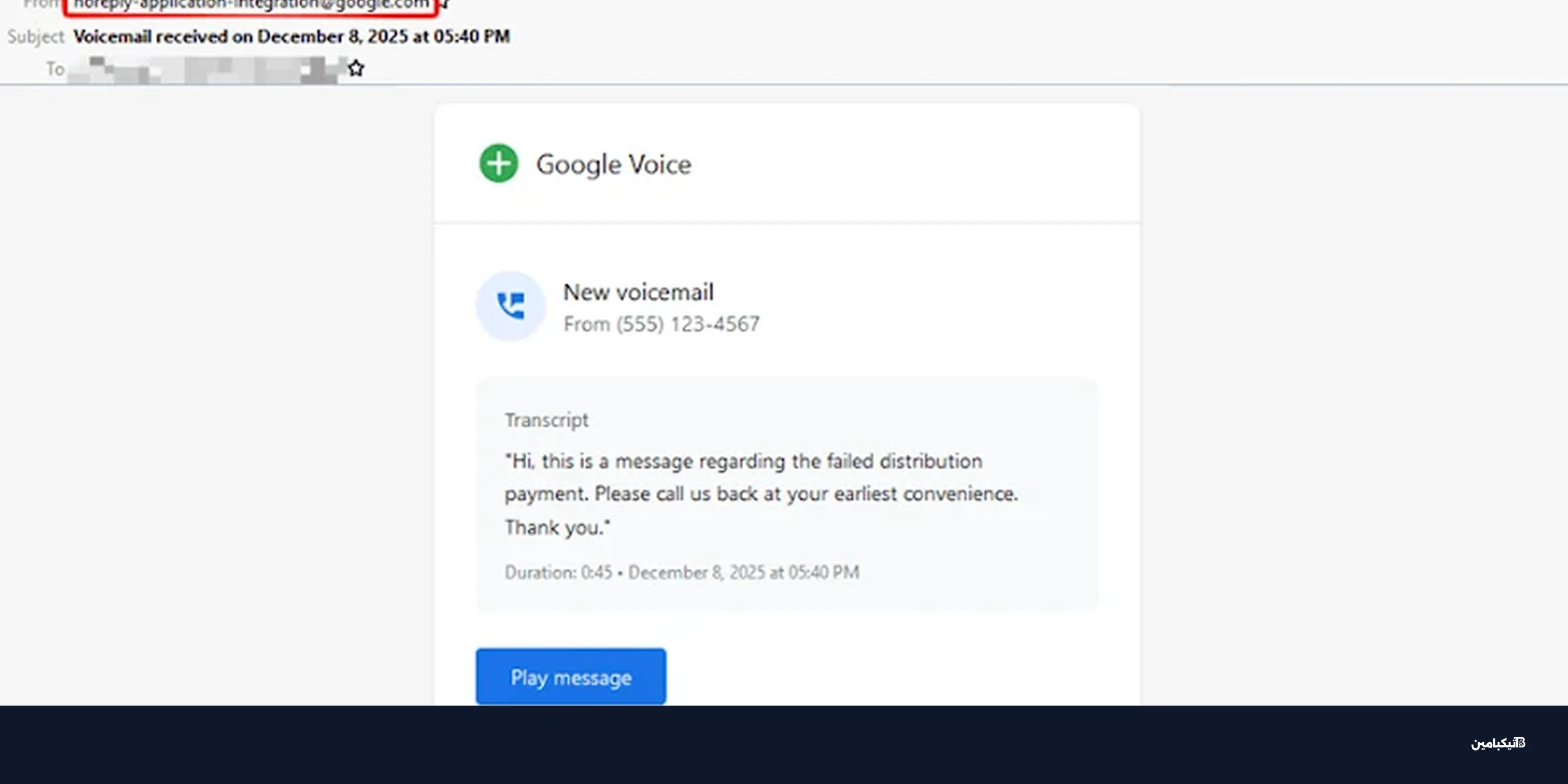

الانتشار المتزامن عبر npm وPyPI وGo وRust وPHP يشير إلى عملية منظمة جيداً تستهدف سلسلة الإمداد البرمجية للحصول على موطئ قدم داخل الشركات. ووفقاً لتيكبامين، فإن استخدام الهندسة الاجتماعية للسيطرة على حسابات الموزعين يرفع احتمالات نجاح الهجمات.

كما ظهرت حالات سيطرة على حسابات موزعين عبر رسائل تصيّد موجهة، ما سمح بتعديل حزم شائعة وتضمين زرع خفي. هذه الطريقة تجعل الثقة في اسم الحزمة وحده غير كافية.

المجموعات المرتبطة بالحملة

- UNC1069

- BlueNoroff

- Sapphire Sleet

- Stardust Chollima

كيف يحمي المطورون مشاريعهم من هذه الحملات؟

حماية المشاريع تبدأ من الانتباه لسلوك الاعتماديات الجديدة، ومراجعة تاريخ الناشر، وفهم سبب إضافة المكتبة. كما أن مراقبة الاتصالات الخارجية أثناء البناء تمنح إشارات مبكرة.

- تثبيت الحزم عبر مصادر موثوقة ومراجعة الإصدارات

- استخدام ملفات lock والتحقق من التجزئة

- تشغيل فحص SCA أو أدوات تحليل الحزم

- عزل بيئة البناء وتقليل الصلاحيات والرموز السرية

- مراقبة السلوك الشبكي والتنبيه على الاتصالات غير المعتادة

في النهاية، يبقى الوعي والتحديث المستمر أفضل دفاع ضد حزم خبيثة تتسلل إلى المستودعات المفتوحة، خاصة مع ارتفاع العدد إلى أكثر من 1700 حزمة في 2025.