تواجه أنظمة سيتركس (Citrix) تحدياً أمنياً جديداً بعد الكشف عن ثغرة CVE-2026-3055 الخطيرة التي تستهدف أجهزة NetScaler. وقد بدأ القراصنة بالفعل في تنفيذ عمليات استطلاع نشطة للبحث عن الأنظمة غير المحدثة واستغلالها.

ما هي تفاصيل ثغرة سيتركس CVE-2026-3055؟

تم تصنيف ثغرة CVE-2026-3055 بدرجة خطورة بالغة تبلغ (CVSS 9.3)، وهي تتعلق بقصور حاد في التحقق من صحة المدخلات. ويؤدي هذا الخلل البرمجي إلى قراءة غير مصرح بها للذاكرة، مما يفتح الباب أمام تسريب البيانات.

يمكن للمهاجمين استغلال هذا الضعف للوصول إلى معلومات حيوية وحساسة داخل خوادم المؤسسات. ويعتمد نجاح هذا الهجوم بشكل مباشر على تكوين محدد داخل أجهزة سيتركس المستهدفة.

وحسب تحليلات فريق تيكبامين، فإن الخطر يتركز بشكل أساسي في الأجهزة التي تم إعدادها لتعمل كمزود هوية (SAML IDP)، مما يجعلها هدفاً ثميناً ومباشراً لمجرمي الإنترنت.

كيف تتم عمليات الاستطلاع والهجوم حالياً؟

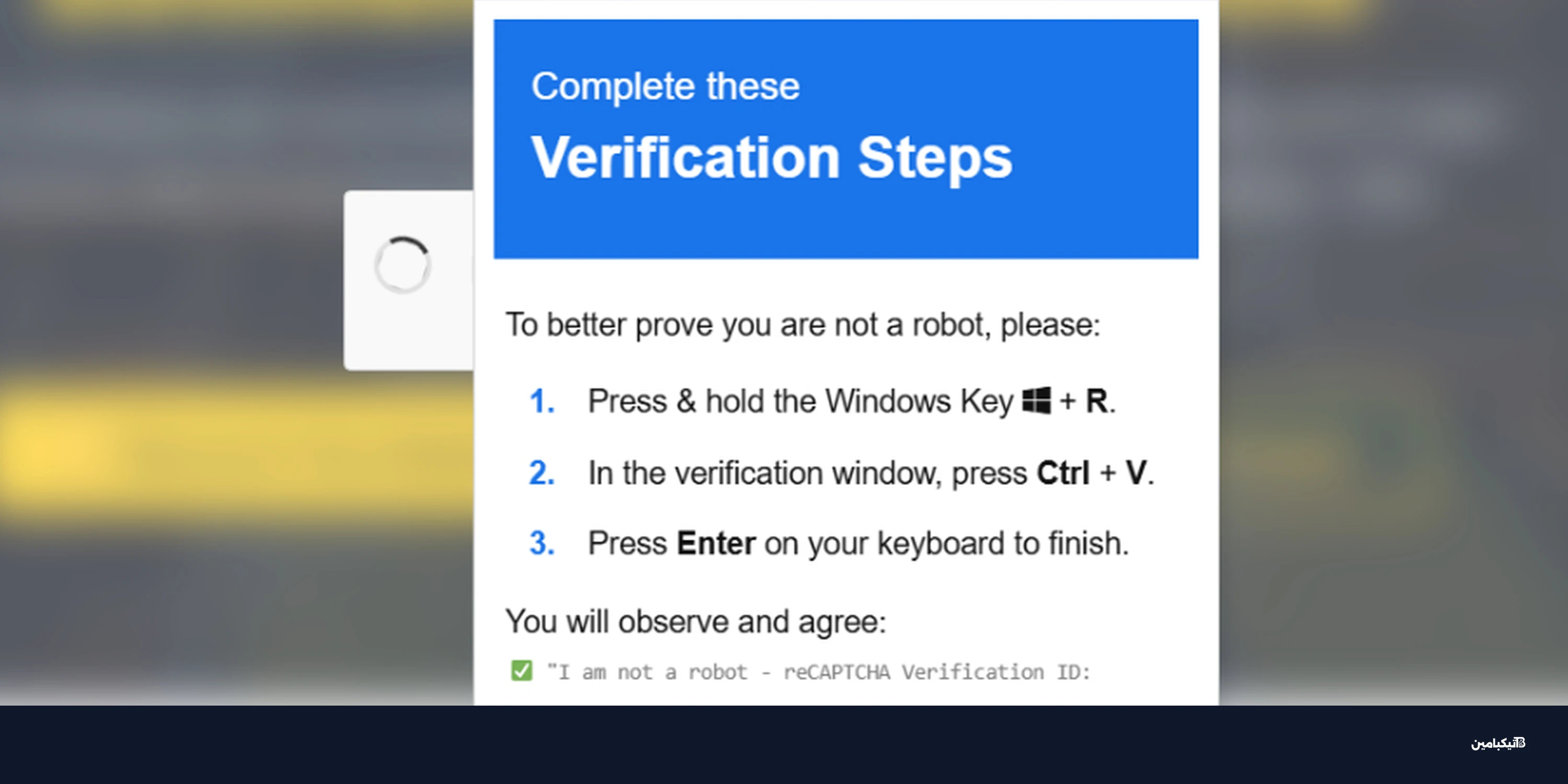

رصد خبراء الأمن السيبراني نشاطاً متزايداً يتمثل في محاولات لجمع البصمات الأمنية وطرق المصادقة لأجهزة NetScaler ADC و Gateway. ويهدف هذا النشاط المكثف لتحديد الأنظمة الضعيفة والمكشوفة عبر شبكة الإنترنت.

يقوم المهاجمون بإرسال استعلامات موجهة إلى مسارات محددة لاكتشاف تدفقات المصادقة المفعلة في النظام. وتساعد هذه الخطوة الاستباقية القراصنة في معرفة ما إذا كان النظام مجهزاً كـ SAML IDP أم لا للبدء في الهجوم.

وتُعد هذه التحركات الاستطلاعية بمثابة جرس إنذار مبكر ومقلق للمؤسسات، حيث يشير الخبراء إلى أن مرحلة الاستطلاع ستنتقل قريباً جداً إلى مرحلة الاستغلال الفعلي والمدمر للشبكات الداخلية.

الإصدارات المتأثرة بالثغرة الأمنية

تؤثر هذه الثغرة على نطاق واسع من منتجات سيتركس المستخدمة في قطاع الأعمال والشركات. وتشمل القائمة الدقيقة للأنظمة المتأثرة التي تتطلب تدخلاً عاجلاً ما يلي:

- إصدارات NetScaler ADC و Gateway 14.1 (ما قبل التحديث 14.1-66.59)

- إصدارات NetScaler ADC و Gateway 13.1 (ما قبل التحديث 13.1-62.23)

- إصدارات NetScaler ADC 13.1-FIPS و 13.1-NDcPP (ما قبل التحديث 13.1-37.262)

ما هو تاريخ ثغرات أنظمة NetScaler السابقة؟

لا تعتبر هذه الأزمة الأمنية الأولى من نوعها التي تضرب أنظمة NetScaler خلال السنوات الماضية. فقد تعرضت هذه الأجهزة مسبقاً لسلسلة من الهجمات العنيفة التي استغلت ثغرات قاتلة في بنيتها البرمجية.

من أبرز هذه الهجمات الثغرة الشهيرة المعروفة باسم "Citrix Bleed" أو (CVE-2023-4966)، بالإضافة إلى ثغرات أخرى لاحقة مثل (CVE-2025-5777) و (CVE-2025-6543) التي استهدفت نفس الأنظمة.

وقد تسببت تلك الثغرات السابقة في اختراقات واسعة النطاق لمؤسسات كبرى حول العالم وتكبدها خسائر فادحة، مما يضاعف من أهمية التعامل مع التهديد الحالي بجدية مطلقة.

كيف تحمي بياناتك وفقاً لتوصيات تيكبامين؟

تؤكد توجيهات تيكبامين على ضرورة إيقاف كافة المهام التقنية الروتينية فوراً والتركيز حصرياً على تطبيق التحديثات الأمنية. إن نافذة الوقت المتاحة للرد آخذة في التلاشي بسرعة كبيرة جداً.

يجب على مسؤولي الشبكات مراجعة سجلات النظام الخاصة بهم بدقة بحثاً عن أي استعلامات مشبوهة أو نشاط غير معتاد. كما يجب ترقية الأنظمة فوراً إلى أحدث الإصدارات الآمنة التي وفرتها الشركة المصنعة لسد هذه الثغرة.

إن مسألة التعرض للاختراق في عالم الأمن الرقمي اليوم لم تعد تتعلق باحتمالية حدوثه، بل بمتى سيحدث. لذلك، تعتبر الاستجابة الفورية وتطبيق التصحيحات خط الدفاع الأول والأخير لحماية أصول مؤسستك.