كشفت تقارير أمنية عن حملة تصيد واسعة تستهدف الهند وروسيا ببرمجية ABCDoor الخبيثة، عبر رسائل بريد إلكتروني تنتحل صفحة الضرائب الرسمية كما ذكر تيكبامين.

ما هي برمجية ABCDoor وكيف يتم نشرها؟

ترتبط هذه الحملة بمجموعة الجرائم السيبرانية المعروفة باسم سيلفر فوكس (Silver Fox)، والتي تتخذ من الصين مقراً لها. رصد خبراء الأمن الرقمي نشاطاً مكثفاً لهذه المجموعة استهدف مؤسسات كبرى في الهند وروسيا باستخدام برمجية خبيثة لم تكن موثقة سابقاً تُدعى ABCDoor.

اعتمدت الهجمات على استراتيجية ذكية تتمثل في إرسال رسائل بريد إلكتروني تبدو وكأنها مراسلات رسمية من إدارة ضريبة الدخل في الهند، وتضمنت إشعارات حول عمليات تدقيق ضريبي أو تنبيهات لتحميل أرشيف يحتوي على قائمة بمخالفات ضريبية مزعومة.

وفقاً لما تابعه تيكبامين، فإن هذه الموجات من الهجمات تتبع هيكلاً تقنياً متقدماً يشمل الآتي:

- رسائل تصيد تنتحل صفة جهات حكومية رسمية.

- ملفات مضغوطة (ZIP أو RAR) تحتوي على برمجيات محملة (Loaders).

- استخدام لغة البرمجة Rust لتطوير أدوات التحميل لتجنب الكشف.

- تحميل وتنفيذ ثغرة ValleyRAT الخلفية الشهيرة كخطوة وسيطة.

كيف تتم عملية الاختراق عبر البريد الإلكتروني؟

تبدأ سلسلة الهجوم برسالة بريد إلكتروني تحتوي على ملف PDF مفخخ. يتضمن هذا الملف روابط قابلة للنقر تؤدي إلى تحميل ملفات مضغوطة من نطاقات مشبوهة. وبمجرد أن يقوم المستخدم بفتح الملف التنفيذي داخل الأرشيف، تبدأ البرمجية الخبيثة في العمل تحت غطاء ملف PDF وهمي.

تستخدم المجموعة نسخة معدلة من إطار عمل مفتوح المصدر يُسمى RustSL، وهو مصمم لتجاوز برامج مكافحة الفيروسات وتحميل الأكواد البرمجية الضارة مباشرة في الذاكرة. وتتميز هذه النسخة المعدلة بقدرتها على فك تشفير الحمولة الضارة وتنفيذها بعد التأكد من البيئة المحيطة.

الميزات التقنية لبرمجية ABCDoor الجديدة:

- لغة البرمجة: تعتمد بشكل أساسي على لغة بايثون (Python).

- تجاوز الحماية: القدرة على اكتشاف الأجهزة الافتراضية والبيئات المعزولة (Sandboxes).

- التوزيع الجغرافي: تتضمن فلاتر جغرافية تستهدف دولاً محددة تشمل الهند، روسيا، إندونيسيا، جنوب أفريقيا، وكمبوديا.

- الهدف النهائي: إنشاء باب خلفي دائم للتحكم في الجهاز المصاب وسرقة البيانات الحساسة.

ما هي القطاعات المستهدفة بهذه الهجمات الرقمية؟

تشير التقديرات إلى أن هذه الحملة أثرت على مجموعة واسعة من القطاعات الحيوية، حيث تم رصد أكثر من 1600 رسالة بريد إلكتروني للتصيد في فترة وجيزة بين شهري يناير وفبراير. وشملت القطاعات المتضررة ما يلي:

- القطاع الصناعي والتصنيع.

- شركات الاستشارات القانونية والمالية.

- قطاع التجزئة والتجارة.

- شركات النقل والخدمات اللوجستية.

تقنيات متطورة لتجاوز أنظمة الحماية

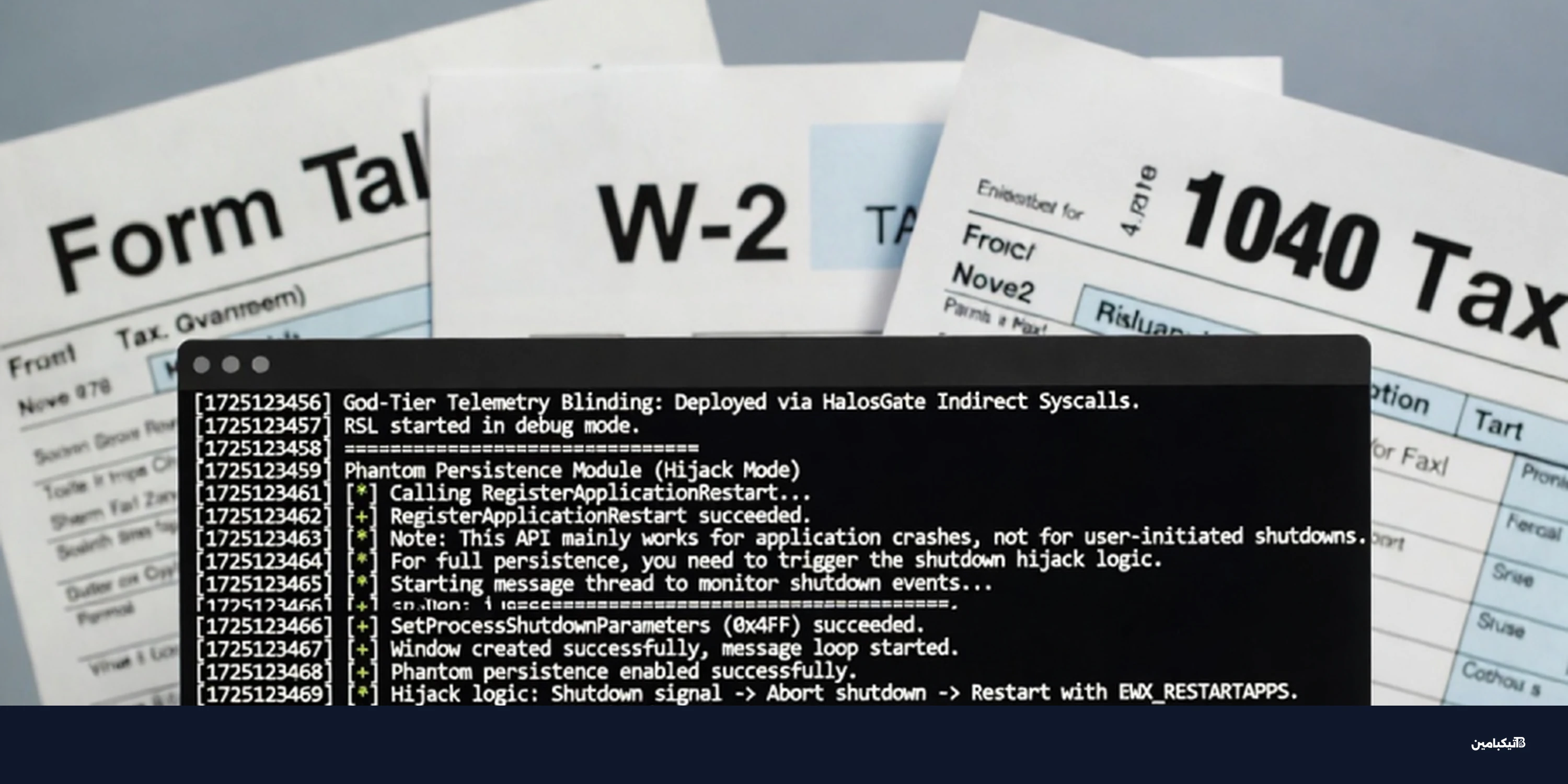

من الأمور المثيرة للاهتمام في هذه الحملة هو استخدام أسلوب جديد يُعرف باسم الاستمرارية الشبحية (Phantom Persistence). تسيء هذه الطريقة استخدام الوظائف المصممة أصلاً للسماح للتطبيقات التي تتطلب إعادة تشغيل النظام بإكمال عملية التثبيت بشكل صحيح، مما يضمن بقاء البرمجية الخبيثة نشطة حتى بعد إعادة تشغيل الكمبيوتر.

في الختام، يشدد خبراء الأمن الرقمي على ضرورة توخي الحذر عند التعامل مع رسائل البريد الإلكتروني المتعلقة بالضرائب، والتأكد دائماً من هوية المرسل قبل تحميل أي مرفقات أو النقر على روابط خارجية، خاصة تلك التي تطلب تحميل ملفات مضغوطة أو تنفيذية.