الأمن السيبراني هذا الأسبوع يشهد تصعيداً مع حملات تصيد وبرمجيات خبيثة جديدة تستهدف جهات حكومية وشركات، ما يرفع مستوى التحذير.

ما أبرز تحذيرات الأمن السيبراني في أوكرانيا؟

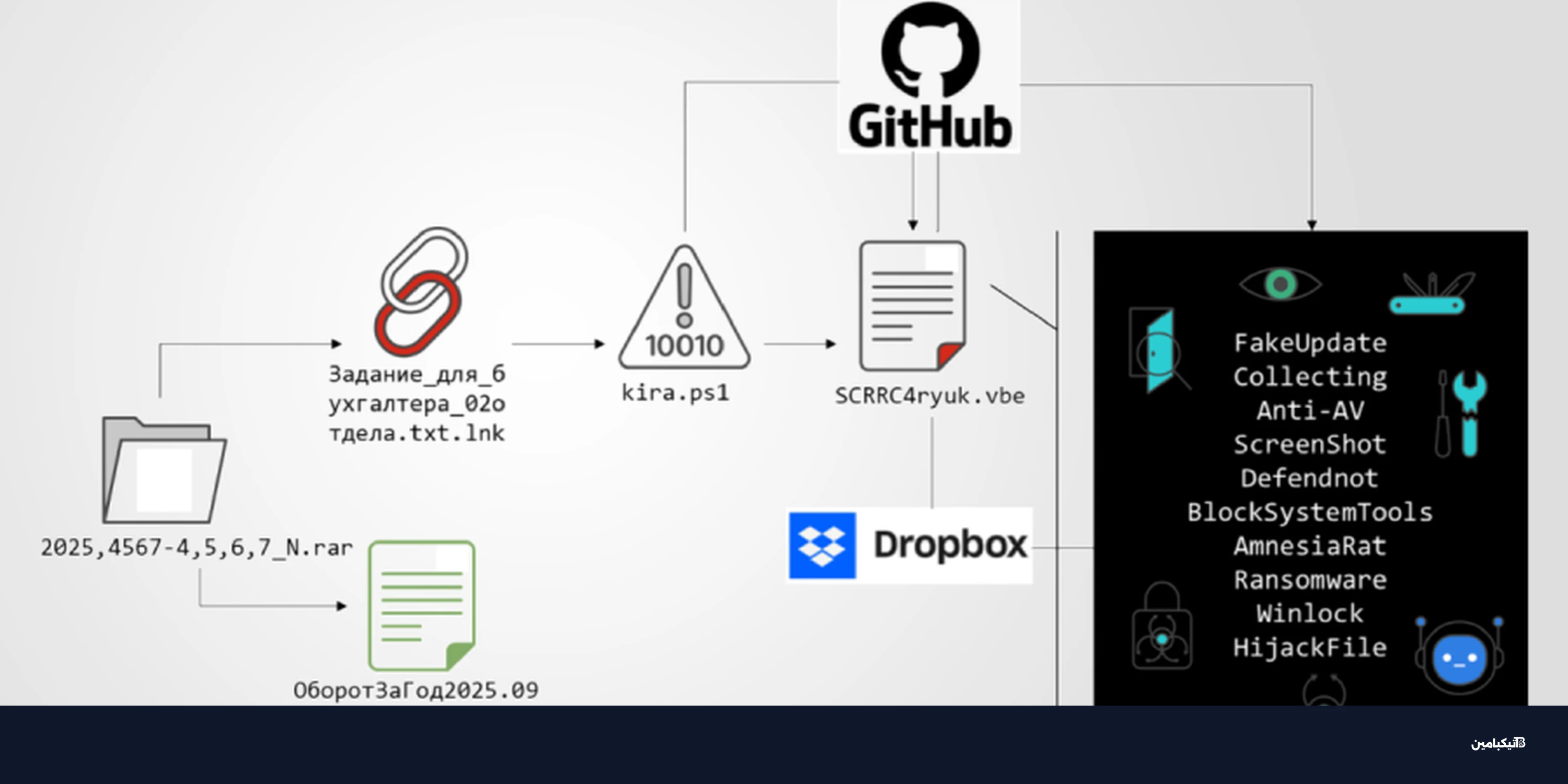

حذر فريق الاستجابة للطوارئ الأوكراني من حملة تصيد تستهدف مؤسسات حكومية عبر رسائل بريدية خادعة. الرسائل تتضمن ملف ZIP أو رابطاً يستغل ثغرات XSS لتثبيت أدوات SHADOWSNIFF وSALATSTEALER مع باب خلفي بلغة Go باسم DEAFTICKK.

تشير المتابعات إلى جهة تهديد تعرف بـ UAC-0252، مع ظهور برمجيتين جديدتين هما BadPaw وMeowMeow منذ مطلع 2026. ويعتقد أن الحملة تحمل طابع تجسس منظم، مع تركيز على سرقة بيانات اعتماد الموظفين.

توقيت الهجمات متزامن مع ضغط على البنى التحتية الرقمية، ما يزيد مخاطر توقف الخدمات العامة. كما أن استهداف البريد الرسمي يرفع احتمالية تسريب وثائق داخلية حساسة.

- رسائل تصيد تحمل عناوين رسمية

- ملفات ZIP مموهة أو روابط XSS

- تنزيل برمجيات خبيثة لسرقة المعلومات

- إنشاء قناة تحكم خلفية للاتصال المستمر

كيف تعمل خدمة TrustConnect الخبيثة كـ MaaS؟

خدمة TrustConnect ظهرت كنموذج برمجيات خبيثة كخدمة MaaS بسعر يقارب 300 دولار شهرياً، وتنتحل صفة أدوات الإدارة عن بعد. تتضمن الرسائل دعوات فعاليات أو عروض مناقصات لإقناع الضحية بفتح الرابط.

بعد التشغيل يحصل المهاجم على تحكم كامل بالماوس ولوحة المفاتيح مع إمكانية تسجيل الشاشة وبثها. ورصدت حملات بين 27 يناير و3 فبراير 2026 تستخدم أيضاً أدوات شرعية مثل ScreenConnect وLogMeIn Resolve لإخفاء الأثر.

تعتمد الرسائل على لغة احترافية وشعارات قريبة من الجهات الرسمية، ما يجعلها تتجاوز بعض فلاتر البريد. لذلك تركز فرق الحماية على التحقق من النطاقات قبل فتح أي ملف.

ما الذي تقدمه المنصة للمهاجمين؟

- لوحة تحكم لإدارة الأجهزة المصابة عن بُعد

- توليد مثبتات بعلامة الجهة المهاجمة

- جلسات تحكم فورية وتسجيل للشاشة

- إدارة بيانات اعتماد مسروقة في لوحة موحدة

لماذا عادت المنصة باسم DocConnect؟

في 17 فبراير 2026 جرى تعطيل جزء من البنية التحتية، لكن المنصة عادت باسم DocConnect بعد أيام. إعادة التسمية تُستخدم عادة للحفاظ على العملاء وإرباك أدوات الرصد.

النسخة الجديدة حسّنت واجهة التحكم وأخفت الاتصالات الخلفية لتفادي أنظمة الكشف الشبكي. كما تستفيد من سمعة أدوات التحكم عن بعد لتقليل الشك لدى المستخدمين.

هذا التحول السريع يصعّب على فرق الاستجابة بناء بصمات ثابتة للتهديد، ويزيد الحاجة لمشاركة المؤشرات بين المؤسسات. ومع كل إعادة تسمية، تتغير مسارات التحميل ونقاط التحكم.

- إعادة تسجيل النطاقات بسرعة

- تبديل البصمات الرقمية للملفات التنفيذية

- استخدام قنوات توصيل متعددة عبر البريد

ما الذي يعنيه ذلك لمستخدمي الشركات؟

بالنسبة للشركات، تتطلب هذه التطورات تحديث سياسات البريد والتدريب على اكتشاف التصيد الاحتيالي مبكراً. ووفقاً لمتابعة تيكبامين، فإن نقاط الضعف البشرية ما زالت بوابة الدخول المفضلة للمهاجمين.

خطوات وقائية سريعة

- تفعيل المصادقة متعددة العوامل للحسابات الحساسة

- فحص مرفقات ZIP داخل بيئة معزولة

- حظر الروابط التي تستغل XSS على بوابات البريد

- تحديث حلول الحماية ومراقبة الاتصالات الخارجة

- تقسيم الشبكات وتقليل صلاحيات المستخدمين

خلاصة المشهد أن الأمن السيبراني في 2026 يتطلب استجابة أسرع وتعاوناً بين فرق التقنية والإدارة. ويرى تيكبامين أن الاستثمار في الرصد المبكر يقلل الخسائر ويمنع تحول اختراق صغير إلى أزمة كبيرة.