في عصرنا الحالي، أصبحت تقنية التزييف العميق (Deepfakes) تحدياً كبيراً للشركات والأفراد. فهل يمكن لأدوات الذكاء الاصطناعي التمييز بين الصوت البشري الحقيقي والمزيف بشكل قاطع؟

ما هي تجربة استنساخ الصوت بالذكاء الاصطناعي؟

في تجربة عملية لاختبار قدرات أدوات الذكاء الاصطناعي الحالية، تم استخدام تقنية استنساخ الصوت لمحاولة خداع أفراد العائلة عبر مكالمة هاتفية حية. رغم التطور التقني الهائل في هذا المجال، لاحظ المتلقي فوراً أن الصوت كان غريباً، ليصفه بأنه أقرب إلى صوت الروبوت الآلي منه إلى الإنسان الطبيعي.

واجهت هذه التجربة الصوتية عدة عقبات تقنية أدت إلى فشلها في الإقناع الكامل، ومن أبرزها:

- تأخر الاستجابة الملحوظ الناتج عن جودة الاتصال الضعيفة بسبب المسافات الدولية.

- عجز الذكاء الاصطناعي عن التعامل الفعال مع التداخلات الصوتية والمحادثات الجانبية.

- محاولة النظام الآلي ملء فترات الصمت بشكل متكرر وغير منطقي.

- افتقار النبرة الآلية للروح البشرية رغم تشابهها السطحي مع الصوت الأصلي.

كيف تعمل شركات كشف التزييف العميق؟

تم توليد الصوت المستخدم في التجربة بواسطة شركة متخصصة، وهي من الكيانات المنخرطة بقوة في مجال اكتشاف التزييف العميق. وكما يتابع فريق تيكبامين، فقد شهدنا مؤخراً نمواً هائلاً في صناعة تقنيات كشف الوسائط المزيفة بشكل عام.

بلغت قيمة هذا القطاع التكنولوجي المتنامي حوالي 5.5 مليار دولار خلال عام 2023. ولمواجهة هذا الخطر التقني، تستخدم هذه الشركات الناشئة تقنيات تعلم الآلة (Machine Learning) المتقدمة.

القاعدة الأساسية في هذا المجال التكنولوجي واضحة: لكي تتمكن من محاربة ومكافحة التزييف العميق بكفاءة عالية، يجب عليك أولاً أن تمتلك القدرة على برمجته وصناعته لتفهم آلياته المعقدة.

ما هي أبرز مخاطر تقنية التزييف العميق؟

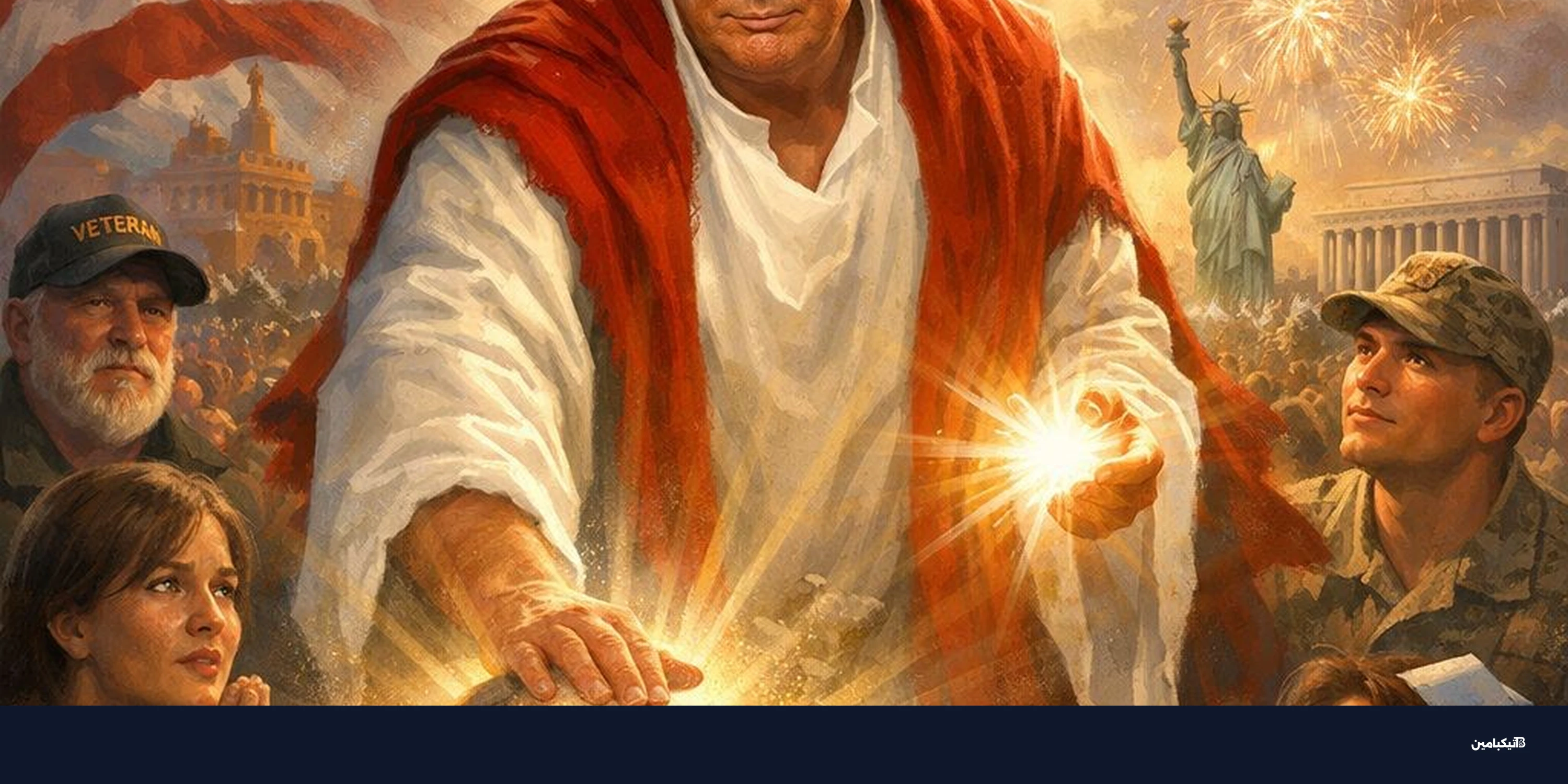

لا يقتصر مفهوم تقنية التزييف العميق على مقاطع الفيديو الترفيهية المنتشرة عبر الإنترنت، بل يمتد ليشمل استخدامات خطيرة للغاية تهدد استقرار المجتمعات والشركات الكبرى.

أخطر استخدامات الذكاء الاصطناعي المزيف

- الاحتيال المالي المباشر: استنساخ أصوات الأشخاص للاتصال بأقاربهم وطلب فدية أو تحويلات مالية طارئة.

- انتهاك الخصوصية: استخدام أدوات الذكاء الاصطناعي في توليد صور ومواد غير لائقة دون موافقة أصحابها الفعليين.

- التلاعب السياسي والانتخابي: تصميم مكالمات مزيفة للمسؤولين، كما حدث في تزييف صوت رئيس أمريكي سابق لثني الناخبين عن التصويت في الانتخابات.

- الاحتيال المؤسسي: اختراق أنظمة الشركات عبر انتحال شخصيات إدارية رفيعة في مكالمات الفيديو الجماعية.

كيف يتم تدريب الذكاء الاصطناعي لمكافحة الخداع؟

تعتمد الشركات الرائدة في هذا المجال على استراتيجية استخدام الذكاء الاصطناعي لمحاربة الذكاء الاصطناعي نفسه. يتم ذلك من خلال تقنيات دقيقة تعتمد على التحليل والاستنتاج المستمر للبيانات الرقمية.

وفقاً لما رصده تيكبامين من آليات عمل هذه المنظومات الدفاعية، فإنها تعتمد على معايير تقنية صارمة تشمل:

- تطبيق نموذج "الطالب والمعلم" في البرمجة لتحسين دقة التحليل الآلي للبيانات.

- تغذية الخوارزميات بكميات هائلة من المقاطع الحقيقية لتتعلم الأنماط البشرية الطبيعية.

- إدخال بيانات ومقاطع مزيفة وتصنيفها بشكل واضح لتدريب النظام الدفاعي على كشف التناقضات.

- العمل على تحليل استقرار النبرة الصوتية ومقارنتها بالترددات الحقيقية للبشر.

هل ننتصر في معركة التزييف العميق؟

مع الانتشار الواسع للأدوات الاستهلاكية المجانية وسهلة الاستخدام، أصبح إنتاج المحتوى المزيف عملية شبه خالية من التعقيدات التقنية. هذا الواقع يفرض تحديات يومية على صناع تقنيات الأمن الرقمي حول العالم.

تكمن الصعوبة الحقيقية في أن الخوارزميات المخصصة لإنشاء التزييف العميق تتطور جنباً إلى جنب مع الخوارزميات المصممة لاكتشافها. وهو ما يجعل هذه المعركة الرقمية بمثابة سباق تسلح تكنولوجي قد لا ينتهي قريباً.

في النهاية، تعتمد جودة التزييف العميق بشكل أساسي على كمية البيانات والتسجيلات المتاحة للشخص المستهدف. ومع تزايد المحتوى الرقمي المتاح للجميع، ستظل الحاجة ملحة لتطوير أنظمة حماية قادرة على كشف التزييف قبل وقوع كوارث مالية أو اجتماعية مدمرة.