يتسارع سباق التسلح بالذكاء الاصطناعي في مجال الأمن السيبراني بشكل غير مسبوق، حيث تتحول أدوات الهجوم إلى أنظمة آلية قادرة على تنفيذ سلسلة كاملة من الهجمات في ساعات. وحسب تيكبامين، أصبحت استراتيجيات الدفاع التقليدية غير كافية أمام هذا التهديد المتصاعد.

كيف يستخدم المهاجمون الذكاء الاصطناعي في الهجمات السيبرانية؟

لم يعد المهاجمون يعتمدون على الأساليب اليدوية التقليدية. بل استعانوا بالذكاء الاصطناعي كقوة مضاعفة تمنحهم سرعة وخفة غير مسبوقة في تنفيذ هجماتهم.

وتشمل أبرز الأساليب الجديدة التي يعتمد عليها المهاجمون:

- إنشاء حملات تصيد احتيالي مخصصة على نطاق واسع باستخدام الذكاء الاصطناعي التوليدي

- تحليل دفاعات المؤسسات تلقائياً وتحديد الثغرات عبر تعلم الآلة

- ربط مسارات هجوم معقدة أسرع من أي مشغّل بشري

- تطوير برمجيات خبيثة متعددة الأشكال تعيد كتابة شفرتها في الوقت الفعلي

هذه التحولات تعني أن دورة اكتشاف الثغرات واستغلالها التي كانت تستغرق أسابيع، أصبحت تُنجز في ساعات أو أيام معدودة.

لماذا تفشل استراتيجيات الدفاع التقليدية؟

التقييمات الدورية والاستجابة اليدوية لم تعد قادرة على مواكبة سرعة التهديدات الحالية. فالمشكلة ليست فقط في زيادة عدد الثغرات، بل في السرعة المتصاعدة للهجمات.

- التقييمات اللحظية التقليدية بطيئة ومجزأة

- الفرز اليدوي للتنبيهات يستهلك وقتاً ثميناً

- الأدوات المنفصلة تنتج بيانات غير متصلة ومتضاربة

- الفجوة بين اكتشاف الثغرة واستغلالها تضيق باستمرار

الحاجة إلى إدارة موحدة للتهديدات

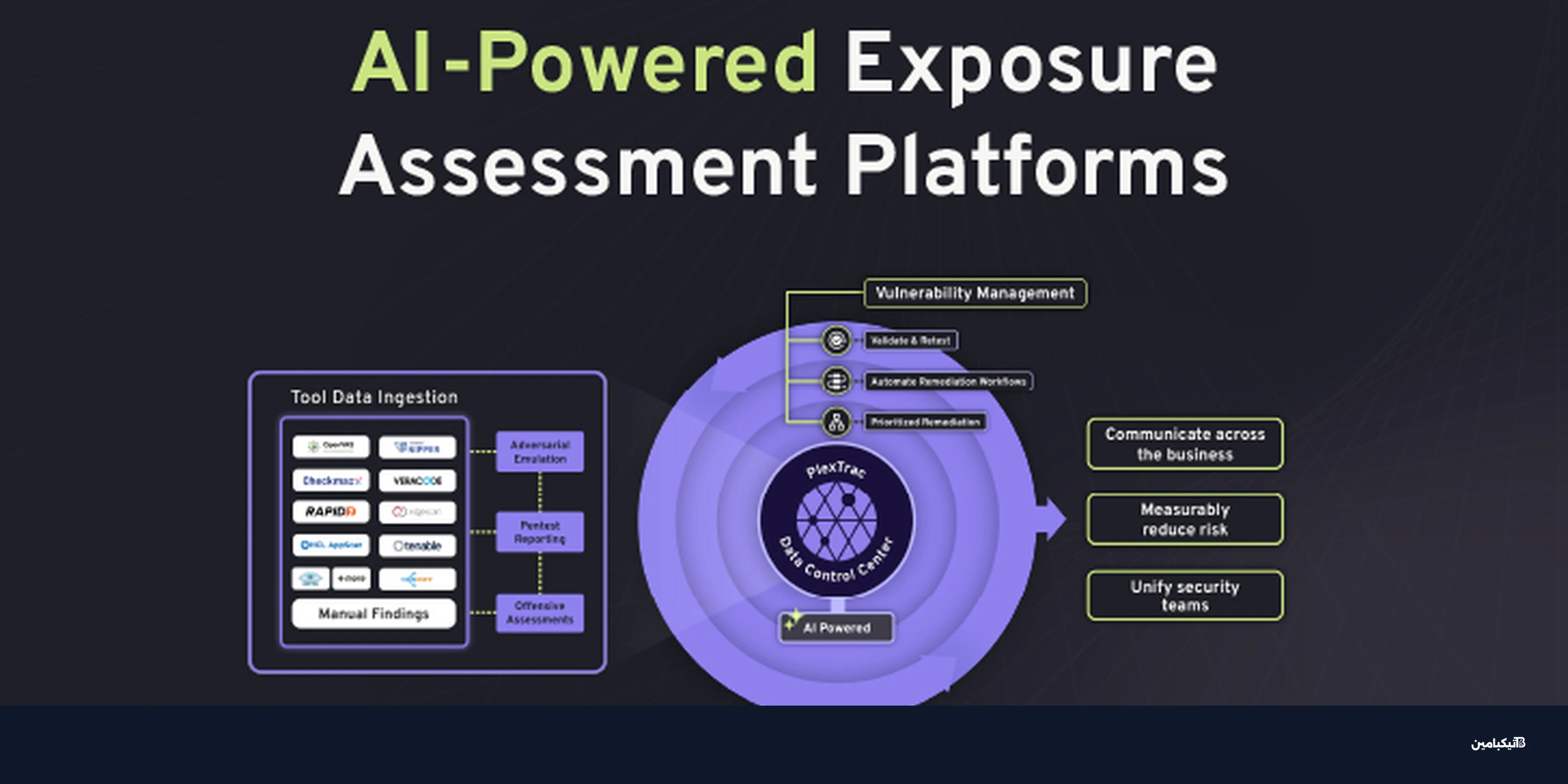

تبرز الحاجة إلى حلول مثل PlexTrac التي توحد إدارة التعرض والمعالجة والتحقق في نظام تشغيلي واحد، مما يساعد فرق الأمن على التحرك بسرعة كافية.

ما هو الحل؟ التقييم المستقل المستدام للتهديدات

لمواكبة المهاجمين الذين يستخدمون الذكاء الاصطناعي، يحتاج المدافعون إلى الاستعانة بالذكاء الاصطناعي أيضاً. ويتطلب ذلك دمج قدرتين أساسيتين:

- التقييم المستقل المستدام للتهديدات: فهم سطح الهجوم بشكل مستمر وآلي

- التقييم المستمر للتهديدات بالذكاء الاصطناعي الوكيل: رصد التهديدات والاستجابة لها بسرعة الآلة

التقارب بين هاتين القدرتين يمثل الأساس الجوهري لاستراتيجية دفاعية فعالة في هذه البيئة عالية السرعة.

هل أصبحت إدارة التعرض مسؤولية مجلس الإدارة؟

بالتأكيد. لم يعد الأمن السيبراني مجرد قضية تقنية محصورة في أقسام تكنولوجيا المعلومات. فمع تزايد حدة سباق الذكاء الاصطناعي بين المهاجمين والمدافعين، أصبحت إدارة التعرض الموحدة أولوية استراتيجية تهمّ أعلى مستويات القيادة.

وكما أشار تيكبامين، فإن المؤسسات التي لا تستثمر في تحديث بنيتها الدفاعية وتبنّي الذكاء الاصطناعي في أمنها السيبراني، ستجد نفسها عاجزة أمام تهديدات تتطور بوتيرة لا يمكن للبشر مجاراتها بمفردهم.