أوقفت منصة روبي جيمز تسجيل الحسابات الجديدة مؤقتاً بعد تعرضها لهجوم برمجيات خبيثة واسع استهدف مئات الحزم، وفق ما تابعه موقع تيكبامين لضمان أمان المستخدمين.

لماذا تم إيقاف تسجيل الحسابات الجديدة في روبي جيمز؟

تواجه منصة روبي جيمز (RubyGems)، وهي مدير الحزم القياسي للغة البرمجة الشهيرة Ruby، تحدياً أمنياً كبيراً أدى إلى تعليق إنشاء حسابات المستخدمين الجدد بشكل مؤقت. جاء هذا القرار الحاسم استجابة لما وُصف بأنه "هجوم خبيث كبير" يهدد سلامة النظام البيئي للمطورين وسلسلة توريد البرمجيات.

وفقاً لما صرح به "ماتشي مينسفيلد"، مدير المنتجات الأول لأمن سلسلة توريد البرمجيات، فإن الهجوم استهدف مئات الحزم البرمجية التي تم رفعها مؤخراً. وأوضح في منشور عبر منصة إكس أن عملية التسجيل متوقفة حالياً للتعامل مع هذا الموقف الطارئ واحتواء التهديدات التي تحمل ثغرات برمجية خطيرة تستهدف المطورين.

ماذا حدث في هجوم روبي جيمز الأخير؟

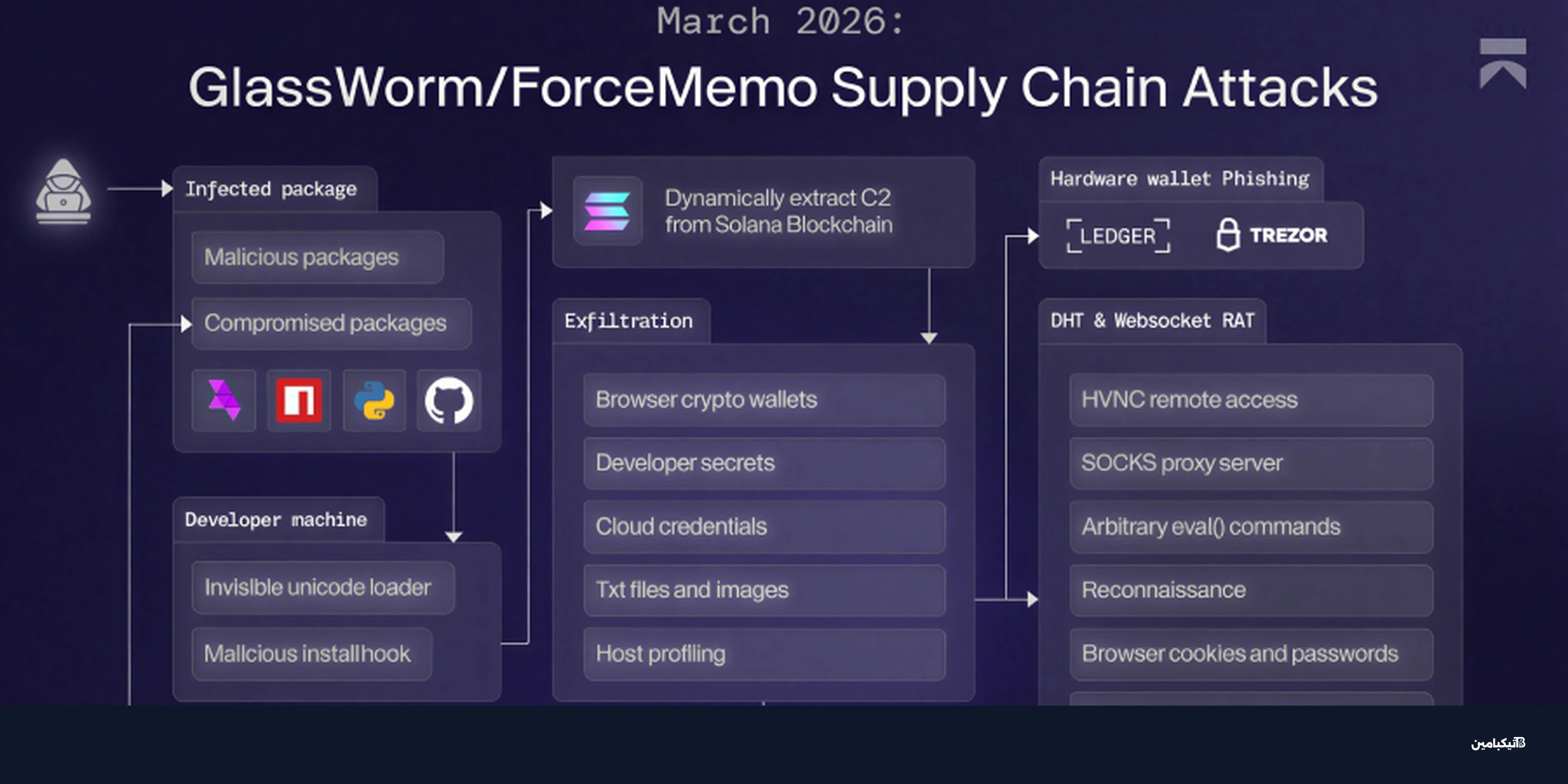

تشير التقارير التي اطلع عليها فريق تيكبامين إلى أن الهجوم لم يكن عشوائياً، بل شمل رفع مئات الحزم الملغومة بالبرمجيات الخبيثة التي تهدف إلى اختراق بيئات التطوير. إليك أهم تفاصيل الحادثة حتى الآن:

- تعليق فوري لكافة عمليات تسجيل الحسابات الجديدة لمنع انتشار الحزم الخبيثة.

- رصد مئات الحزم البرمجية التي تحمل أكواداً تخريبية تستهدف سرقة البيانات.

- انتشار برمجيات قادرة على استغلال الثغرات في الأنظمة المتأثرة لتوسيع نطاق الهجوم.

- ظهور رسالة تنبيه لكافة الزوار تفيد بتعطيل ميزة التسجيل مؤقتاً.

كيف تؤثر هجمات سلاسل التوريد على المطورين؟

يأتي هذا التطور المقلق في وقت تشهد فيه هجمات سلاسل توريد البرمجيات (Software Supply Chain Attacks) تصاعداً كبيراً. تستهدف هذه الهجمات عادةً الأنظمة مفتوحة المصدر واسعة الانتشار، حيث يقوم المهاجمون بتضمين برمجيات خبيثة قادرة على سرقة الاعتمادات والبيانات الحساسة من أجهزة المطورين وخوادم الشركات.

أشار تقرير حديث من شركة جوجل إلى أن البيانات المسروقة من هذه البيئات يتم استغلالها مادياً من خلال بيعها لمجموعات برامج الفدية وابتزاز البيانات. هذا يعني أن أي اختراق في منصة مثل روبي جيمز قد يؤدي إلى عواقب وخيمة تتجاوز مجرد سرقة الكود المصدري، لتصل إلى تهديد كامل للبنية التحتية الرقمية للمؤسسات.

إجراءات الأمان والوقاية الحالية

تعمل الجهات المسؤولة عن تأمين المنصة حالياً على احتواء الحادث وكشف المزيد من التفاصيل فور الانتهاء من التحقيقات التقنية. وحتى هذه اللحظة، لا تزال هوية الجهة المسؤولة عن الهجوم مجهولة، ولكن العمل جارٍ على عدة أصعدة:

- مراجعة شاملة ودقيقة لكافة الحزم التي تم رفعها خلال الساعات الماضية.

- تحديث بروتوكولات الأمان والتحقق من الهوية لكافة المطورين المسجلين.

- التعاون مع خبراء الأمن الرقمي العالميين لتتبع مصدر الهجمات وتحييده.

ما هي خطورة سرقة البيانات من بيئات التطوير؟

تمثل سرقة بيانات الاعتماد (Credentials) من بيئات التطوير خطراً داهماً، حيث تتيح للمهاجمين الوصول إلى حسابات حساسة وتوسيع نفوذهم داخل شبكات الشركات. البرمجيات الخبيثة المكتشفة في هذا الهجوم قادرة على حصد مفاتيح التشفير وبيانات الدخول، مما يسهل عمليات الابتزاز الإلكتروني وتشفير الملفات الحيوية.

في الختام، يشدد خبراء تيكبامين على ضرورة قيام المطورين بتدقيق الحزم التي يعتمدون عليها واستخدام أدوات المسح الأمني بشكل دوري. إن حماية سلسلة التوريد البرمجية تبدأ من الوعي بالمخاطر المحيطة بهذه المنصات الحيوية التي تشكل عماد تطوير البرمجيات الحديثة.