كشف مكتب المفتش العام في "ناسا" عن حملة تجسس صيني معقدة استهدفت سرقة برمجيات دفاعية حساسة من الوكالة وجهات أمريكية أخرى عبر انتحال صفة باحثين.

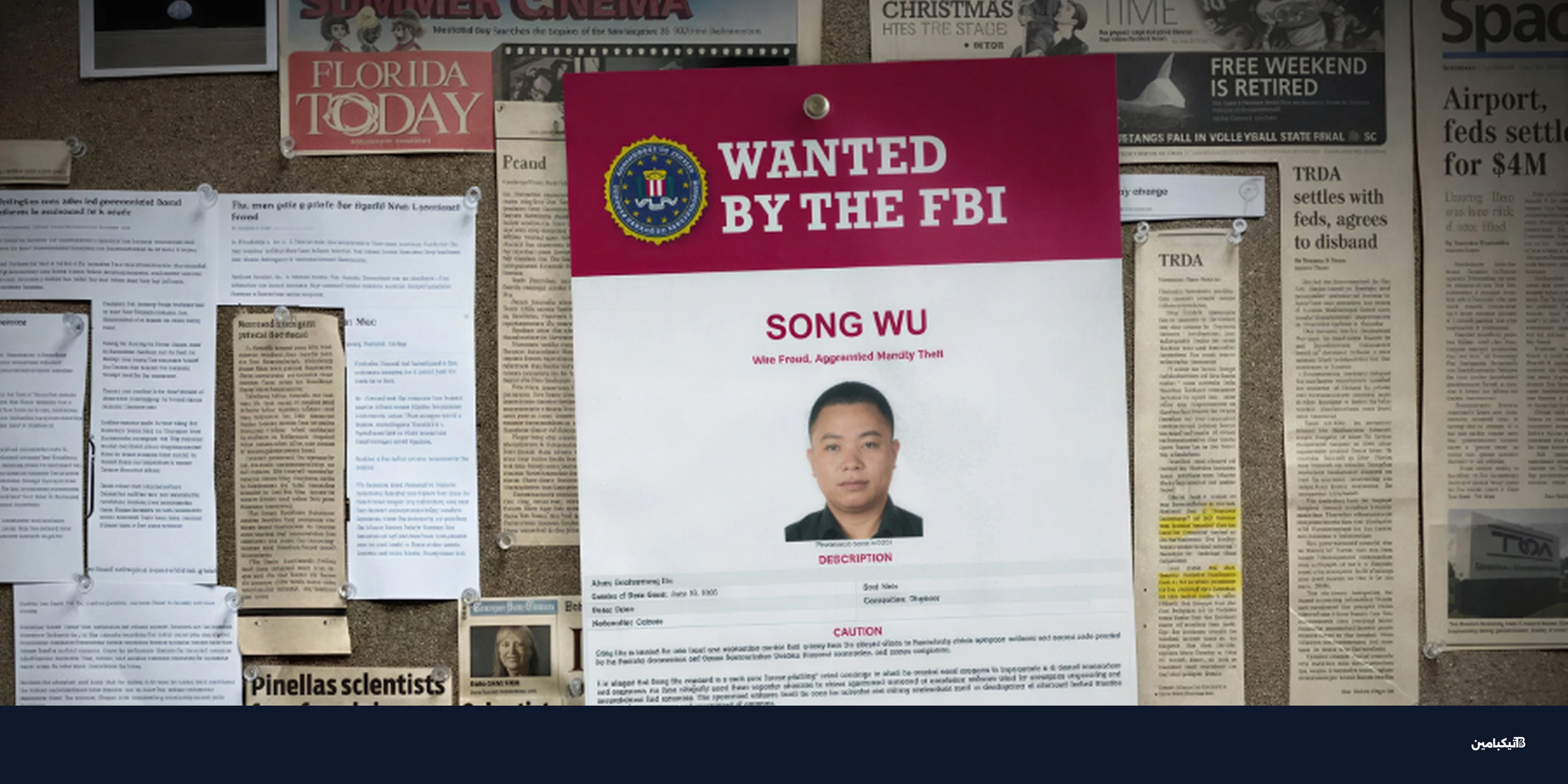

بدأت تفاصيل القضية تتكشف عندما أعلن مكتب المفتش العام (OIG) التابع لوكالة ناسا أن موظفين في الوكالة وقعوا ضحية لعملية "تصيد موجه" استمرت لسنوات. المواطن الصيني "سونغ وو" تظاهر بأنه باحث أمريكي للحصول على معلومات تقنية حساسة، في خرق صريح لقوانين الرقابة على الصادرات الأمريكية.

كيف نجح التجسس الصيني في اختراق ناسا؟

وفقاً لما رصده فريق تيكبامين، اعتقد موظفو ناسا والمتعاونون البحثيون لسنوات أنهم يشاركون برمجيات عادية مع زملائهم المهندسين. لكن في الحقيقة، كانوا يرسلون تكنولوجيا دفاعية سرية إلى مواطن صيني انتحل شخصية مهندسين أمريكيين عبر البريد الإلكتروني.

استمرت هذه الحملة الممنهجة من يناير 2017 حتى ديسمبر 2021، وشملت عشرات الأهداف الحساسة التي تضم نخبة من البروفيسورات والباحثين والمهندسين. ومن أبرز الجهات التي استهدفتها العملية:

- وكالة الفضاء الأمريكية (ناسا)

- سلاح الجو الأمريكي (Air Force)

- البحرية والجيش الأمريكي

- إدارة الطيران الفيدرالية (FAA)

- جامعات بحثية كبرى وشركات خاصة

من هو العقل المدبر وراء هذه العملية؟

المتهم الرئيسي في هذه القضية هو المواطن الصيني "سونغ وو"، الذي كان يعمل مهندساً في شركة صناعة الطيران الصينية (AVIC)، وهي تكتل دفاعي تملكه الدولة وتأسست عام 2008. قام سونغ وشركاؤه بإجراء أبحاث مكثفة حول ضحاياهم، وتظاهروا بأنهم أصدقاء أو زملاء عمل لكسب الثقة والوصول إلى الأكواد المصدرية والبرمجيات المملوكة للجهات الأمريكية.

أكد تقرير تيكبامين أن المخطط نجح في عدة حالات، حيث قام الضحايا بمشاركة معلومات حساسة مع حسابات مزيفة يديرها سونغ، دون أن يدركوا أنهم يرتكبون مخالفات قانونية جسيمة تتعلق بمشاركة تكنولوجيا دفاعية مع جهات أجنبية.

ما هي خطورة البرمجيات المسروقة؟

أوضح مكتب التحقيقات الفيدرالي (FBI) أن البرمجيات المتخصصة التي تم الاستيلاء عليها لها تطبيقات عسكرية وصناعية بالغة الخطورة، ولا تُمنح لأي جهة بسهولة. وتشمل هذه التطبيقات ما يلي:

- تطوير الصواريخ التكتيكية المتقدمة

- التصميم الديناميكي الهوائي للأسلحة الحديثة

- تقييم أداء الأنظمة الدفاعية والجوية

العواقب القانونية والملاحقة الدولية

يواجه سونغ وو، البالغ من العمر 40 عاماً، اتهامات بالاحتيال السلكي و14 تهمة تتعلق بسرقة الهوية المشددة. وتصل عقوبة الاحتيال السلكي إلى السجن لمدة 20 عاماً لكل تهمة، بالإضافة إلى سنتين إضافيتين في حال إدانته بسرقة الهوية. ورغم هذه الاتهامات الثقيلة، لا يزال المتهم هارباً من العدالة حتى الآن.

كيف يمكن اكتشاف حملات التصيد الاحتيالي؟

حذر مكتب المفتش العام من أن حملات التصيد أصبحت أكثر دهاءً، لكن هناك مؤشرات يمكن أن تفضح المخادعين وتكشف مخططاتهم. في حالة "سونغ وو"، كانت هناك عدة علامات تحذيرية:

- تقديم طلبات متكررة للحصول على نفس البرمجيات دون مبرر تقني.

- عدم القدرة على تقديم تفسير منطقي لسبب الحاجة إلى التكنولوجيا.

- اقتراح ترتيبات دفع غير مألوفة أو محاولة تسريع عملية النقل بشكل مريب.

تؤكد هذه الواقعة على ضرورة تعزيز الأمن الرقمي في المؤسسات الحساسة وتدريب الكوادر البشرية على اكتشاف أساليب الهندسة الاجتماعية، حيث تظل الحلقة البشرية هي الثغرة الأكبر التي يستغلها المهاجمون للوصول إلى أسرار الدول التكنولوجية.