حزمة npm خبيثة تستغل اسم OpenClaw لخداع مطوري macOS وتثبت برمجية تحكم عن بعد لسرقة كلمات المرور والبيانات الحساسة، بحسب متابعات تيكبامين.

ما قصة حزمة npm خبيثة تنتحل OpenClaw؟

الحزمة ظهرت في السجل يوم 3 مارس 2026 باسم @openclaw-ai/openclawai عبر حساب openclaw-ai، وسجلت 178 عملية تنزيل حتى الآن. بقاءها متاحة يزيد احتمال إصابة مطورين يبحثون عن أدوات أتمتة جديدة.

يشير التحليل إلى استخدام أساليب هندسة اجتماعية لإقناع الضحية بإدخال كلمة مرور النظام، بينما يعرّف البرنامج داخليًا باسم GhostLoader. هذا يجعله منصة هجوم متكاملة تجمع بين السرقة والتحكم عن بعد.

كيف بدأت الحملة؟

الحمولة تُفعّل عبر hook من نوع postinstall يعيد تثبيت الحزمة عالميًا بأمر npm i -g. بعدها يشير حقل bin إلى scripts/setup.js لتحويلها إلى أداة سطر أوامر يمكن تشغيلها من أي مكان.

- تاريخ الرفع: 3 مارس 2026

- عدد التنزيلات: 178 حتى الآن

- الحساب الناشر: openclaw-ai

كيف تعمل البرمجية على ماك أو إس؟

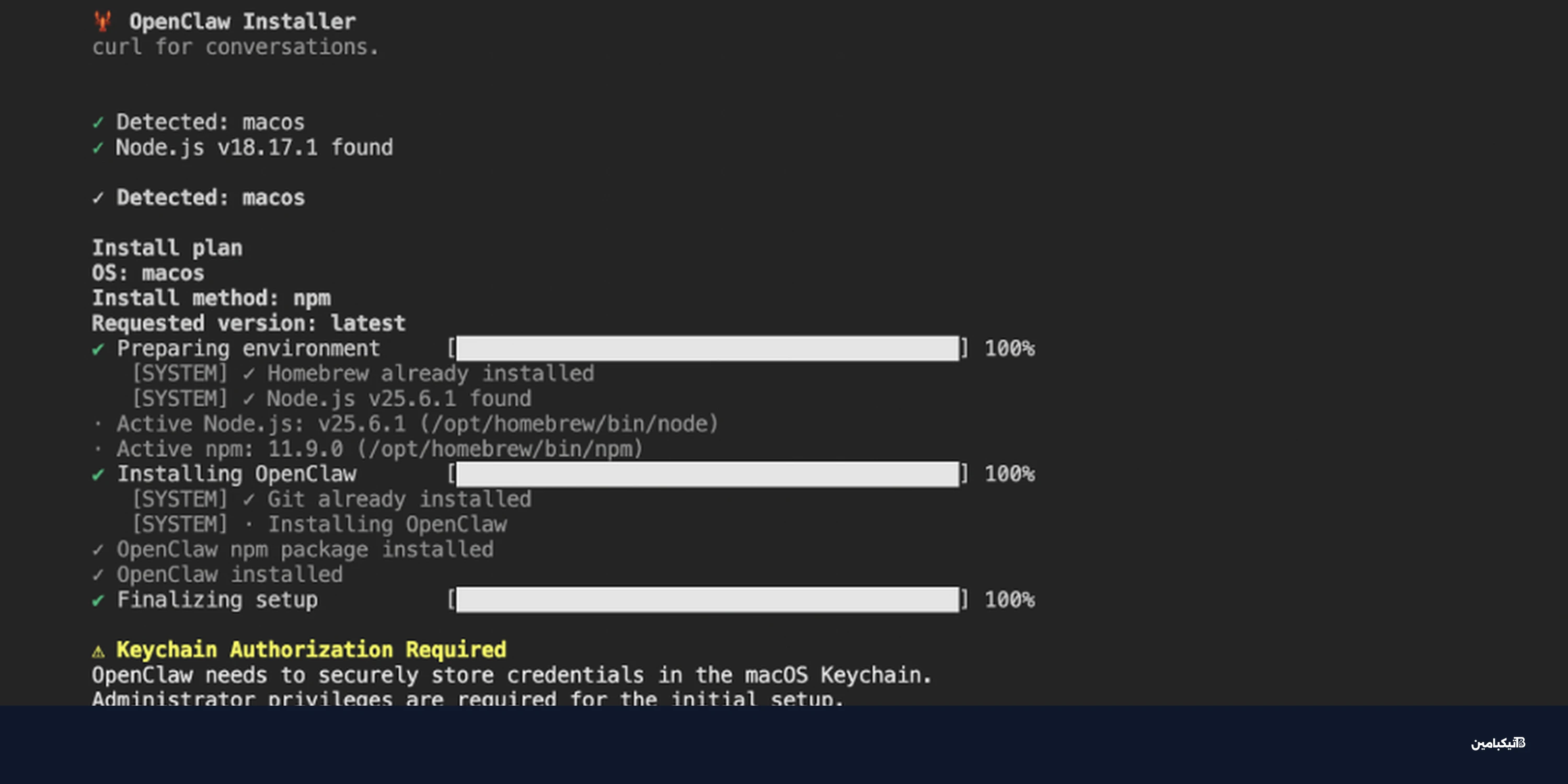

الملف setup.js يعمل كمرحلة إسقاط أولى تعرض واجهة طرفية مزيفة مع أشرطة تقدم متحركة. الهدف إيهام المستخدم بأن OpenClaw يثبت بشكل طبيعي.

مرحلة التثبيت الوهمية

بعد انتهاء الرسوم الوهمية يظهر طلب تفويض iCloud Keychain ويطلب كلمة مرور الجهاز. بالتزامن يتم جلب حمولة ثانية مشفرة من خادم تحكم مثل trackpipe[.]dev وتُفك وتُشغَّل كعملية منفصلة.

تُكتب الحمولة في ملف مؤقت ثم يُحذف بعد 60 ثانية لإخفاء الأثر، فيما تبقى العملية في الخلفية. هذه الخطوة تمنح المهاجمين وقتًا للوصول عن بعد دون لفت الانتباه.

- إعادة تثبيت عالمي تلقائي عبر npm

- واجهة طرفية مزيفة مع أشرطة تقدم

- تنزيل حمولة مشفرة من خادم تحكم

- تشغيل العملية كخدمة منفصلة

- حذف الملف المؤقت بعد 60 ثانية

سرقة البيانات والصلاحيات

إذا كان مجلد Safari محميًا، تظهر رسالة AppleScript تطلب منح Full Disk Access لتيرمنال مع خطوات إرشادية وزر يفتح الإعدادات. هذا يوسع نطاق الوصول لملفات حساسة داخل النظام.

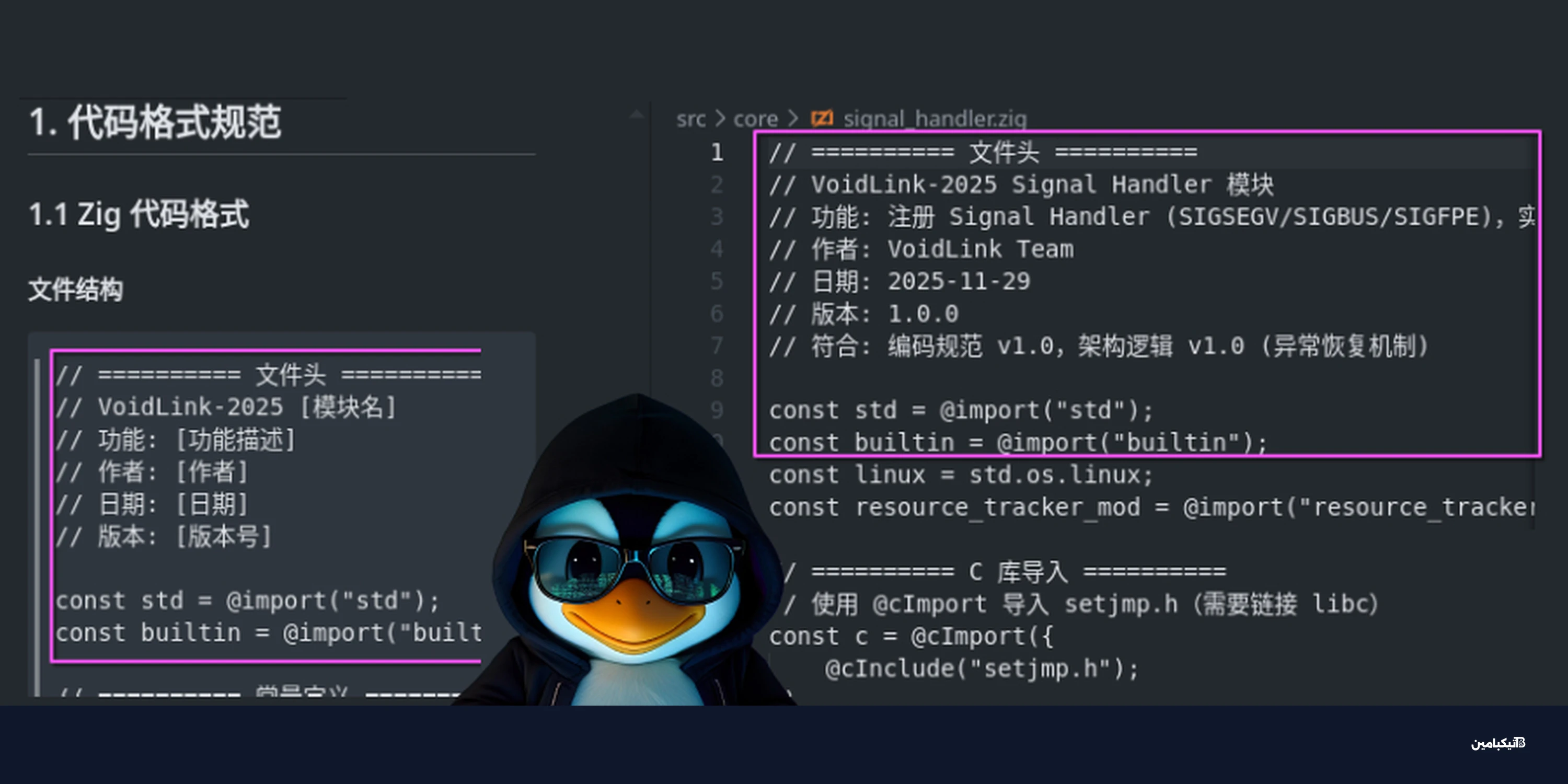

المرحلة الثانية مكتوبة في نحو 11,700 سطر JavaScript وتجمع بين مسروق معلومات وإطار RAT كامل. قدراتها تمتد لتجاوز المتصفحات إلى تطبيقات النظام الأساسية.

- كلمات مرور النظام وحسابات المستخدم

- بيانات المتصفح وملفات الكوكيز

- محافظ العملات الرقمية وعبارات الاسترداد

- مفاتيح SSH وملفات الإعداد

- قواعد بيانات Apple Keychain

- سجل iMessage وApple Notes

- بريد Mail وتاريخ Safari

ما قدرات RAT ولماذا تثير القلق؟

القضية لا تقتصر على جمع البيانات، بل تشمل بناء قناة تحكم واتصال C2 دائمة مع إمكانات إخفاء وتخفي. كما تسمح الأداة بنسخ جلسات المتصفح الحية لتجاوز المصادقات.

مؤشرات تقنية مهمة

- دعم بروكسي SOCKS5 للوصول المخفي

- نسخ جلسات المتصفح الحية

- استمرارية بعد إعادة التشغيل

- قناة C2 مشفرة لإدارة الأوامر

كيف تحمي مطوري npm أنفسهم؟

الخطوة الأولى هي فحص الحزم قبل التثبيت وعدم منح صلاحيات مرتفعة دون سبب. على المطورين خصوصًا التحقق من سكربتات postinstall لأن استغلالها أصبح شائعًا.

- مراجعة ملف package.json قبل التثبيت

- تعطيل سكربتات التثبيت عند الشك

- تشغيل npm audit وفحص الاعتمادات

- استخدام بيئة معزولة للتجارب

- تحديث macOS وإلغاء الصلاحيات الزائدة

- مراقبة الاتصالات الخارجية الغريبة

إذا ثُبتت الحزمة، يُنصح بحذفها فورًا وتغيير كلمات المرور وتفعيل المصادقة الثنائية ومراجعة سجل الوصول. متابعة تقارير تيكبامين تساعد في رصد أي حزمة npm خبيثة جديدة قبل انتشارها.