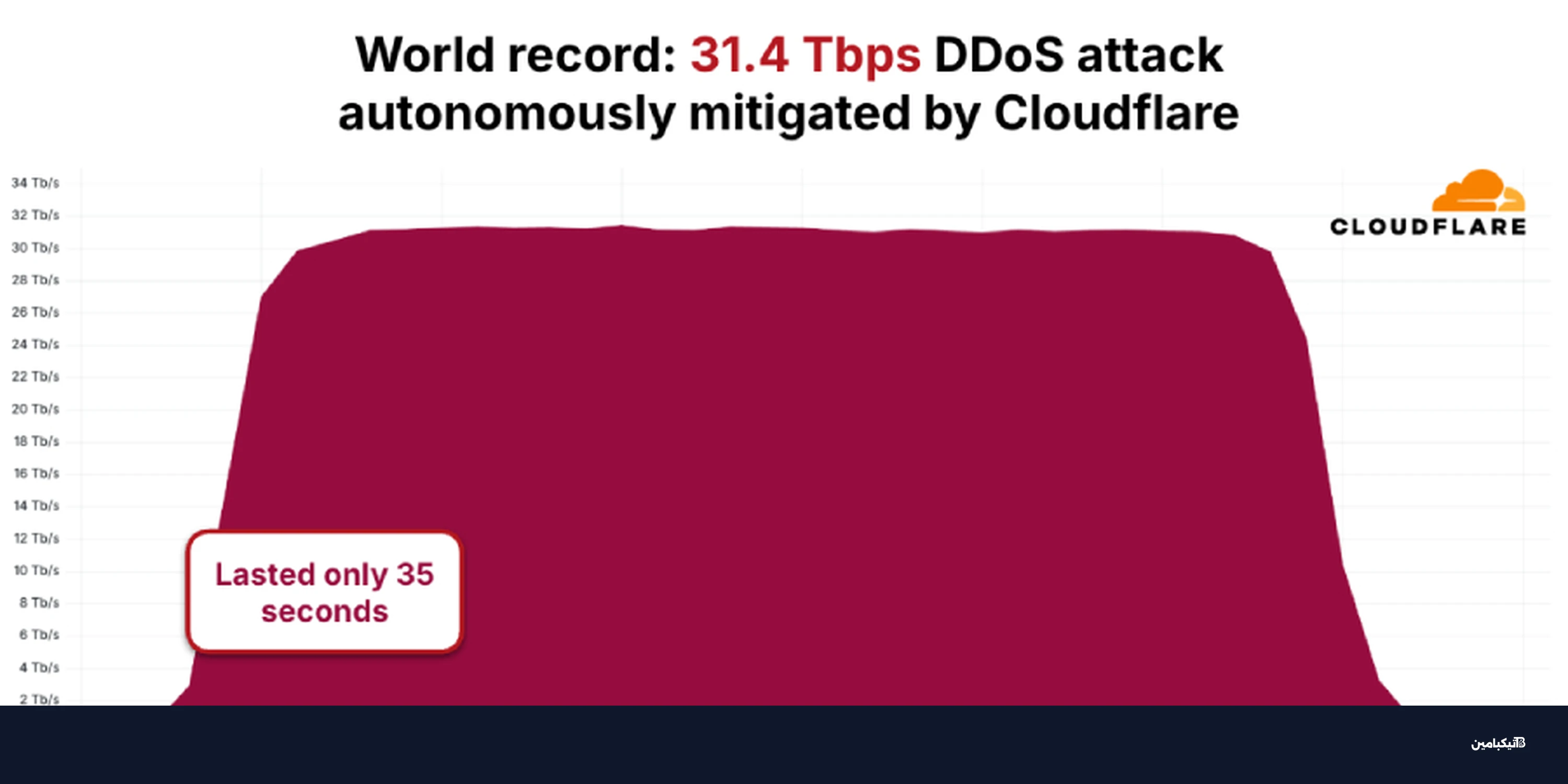

شهد العالم الرقمي حدثاً غير مسبوق في تاريخ الأمن السيبراني، حيث تم رصد وصد أضخم هجوم للحرمان من الخدمة (DDoS) بقوة وصلت إلى 31.4 تيرابت في الثانية، مما يدق ناقوس الخطر حول تطور قدرات المخترقين في عام 2025، وفقاً لما تابعه فريق تيكبامين.

الهجوم القياسي الذي استمر لمدة 35 ثانية فقط، نُسب إلى شبكة الروبوتات الخبيثة المعروفة باسم AISURU/Kimwolf. وقد تمكنت أنظمة الحماية الآلية من التصدي لهذا الطوفان الرقمي الذي يمثل قفزة نوعية في الهجمات فائقة الحجم (Hyper-volumetric).

ما هي تفاصيل هجوم AISURU القياسي؟

يعد هذا الهجوم جزءاً من سلسلة متصاعدة من التهديدات التي استهدفت البنية التحتية للإنترنت في الربع الأخير من عام 2025. وتُظهر البيانات أن القراصنة يستخدمون تقنيات متطورة لشن هجمات HTTP ضخمة.

وقد ارتبط اسم هذه الشبكة الخبيثة بحملة سابقة أطلق عليها اسم "الليلة قبل الكريسماس"، والتي تميزت بأرقام مرعبة:

- متوسط حجم الهجوم: 3 مليار حزمة في الثانية (Bpps).

- ذروة معدل البيانات: 24 تيرابت في الثانية.

- عدد الطلبات: وصل إلى 205 مليون طلب في الثانية (Mrps).

ارتفاع مقلق في الهجمات السيبرانية

تشير الإحصائيات التي رصدها تيكبامين إلى أن عام 2025 كان عاماً قياسياً في الجرائم الإلكترونية، حيث تضاعفت أعداد هجمات DDoS بشكل ملحوظ.

- ارتفعت الهجمات بنسبة 121% مقارنة بالعام السابق.

- تم تسجيل متوسط 5,376 هجوماً يتم صده تلقائياً كل ساعة.

- إجمالي الهجمات السنوية تجاوز 47.1 مليون هجوم.

كيف تم استغلال أجهزة أندرويد في الهجوم؟

الجانب الأكثر إثارة للقلق في هذا الهجوم هو كيفية تجنيد "جيش" المخترقين. فقد اعتمد بوت نت AISURU/Kimwolf على أكثر من 2 مليون جهاز أندرويد تم اختراقهم، وأغلبها كانت أجهزة تلفاز ذكية (Android TV) من علامات تجارية غير معروفة ورخيصة الثمن.

تم استغلال هذه الأجهزة عبر شبكات بروكسي سكنية مشبوهة مثل IPIDEA، والتي قامت الشركات التقنية الكبرى بملاحقتها قضائياً لتعطيل نطاقاتها والسيطرة على الضرر.

تكتيكات الاختراق الخفية

كشفت التحقيقات أن شبكة IPIDEA قامت بتنصيب برمجيات خبيثة عبر طرق ملتوية خداعاً للمستخدمين:

- تلغيم أكثر من 600 تطبيق أندرويد بمجموعات تطوير برمجيات (SDKs) خبيثة للبروكسي.

- نشر 3000 ملف تنفيذي ملغوم لنظام ويندوز ينتحل صفة تحديثات النظام أو برامج OneDriveSync.

- الترويج لتطبيقات VPN وبروكسي تحول أجهزة المستخدمين سراً إلى جزء من شبكة البوت نت.

في الختام، يؤكد هذا الهجوم على أهمية تأمين الأجهزة المنزلية الذكية، خاصة أجهزة التلفاز والهواتف، وتجنب تحميل التطبيقات من مصادر غير موثوقة لضمان عدم مشاركة أجهزتكم في هجمات عالمية دون علمكم.