تكشف برمجية KadNap الخبيثة عن موجة إصابات لأجهزة الحافة تستهدف راوترات أسوس وتحولها إلى شبكة بروكسي خفية تضم أكثر من 14 ألف جهاز.

ما الذي نعرفه عن انتشار برمجية KadNap؟

رُصدت العدوى لأول مرة في أغسطس 2025، ثم توسعت بسرعة لتشمل أجهزة حافة متنوعة وليس فقط راوترات أسوس. ووفقاً لتقرير تيكبامين، تتركز أكثر من 60% من الإصابات في الولايات المتحدة مع وجود حالات أقل في آسيا وأوروبا وأستراليا.

- أكثر من 14 ألف جهاز مصاب حتى الآن

- نسبة إصابات كبيرة في الولايات المتحدة تتجاوز 60%

- انتشار محدود في تايوان وهونغ كونغ وروسيا والمملكة المتحدة

- حالات متفرقة في أستراليا والبرازيل وفرنسا وإيطاليا وإسبانيا

كيف تعمل برمجية KadNap داخل أجهزة الحافة؟

تعتمد البرمجية على نسخة معدلة من بروتوكول كاديمليا ضمن بروتوكول DHT لإخفاء البنية التحتية داخل شبكة نظير إلى نظير، ما يصعّب تعقب الخوادم. وتستخدم العقد المصابة هذا الأسلوب للعثور على خادم التحكم والسيطرة وتبادل الأوامر دون مسار ثابت.

خطوات العدوى والاستمرارية

يبدأ السيناريو بتحميل سكربت aic.sh من خادم تحكم يحمل العنوان 212.104.141[.]140، ثم ينشئ مهمة cron لتشغيله كل ساعة عند الدقيقة 55. ويُعاد تسميته إلى .asusrouter لضمان الاستمرارية وإخفاء الأثر.

- تنزيل السكربت وإعداد مهمة مجدولة تلقائياً

- تحميل ملف ELF خبيث وإعادة تسميته إلى kad

- تشغيل حمولة تدعم معالجات ARM وMIPS

بعد تثبيت البرمجية، تتصل بخادم NTP لالتقاط الوقت وحفظ مدة عمل الجهاز، ثم تولد قيمة تجزئة للعثور على أقران الشبكة واستقبال ملفات إضافية. هذه الخطوة تجعل الشبكة لا مركزية وأكثر مقاومة للتعطيل.

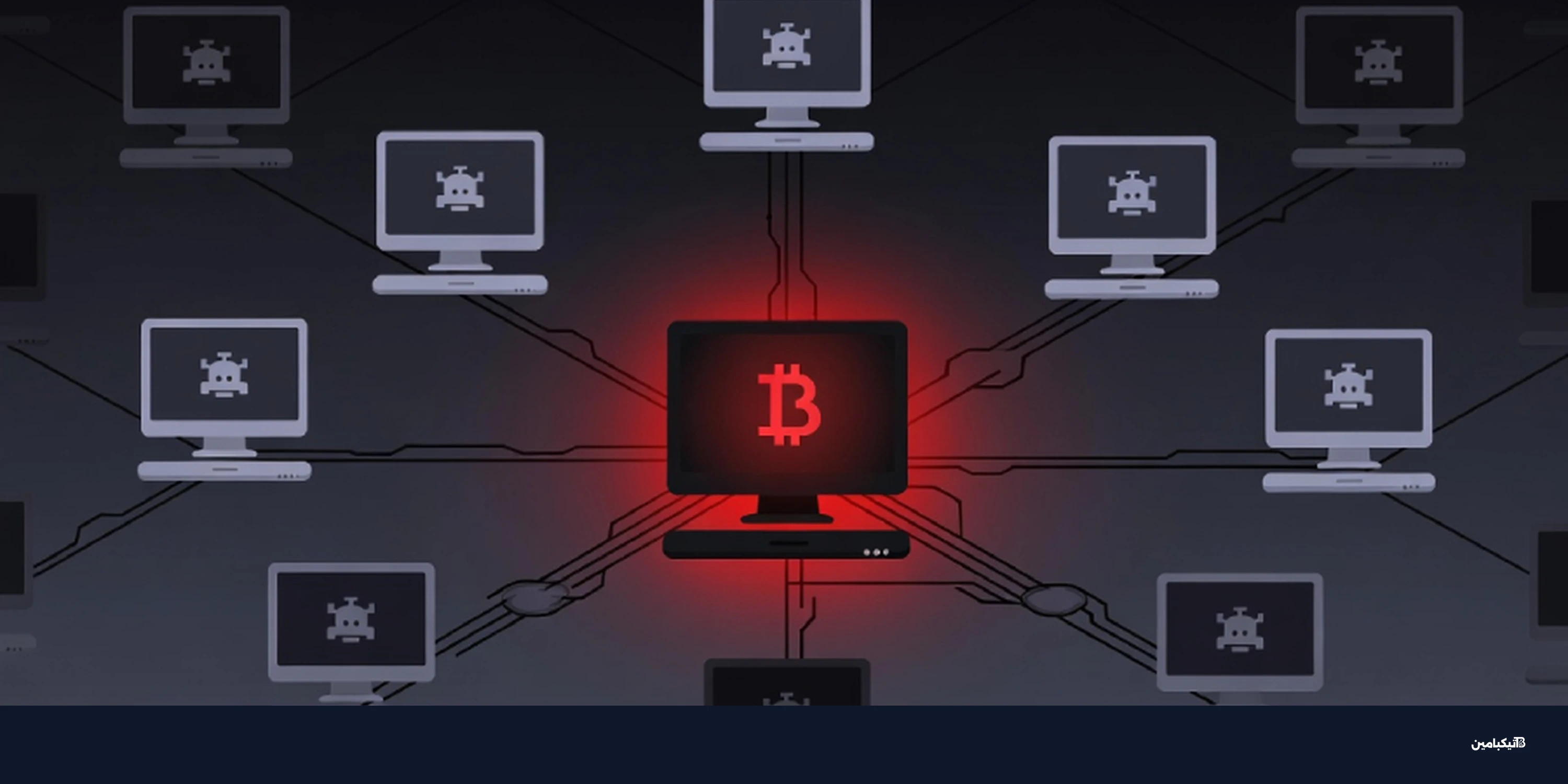

ما علاقة خدمات البروكسي بالشبكة الخفية؟

تُستغل الأجهزة المخترقة كعُقد شبكة بروكسي تُباع عبر خدمة Doppelgänger التي تروج لنفسها عبر الموقع doppelganger[.]shop، وتعد بخصوصية كاملة للمستخدمين. ويُعتقد أنها إعادة تسمية لخدمة Faceless المرتبطة ببرمجية TheMoon، وهو ما يعزز هدف تحويل الإصابات إلى دخل إجرامي.

- توفير بروكسيات سكنية في أكثر من 50 دولة

- وعد بخصوصية «100% إخفاء الهوية» داخل الشبكة

- إطلاق الخدمة بين مايو ويونيو 2025

كيف تحمي أجهزة أسوس وأجهزة الحافة الأخرى؟

تشير التحليلات إلى أن الملفات fwr.sh و/tmp/.sose تحاول إغلاق منفذ SSH رقم 22 واستخراج قائمة بعناوين خوادم التحكم للاتصال بها. هذا السلوك يهدف لتقليل فرص اكتشاف البرمجية ومنع الإدارة عن بُعد.

- محاولات إغلاق منفذ 22 أو تغيير إعدادات SSH

- ملفات مخفية باسم .asusrouter أو kad

- اتصالات دورية ببروتوكول DHT أو NTP

- حركة بروكسي غير معتادة من الجهاز

خطوات حماية راوترات أسوس

لتقليل المخاطر، ينصح الخبراء بتحديث البرمجيات الثابتة فوراً وتعطيل الإدارة البعيدة إن لم تكن ضرورية. ويمكن للمؤسسات مراقبة السجلات لرصد أي نشاط بروكسي غير مبرر.

- تحديث firmware لراوترات أسوس وأجهزة الحافة

- تغيير كلمات المرور الافتراضية وتفعيل كلمات قوية

- إيقاف الخدمات غير المستخدمة مثل SSH عند عدم الحاجة

- عزل الأجهزة المصابة وإعادة ضبط المصنع عند الشك

في النهاية، تمثل برمجية KadNap مثالاً على تطور شبكات البوتنت التي تستهدف أجهزة الحافة لتحقيق أرباح سريعة، وهو ما يدفع إلى تشديد المراقبة الدورية. ويشير تيكبامين إلى أن الوعي بالتحديثات والإعدادات الآمنة هو خط الدفاع الأول أمام هذه الهجمات.