تعرض مشروع KelpDAO لاختراق ضخم أدى لسرقة 290 مليون دولار، وسط تحذيرات من ثغرات في أنظمة المنازل الذكية، وفق ما تابعه تيكبامين في التطورات الأخيرة.

كيف تم اختراق KelpDAO وسرقة 290 مليون دولار؟

كشفت بروتوكولات "لاير زيرو" (LayerZero) أن قراصنة من كوريا الشمالية، يرجح انتماؤهم لمجموعة "تريدر تريتور" (TraderTraitor)، يقفون وراء الهجوم الأخير على مشروع التمويل اللامركزي (DeFi) المعروف باسم KelpDAO. أدى هذا الهجوم إلى خسارة فادحة تقدر بحوالي 290 مليون دولار من الأصول الرقمية.

وفقاً لتقرير تيكبامين، فقد تم تصميم الهجوم بدقة للتلاعب بالبنية التحتية لـ RPC التي تعتمد عليها مختبرات LayerZero للتحقق من المعاملات. وقد تضمن الهجوم الخطوات التالية:

- اختراق عقدتين من عقد RPC التي تستضيفها LayerZero.

- شن هجوم حجب الخدمة (DDoS) متزامن على العقدة الثالثة.

- استغلال الثغرات للوصول إلى الأصول وتمرير المعاملات المشبوهة.

تورط مجموعة Lazarus Group الكورية الشمالية

في استجابة سريعة، قام مجلس أمن "أربيتورم" (Arbitrum) بتجميد مؤقت لـ 30,766 إيثريوم (ETH) الموجودة في العنوان المرتبط بالهجوم على شبكة "أربيتورم ون" (Arbitrum One). ويُذكر أن مجموعة "لازاروس" (Lazarus) الكورية الشمالية قد ارتبطت سابقاً بعمليات سطو كبرى، بما في ذلك سرقة 1.5 مليار دولار من منصة "باي بيت" (Bybit) في أوائل عام 2025.

ما هي الثغرات المكتشفة في منصة MajorDoMo للمنازل الذكية؟

حذر خبراء الأمن الرقمي من هجمات تستهدف ثغرتين خطيرتين في منصة "ميجور دومو" (MajorDoMo)، وهي منصة شهيرة لأتمتة المنازل الذكية. تسمح هذه الثغرات للمهاجمين بالسيطرة على الأجهزة المنزلية والوصول إلى البيانات الحساسة.

تتضمن الثغرات المكتشفة ما يلي:

- الثغرة CVE-2026-27175: ثغرة حقن أوامر حرجة بدأت عمليات استغلالها في 13 أبريل الماضي.

- الثغرة CVE-2026-27174: تسمح بتنفيذ برمجيات عن بعد دون الحاجة للمصادقة عبر وحدة تحكم PHP في لوحة الإدارة.

تم استغلال هذه الثغرات لزرع "صدفة ويب" (Webshell) توفر وصولاً خلفياً دائماً للمهاجمين، مما يجعل أنظمة المنازل الذكية عرضة للتجسس والتحكم غير المصرح به، كما ذكر تيكبامين في تحليله.

هل أجهزة الراوتر والبرمجيات الخاصة بك في خطر؟

لم تتوقف التحذيرات عند العملات الرقمية والمنازل الذكية، بل امتدت لتشمل أجهزة الشبكات المنزلية والبرمجيات المكتبية. تم رصد محاولات استغلال لعدة ثغرات أمنية في أجهزة عالمية، منها:

- ثغرة SSRF في Elestio Memos (CVE-2025-22952).

- ثغرة تجاوز المصادقة في أجهزة راوتر نيت جير (NETGEAR DGN2200) المصنفة تحت الرمز CVE-2024-57046.

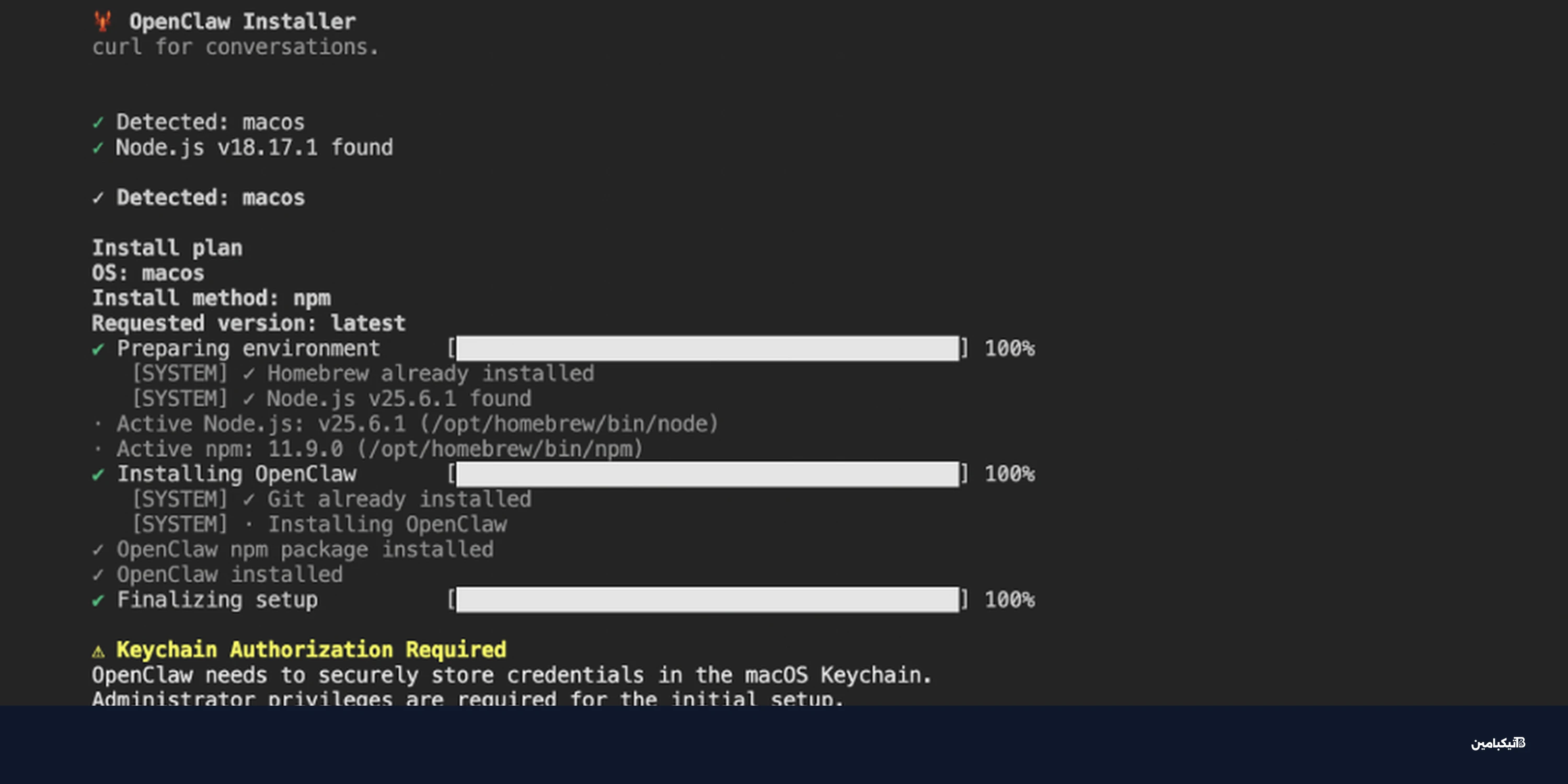

حزم npm خبيثة تهدد المطورين

اكتشف الباحثون وجود مجموعة من الحزم الخبيثة في سجل npm، وهو المستودع الشهير لمطوري لغة جافا سكريبت. هذه الحزم تهدف إلى سرقة البيانات وإضافة أبواب خلفية في التطبيقات التي تستخدمها. ومن أبرز هذه الحزم:

- ixpresso-core

- forge-jsx

إن تصاعد وتيرة الهجمات الإلكترونية، بدءاً من بروتوكولات DeFi المعقدة وصولاً إلى الأجهزة المنزلية البسيطة، يؤكد ضرورة تحديث الأنظمة بشكل دوري واعتماد معايير أمنية صارمة. يجب على المستخدمين والمطورين على حد سواء توخي الحذر تجاه المصادر غير الموثوقة والتحقق من سلامة البنية التحتية الرقمية التي يعتمدون عليها يومياً لضمان الأمن الرقمي الشامل.