مراكز العمليات الأمنية

5 طرق لتسريع الاستجابة للتهديدات في مراكز العمليات الأمنية

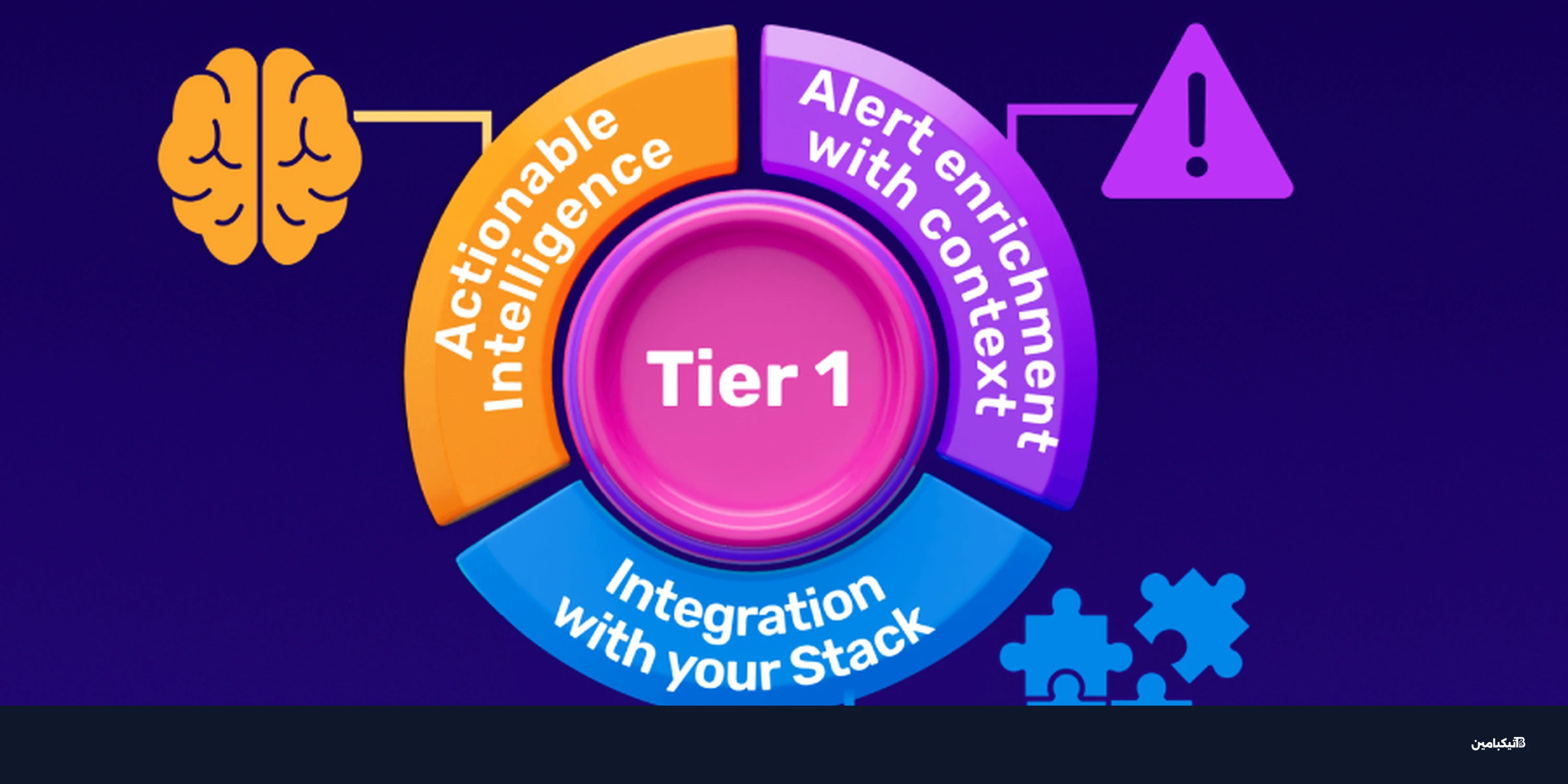

تعد سرعة الاستجابة للتهديدات (MTTR) معياراً حاسماً في مراكز العمليات الأمنية (SOC). استعرض تيكبامين أهم 5 ممارسات لتق...

اختبار الدفاعات الأمنية: ندوة تثبت الجاهزية للهجمات

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

توسيع كشف التصيد في SOC: 3 خطوات حاسمة للـCISO

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

بناء فريق أمن سيبراني فعال: 3 خطوات أساسية

<img src="data:image/png;base64,iVBORw0KGgoAAAANSUhEUgAAAAEAAAABCAQAAAC1HAwCAAAAC0lEQVR42mP8Xw8AAoMBgDTD2qgAAAAASUVORK5C...

استراتيجيات SOC الحديثة: متى تبني أو تشتري أو تؤتمت؟

تواجه فرق الأمن السيبراني اليوم تحدياً كبيراً يتمثل في الغرق تحت طوفان من الأدوات والتنبيهات المستمرة، مما يؤدي إلى ض...