في حملة جديدة، تكشف حزم Rust الخبيثة عن قدرة على سرقة أسرار المطورين من ملفات .env داخل بيئات CI/CD، ما يهدد مشاريع مفتوحة المصدر.

رصد الباحثون خمس حزم على crates.io تتنكر كأدوات توقيت محلية وتستغل أسماء شبيهة بخدمة timeapi.io لإرسال البيانات إلى نطاق timeapis[.]io. تشير المؤشرات إلى فاعل واحد بسبب أسلوب التسريب الموحد.

ما خطورة حزم Rust الخبيثة على سلاسل التوريد؟

الخطورة لا تأتي من الكود نفسه فقط، بل من تشغيله داخل بيئات المطورين وسير العمل الآلي، ما يجعل سلاسل التوريد هدفًا مباشرًا. عند دمج الحزمة في مشروع مفتوح المصدر، يمكن لأي تشغيل بناء أن يكرر التسريب بصمت.

لماذا تستهدف ملفات .env؟

تحتوي ملفات .env عادةً على بيانات حساسة قصيرة العمر لكنها عالية القيمة، ما يسهل استغلالها بسرعة. سرقة هذه البيانات تتيح للمهاجمين التوسع إلى خدمات سحابية ومستودعات الكود.

- مفاتيح API والرموز المؤقتة للتطبيقات.

- بيانات اعتماد قواعد البيانات والخدمات السحابية.

- مفاتيح النشر والتوزيع ضمن خطوط البناء.

- رموز الوصول إلى GitHub والسجلات البرمجية.

كيف تعمل الحزم المتخفية كأدوات وقت؟

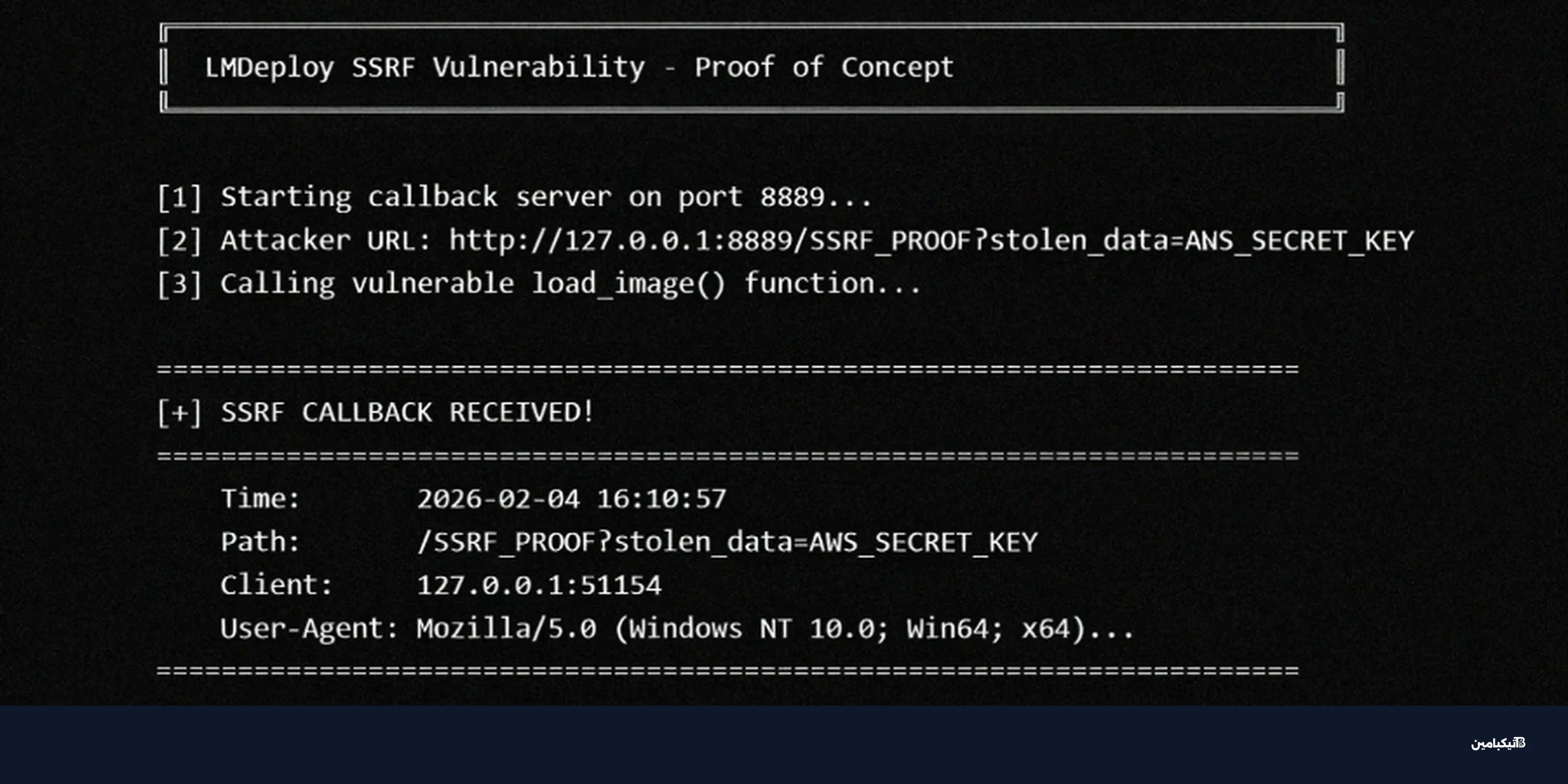

الحزم قُدمت كبديل لمزامنة الوقت بدون NTP، ونُشرت بين أواخر فبراير ومطلع مارس 2026. أربع حزم نفذت تسريبًا مباشرًا، بينما أظهرت حزمة واحدة سلوكًا أكثر مراوغة.

ما المختلف في chrono_anchor؟

تخفي الحزمة منطق التسريب داخل ملف guard.rs ويُستدعى عبر وظيفة مزامنة اختيارية كي يبدو طبيعيًا للمطور. المثير أنها لا تنشئ مهامًا مجدولة أو خدمات دائمة، بل تعتمد على كل تنفيذ جديد.

- تمويه الكود داخل وحدات مساعدة تبدو بريئة.

- استدعاء التسريب من دالة مزامنة اختيارية.

- تكرار الإرسال مع كل تشغيل في بيئة التطوير.

لماذا يصعب اكتشافها؟

صِغر حجم الحزم وتشابهها مع أدوات الوقت يجعلها تمر من مراجعات سريعة أو تثبيتات تلقائية. كما أن تشغيلها داخل CI/CD يقلل فرص ملاحظة حركة الشبكة يدويًا.

ما تأثير الهجوم على بيئات CI/CD وGitHub Actions؟

الخطر يتضاعف في خطوط CI/CD لأن الأسرار تُمرر تلقائيًا أثناء البناء والنشر. كل مرة يعمل فيها سير العمل يمكن أن تُعاد عملية التسريب بدون تنبيه.

كما ظهر روبوت مدعوم بالذكاء الاصطناعي باسم hackerbot-claw يمسح المستودعات العامة بحثًا عن سير عمل GitHub Actions قابلة للاستغلال. هذا يوسع الهجوم من استهداف مطور واحد إلى مئات المشاريع.

- سرقة مفاتيح نشر الحزم أو الصور البرمجية.

- التلاعب بالمخرجات أو إدراج تبعيات خبيثة.

- الوصول إلى خدمات سحابية مرتبطة بالحسابات.

كيف يحمي المطورون أسرارهم بعد هذه الحوادث؟

وفقاً لتيكبامين، أفضل استجابة هي التعامل مع أي تثبيت للحزم المشبوهة كحادث تسريب محتمل. يجب التحرك بسرعة قبل أن تنتشر المفاتيح في بيئات أخرى.

- تدوير المفاتيح والرموز فورًا وتفعيل إبطالها.

- مراجعة وظائف CI/CD التي تستخدم بيانات نشر أو إنتاج.

- تقييد الوصول الصادر للشبكة داخل بيئات البناء.

- تثبيت نسخ محددة للتبعيات مع مراجعة التحديثات.

- تفعيل فحص الحزم والتوقيع والتحقق قبل التنفيذ.

- استخدام مدير أسرار بدل تخزينها في ملفات محلية.

في النهاية، تؤكد هذه الحوادث أن حزم Rust الخبيثة قد تكون بسيطة تقنيًا لكنها عالية الأثر، لذا اجعل مراقبة التبعيات وفحوصات الأمان جزءًا دائمًا من سير العمل.