كشف تقرير جديد عن استغلال ثغرة أمنية خطيرة في أداة إل إم ديبلوي (LMDeploy) للذكاء الاصطناعي، وذلك بعد أقل من 13 ساعة فقط من الكشف عنها علنًا.

تُعد أداة إل إم ديبلوي (LMDeploy) مكتبة برمجية مفتوحة المصدر تُستخدم لضغط ونشر نماذج اللغات الكبيرة (LLMs). ووفقًا لما تابعه موقع تيكبامين، فإن الثغرة التي تحمل الرمز CVE-2026-33626 حصلت على درجة خطورة 7.5، مما يجعلها تهديدًا مباشرًا للأنظمة التي تعتمد عليها.

ما هي ثغرة CVE-2026-33626 في أداة إل إم ديبلوي؟

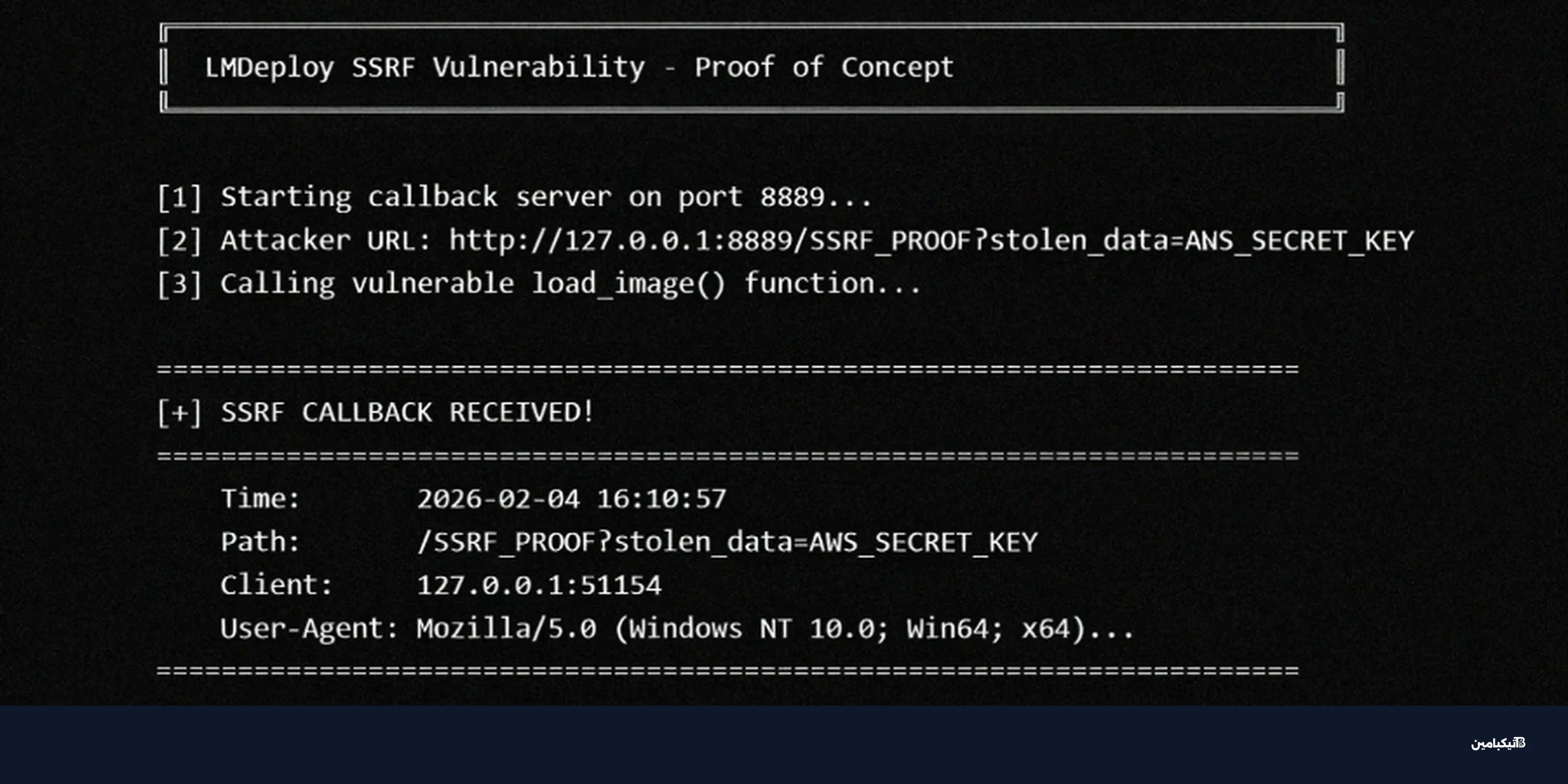

تتعلق الثغرة بنوع من الهجمات يُعرف باسم "تزوير الطلبات عبر الخادم" (SSRF)، وتحديدًا في وحدة الرؤية واللغة (vision-language module) الخاصة بالأداة. تكمن المشكلة في وظيفة تُسمى load_image() التي تقوم بجلب الروابط دون التحقق من عناوين IP الداخلية.

المخاطر الرئيسية لهذه الثغرة:

- الوصول إلى بيانات التعريف الخاصة بالسحابة (Metadata).

- اختراق الشبكات الداخلية الحساسة.

- سرقة بيانات الاعتماد والوصول إلى موارد غير مصرح بها.

- إمكانية المسح الضوئي للمنافذ (Port Scanning) داخل الشبكة.

كيف تم استغلال الثغرة الأمنية في نماذج الذكاء الاصطناعي؟

أوضحت شركة الأمن السحابي "سيس ديج" أنها رصدت أول محاولة استغلال ضد أنظمة "مصيدة المخترقين" (Honeypots) الخاصة بها في غضون 12 ساعة و31 دقيقة فقط من نشر تفاصيل الثغرة على منصة جيت هاب.

لم يكتفِ المهاجم بالتأكد من وجود الثغرة فحسب، بل قام خلال جلسة استمرت ثماني دقائق فقط باستخدام أداة تحميل الصور كبديل للهجمات البرمجية لمسح الشبكة الداخلية خلف خادم النموذج. وبحسب تقرير تيكبامين، فقد استهدف المهاجم خدمات هامة تشمل:

- خدمة بيانات تعريف مثيل AWS (IMDS).

- قواعد بيانات Redis و MySQL.

- واجهة إدارية ثانوية تعمل عبر بروتوكول HTTP.

- نقطة استخراج بيانات عبر نظام أسماء النطاقات (DNS).

ما هي الإصدارات المتأثرة وكيفية الحماية؟

تؤثر هذه الثغرة الأمنية على جميع إصدارات أداة إل إم ديبلوي حتى الإصدار 0.12.0 وما قبله، بشرط أن تكون ميزة دعم لغة الرؤية مفعلة. وقد تم اكتشاف هذا الخلل من قبل الباحث إيغور ستيبانسكي من شركة أوركا سيكيورتي.

يؤكد هذا الحادث مدى سرعة المهاجمين في مراقبة الإفصاحات الأمنية الجديدة واستغلالها قبل أن يتمكن المستخدمون من تطبيق التحديثات اللازمة. ويشير الخبراء إلى أن البنية التحتية للذكاء الاصطناعي أصبحت هدفًا رئيسيًا للهجمات السيبرانية في الآونة الأخيرة.

خطوات ضرورية للمطورين:

- تحديث أداة LMDeploy إلى أحدث إصدار متاح فورًا.

- تقييد وصول خوادم الاستدلال إلى الشبكات الداخلية الحساسة.

- تفعيل جدران الحماية للتطبيقات (WAF) لمراقبة طلبات SSRF.

- مراجعة الأذونات الممنوحة لوحدات معالجة الصور والرؤية.

في الختام، يمثل هذا الهجوم تذكيرًا صارخًا بأن أدوات الذكاء الاصطناعي، رغم قوتها، ليست بمنأى عن الثغرات التقليدية. لذا، يجب على المؤسسات التي تتبنى تقنيات مثل إل إم ديبلوي أن تضع الأمن الرقمي في مقدمة أولوياتها لضمان حماية بياناتها وبنيتها التحتية.