ثغرة Coruna دفعت آبل لإصدار تحديثات أمان عاجلة لآيفون وآيباد وماك القديم، لحماية WebKit من استغلالات تسبب تلف الذاكرة على الأجهزة القديمة.

ما الذي تعالجه آبل في تحديث ثغرة Coruna؟

بدأت آبل هذا الأسبوع بترحيل إصلاحات إلى إصدارات أقدم من iOS وiPadOS وmacOS Sonoma بعد رصد استغلال فعلي للحزمة. الثغرة المسجلة باسم CVE-2023-43010 في محرك WebKit قد تؤدي إلى تلف الذاكرة عند معالجة صفحات مصممة خبيثاً، وتم إصلاحها عبر تحسينات في التعامل مع المحتوى. وبحسب تيكبامين، ظهر الإصلاح لأول مرة في iOS 17.2 بتاريخ 11 ديسمبر 2023.

- iOS 17.2 وiPadOS 17.2 على أجهزة آيفون وآيباد الأحدث.

- macOS Sonoma 14.2 لأجهزة ماك المدعومة.

- تحسينات أمنية مرافقة لمتصفح Safari المبني على WebKit.

لماذا تعتبر ثغرات WebKit خطرة؟

محرك WebKit يشغّل Safari ومتصفحات متعددة على iOS، لذا يكفي فتح صفحة واحدة خبيثة لبدء الاستغلال. هذا النوع من العيوب قد يسمح بتنفيذ تعليمات غير مصرح بها أو إسقاط النظام، ما يجعل التحديثات العاجلة ضرورية.

ما الأجهزة القديمة من آيفون وآيباد التي حصلت على التحديث؟

التحديثات الجديدة تستهدف الأجهزة التي لا تستطيع الترقية إلى أحدث إصدار من iOS، لكنها ما زالت ضمن دورة تصحيحات أمنية متواصلة. وتشير آبل إلى أن iOS 15.8.7 وiPadOS 15.8.7 تتضمن أيضاً تصحيحات إضافية مرتبطة بالحزمة.

- إصلاح الثغرة الأساسية CVE-2023-43010 في الإصدارات الأقدم.

- تصحيحات ثلاث ثغرات إضافية في iOS 15.8.7 وiPadOS 15.8.7.

- من بين هذه الثغرات CVE-2023-32434 وCVE-2023-38606 التي استُخدمت سابقاً كصفر يوم.

- تحسينات في التعامل مع محتوى الويب المصمم للهجوم.

كيف تطورت حزمة استغلال Coruna وما نطاقها؟

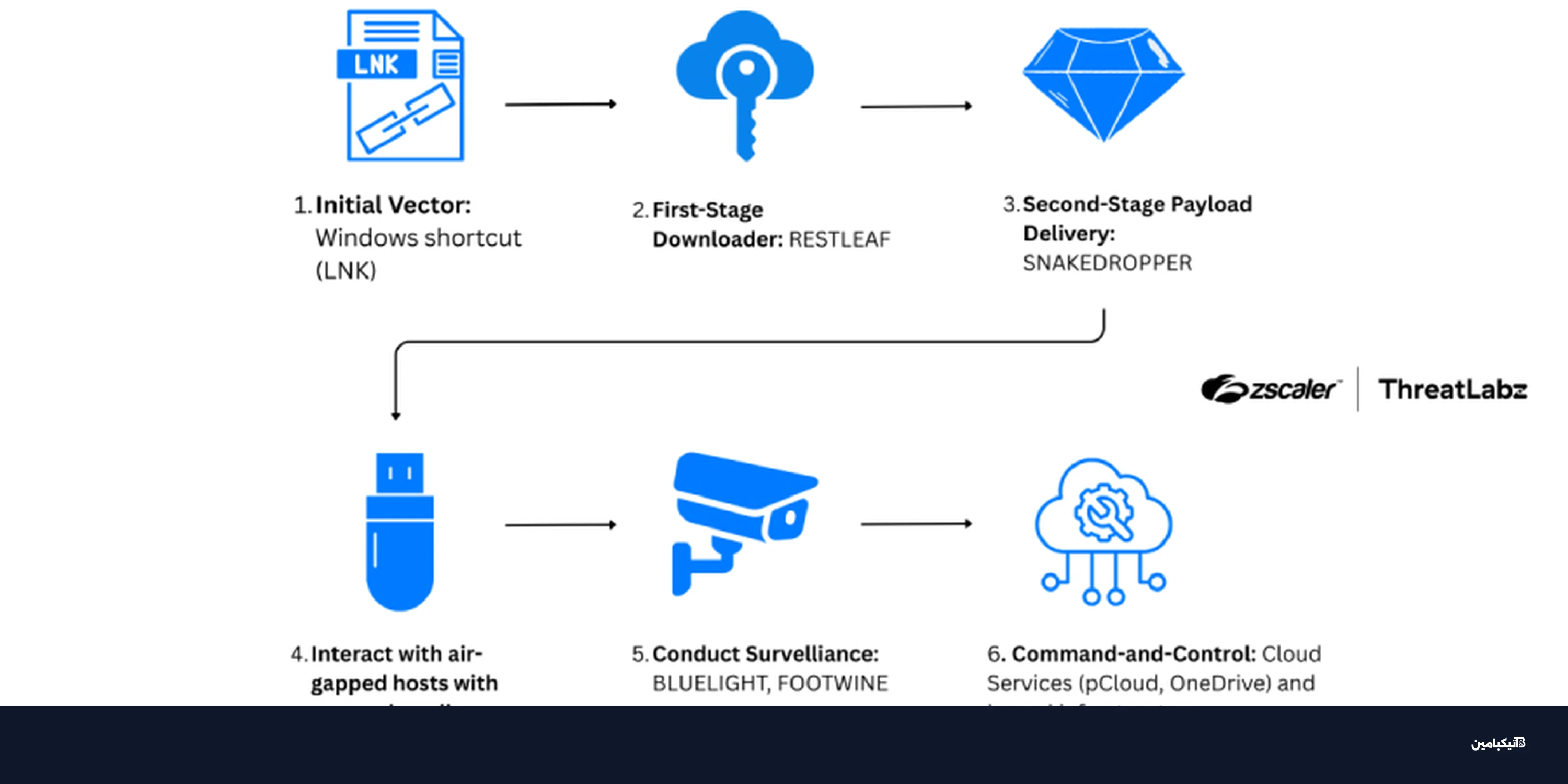

أبحاث أمنية حديثة تشير إلى أن الحزمة تضم 23 استغلالاً ضمن خمس سلاسل هجوم، وتستهدف أجهزة iPhone التي تعمل بإصدارات بين iOS 13.0 وiOS 17.2.1. كما جرى رصد إطار برمجي خبيث يحمل اسم CryptoWaters ويتشابه مع أطر استغلال سابقة من حيث البنية والتعقيد.

- عدد الاستغلالات الموثقة: 23 استغلالاً.

- عدد سلاسل الهجوم: 5 سلاسل.

- نطاق الإصدارات المستهدفة: iOS 13.0 إلى iOS 17.2.1.

- اسم الإطار البرمجي المرتبط بالحملة: CryptoWaters.

وتشير التحقيقات إلى أن سلاسل الهجوم تمزج بين ثغرات المتصفح وامتيازات النظام للوصول إلى البيانات الحساسة، ما يرفع مخاطر الاختراق. كما أن استهداف هذا العدد من الإصدارات يوضح لماذا كان ترحيل التحديثات للأجهزة القديمة ضرورياً.

ما قصة Triangulation والجهات المحتملة؟

تقارير متداولة ترجّح أن الحزمة صُممت داخل شركة L3Harris قبل أن تُمرر إلى وسيط استغلالات يُعرف باسم Operation Zero عبر موظف سابق أدين ببيع ثغرات. كما أن استغلالي CVE-2023-32434 وCVE-2023-38606 استُخدما سابقاً في عملية Triangulation التي استهدفت مستخدمين في روسيا عام 2023، لكن خبراء أمنيين يحذرون من ربط الهجمات بمجموعة محددة اعتماداً على الثغرات وحدها.

ما الذي ينبغي على المستخدم فعله الآن؟

ينصح بتثبيت التحديثات فوراً عبر الإعدادات وتفعيل التحديث التلقائي، خصوصاً على أجهزة آيفون وآيباد الأقدم. ويرى تيكبامين أن تجنّب الروابط المشبوهة يقلل المخاطر أثناء انتظار وصول التحديثات لبعض الطرازات.

الخلاصة أن الالتزام بالتحديثات الأمنية يبقى خط الدفاع الأول ضد ثغرة Coruna، خاصة لمن يعتمد على Safari وتطبيقات الويب يومياً.