كشفت تقارير تيكبامين عن استخدام مجموعة مادي ووتر الإيرانية منصة مايكروسوفت تيمز في هجمات فدية وهمية لسرقة بيانات الاعتماد والوصول للأنظمة الحساسة.

تشير التحقيقات التقنية التي أجريت في مطلع عام 2026 إلى تحول استراتيجي في أساليب هذه المجموعة، المعروفة أيضاً بأسماء مثل Mango Sandstorm وSeedworm. فبدلاً من التشفير التقليدي للملفات، تركز الهجمات الجديدة على الهندسة الاجتماعية المعقدة والتمويه كعصابات إجرامية لتحقيق أهداف استراتيجية وتجسسية.

كيف تتم هجمات مادي ووتر عبر مايكروسوفت تيمز؟

تعتمد المجموعة على "الهجمات عالية التفاعل" التي تستهدف الموظفين مباشرة عبر محادثات مايكروسوفت تيمز (Microsoft Teams). يتم التلاعب بالضحايا لمشاركة شاشاتهم أو إدخال بيانات حساسة تحت ذريعة الدعم الفني أو حل مشكلات تقنية وهمية.

- الهندسة الاجتماعية: انتحال صفة فنيين أو مسؤولين في قسم تقنية المعلومات لفتح قنوات اتصال موثوقة.

- مشاركة الشاشة: استخدام ميزات Teams التفاعلية لمراقبة عملية إدخال كلمات المرور بشكل حي.

- التلاعب بـ MFA: دفع المستخدمين للموافقة على طلبات المصادقة الثنائية عبر أساليب الضغط النفسي والإلحاح.

- الوصول المستمر: تثبيت أدوات إدارة عن بعد لضمان البقاء داخل الشبكة لفترات طويلة دون اكتشافهم.

تجاوز المصادقة الثنائية وسرقة الهوية الرقمية

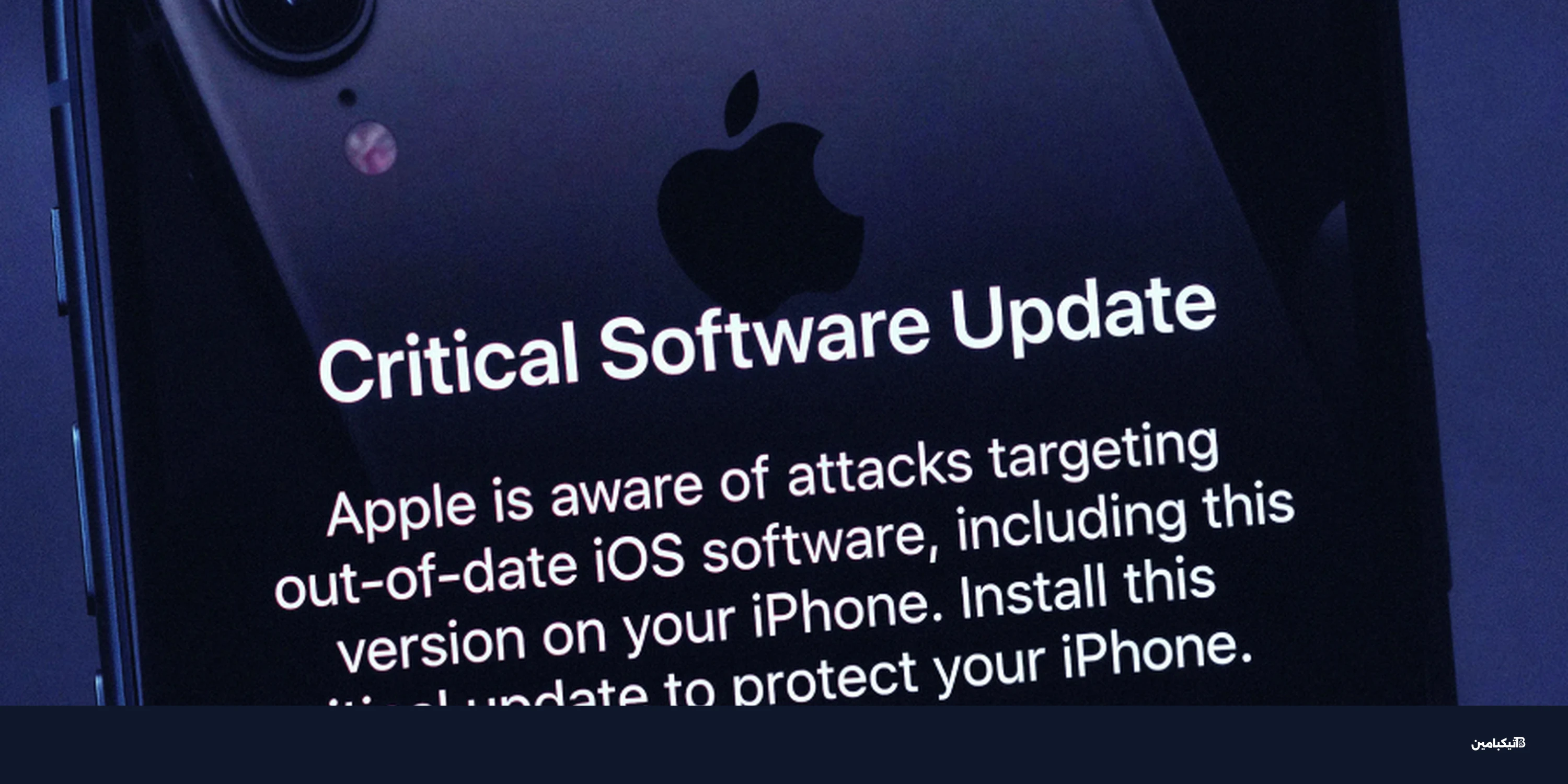

بمجرد نجاح المهاجمين في كسب ثقة الضحية، يتم استخدام أدوات مثل DWAgent لفرض السيطرة الكاملة على الجهاز. هذه الطريقة تسمح للمهاجمين بتجاوز أنظمة الدفاع التقليدية التي قد لا تصنف الأنشطة داخل تطبيقات التواصل المؤسسي كتهديدات أمنية، مما يسهل عملية استخراج البيانات الحساسة.

ما هي الأدوات التي تستخدمها مجموعة MuddyWater؟

لاحظ خبراء الأمن الرقمي، وفقاً لما ذكره تيكبامين، أن المجموعة بدأت تعتمد بشكل متزايد على أدوات "جاهزة" ومتاحة في منتديات الجرائم الإلكترونية لتمويه هويتها. الهدف من ذلك هو جعل الهجمة تبدو وكأنها صادرة عن عصابة فدية عشوائية (RaaS) تهدف للمال فقط، وليس هجوماً مدعوماً من دولة.

- DWAgent: أداة إدارة عن بعد تُستخدم لتثبيت التواجد الدائم وسرقة بيانات المستخدم.

- CastleRAT: برنامج خبيث متطور يتيح للمهاجمين التحكم الكامل في الأجهزة المصابة.

- Tsundere: أداة برمجية تستخدم في عمليات التسلل الأولي والاستطلاع داخل الشبكات.

- PowGoop: محمل بيانات خبيث استُخدم سابقاً لنشر برمجيات التشفير المدمرة.

لماذا تستخدم إيران هجمات "الراية المزيفة"؟

تسمح هجمات "الراية المزيفة" (False Flag) للمهاجمين بإنكار مسؤوليتهم وتوجيه أصابع الاتهام نحو مجموعات إجرامية تجارية. في الحالات الأخيرة، تم استخدام علامة "Chaos" التجارية لخداع المحققين، بينما كان الهدف الحقيقي هو جمع المعلومات الاستخباراتية وتدمير البنية التحتية للأهداف المحددة.

تاريخياً، ارتبطت مادي ووتر بالعديد من العمليات الكبرى، منها:

- هجمات ضد مؤسسات إقليمية باستخدام برمجية Thanos التدميرية.

- التعاون مع مجموعات مثل DarkBit لشن هجمات تخريبية تحت ستار طلب الفدية المالية.

- استخدام برمجية Qilin لاستهداف القطاعات الصحية والمستشفيات الحكومية لزيادة الضغط الشعبي.

كيف يمكن للمؤسسات حماية أنفسها من هذه التهديدات؟

في ظل تزايد تعقيد هذه الهجمات، يوصي تيكبامين بضرورة تعزيز الوعي الأمني بين الموظفين، خاصة فيما يتعلق بطلبات مشاركة الشاشة المفاجئة عبر منصات التواصل. يجب تطبيق سياسات صارمة للهوية والوصول، ومراقبة أي نشاط غير معتاد لأدوات الإدارة عن بعد داخل الشبكة المؤسسية بشكل مستمر.

ختاماً، يؤكد خبراء الأمن الرقمي أن مواجهة تهديدات مادي ووتر تتطلب استراتيجية دفاعية شاملة تجمع بين التكنولوجيا المتطورة والوعي البشري لضمان سلامة البيانات الحساسة من الاختراقات المستهدفة.