كشف باحثو أمن رقمي عن ثغرة خطيرة في منصة Vertex AI من غوغل تتيح لقراصنة استغلال وكلاء الذكاء الاصطناعي للوصول غير المصرح به إلى بيانات سحابية حساسة داخل بيئات المؤسسات.

ما هي ثغرة Vertex AI وكيف تعمل؟

وفقاً لتقرير نشرته وحدة Unit 42 التابعة لشركة Palo Alto Networks، تكمن المشكلة في نموذج الصلاحيات الافتراضية الممنوحة لوكيل الخدمة P4SA المرتبط بالوكلاء المنشورين عبر أدوات تطوير الوكلاء ADK في منصة Vertex AI.

يتمتع وكيل الخدمة هذا بصلاحيات مفرطة بشكل افتراضي، مما يفتح الباب أمام مهاجمين لاستخراج بيانات اعتماده والتنفيذ نيابةً عنه.

مراحل الاستغلال

- نشر وكيل ذكاء اصطناعي عبر محرك Agent Engine

- استدعاء خدمة البيانات الوصفية من غوغل تلقائياً عند كل استعلام

- كشف بيانات اعتماد وكيل الخدمة وهوية المشروع ومعلومات الاستضافة

- استخدام الاعتمادات المسروقة للقفز إلى مشروع العميل

كيف يمكن تحويل وكيل الذكاء الاصطناعي إلى تهديد داخلي؟

أوضح الباحث Ofir Shaty أن الوكيل المُعطّل أو المخترق يمكن أن يتحول إلى ما أسماه "عميل مزدوج"، يبدو وكأنه يؤدي وظيفته المعتادة بينما يسرب بيانات حساسة في الخفية.

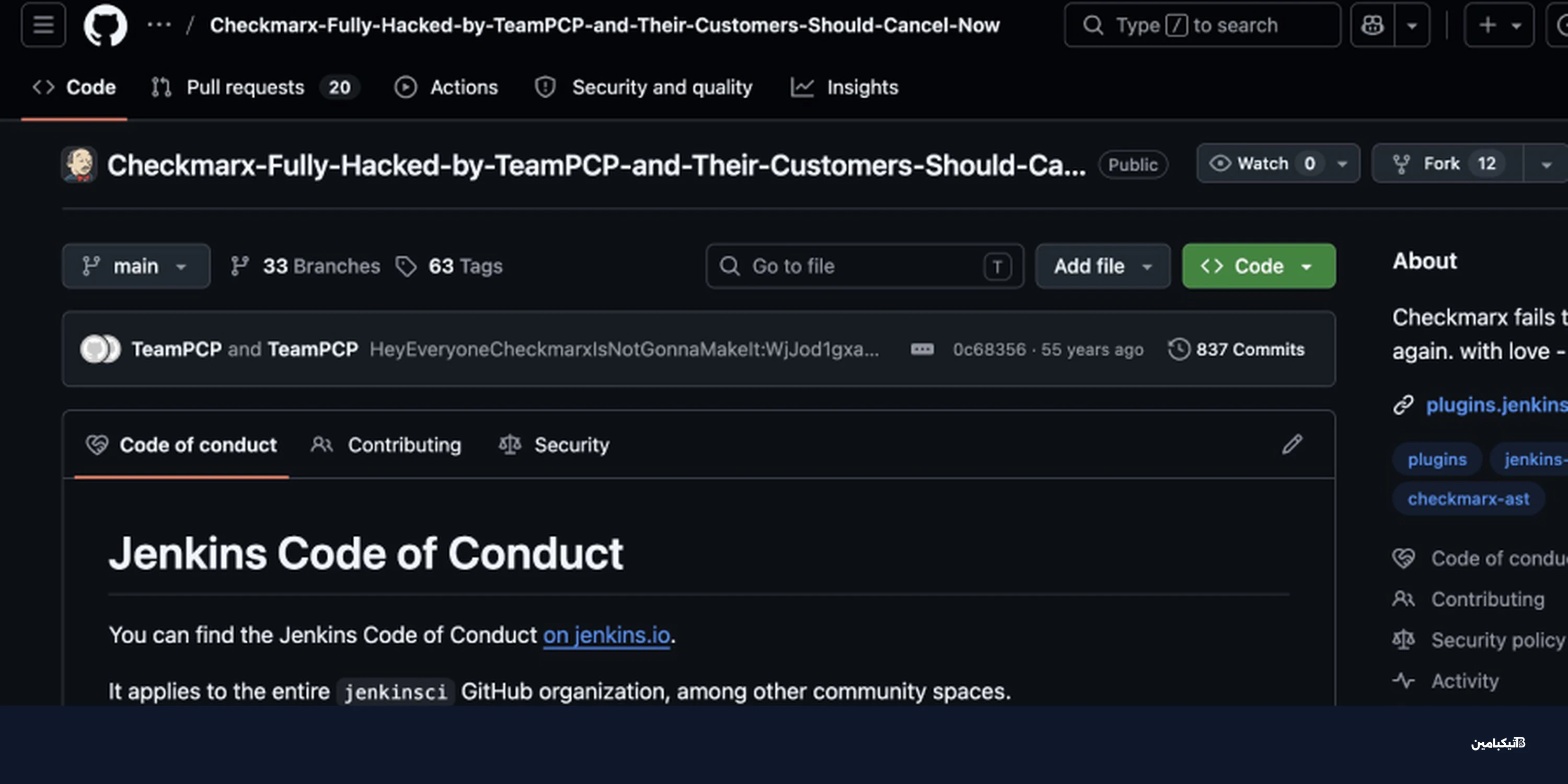

كما ذكر تيكبامين سابقاً، فإن خطر هذه الثغرة يكمن في أنها تقوّض ضمانات العزل بين بيئات التشغيل المختلفة على منصة غوغل كلاود.

ما مدى خطورة الوصول إلى بيانات التخزين السحابي؟

نجح فريق Unit 42 في استخدام الاعتمادات المسروقة للوصول غير المقيّد إلى جميع حاويات Google Cloud Storage داخل المشروع المستهدف، مما يشكّل خطراً أمنياً جسيماً.

بيانات إضافية مكشوفة

- الوصول إلى حاويات تخزين داخل مشروع المستأجر المدار من غوغل

- كشف تفاصيل عن البنية التحتية الداخلية للمنصة

- الوصول إلى مستودعات Artifact Registry المملوكة لغوغل

- إمكانية تحميل صور حاويات حساسة من المستودعات المقيدة

لاحظ الباحثون أن الاعتمادات لم تكن تمتلك الصلاحيات الكافية للوصول الفعلي إلى الحاويات المكشوفة، إلا أن مجرد إمكانية رؤيتها يمثل تسريباً معلوماتياً خطيراً.

كيف تحمي مؤسستك من ثغرات الذكاء الاصطناعي؟

يُوصي خبراء الأمن بمراجعة صلاحيات وكلاء الخدمة بشكل دوري وتطبيق مبدأ الامتيازات الأقل في جميع عمليات نشر الذكاء الاصطناعي على السحابة.

وفقاً لتيكبامين، يجب على المؤسسات تبني نهج الثقة صفر عند التعامل مع وكلاء الذكاء الاصطناعي، ومراقبة أي سلوك غير طبيعي في بيئاتها السحابية لضمان حماية بياناتها الحساسة من الاستغلال.